Ritorna al Sommario

Impostazione della protezione del profilo: Manuale per l'utente di Intel(R) PRO/Wireless 3945ABG Network Connection

Uso di Intel(R) PROSet/Wireless Software

Protezione personale

Impostazioni della protezione personale

Impostazione della crittografia dei dati e dell'autenticazione

Protezione aziendale

Impostazioni della protezione aziendale

Uso del software Intel(R) PROSet/Wireless

Le seguenti sezioni descrivono come utilizzare Intel(R) PROSet/Wireless per impostare le richieste impostazioni di protezione per la scheda di rete wireless. Consultare Protezione personale.

Fornisce anche informazioni su come configurare le impostazioni avanzate sulla protezione per la scheda di rete. Ciò richiede le informazioni da parte di un amministratore di sistema (ambiente aziendale) o le impostazioni avanzate sulla protezione di un punto di accesso (per gli utenti privati). Consultare Protezione aziendale.

Per informazioni generali sulle impostazioni della protezione, consultare Informazioni generali sulla protezione.

Protezione personale

Usare Protezione personale se si è un utente privato o un utente di un'azienda di piccole dimensioni che può utilizzare una varietà di semplici procedure per proteggere la connessione wireless. Si seleziona l'opzione desiderata dall'elenco delle impostazioni di protezione che non richiedono che sulla rete wireless sia installata una vasta infrastruttura. Non è richiesto un server RADIUS o AAA.

- Per sapere quali sono i diversi tipi di protezione, leggere le informazioni contenute in Impostazione della crittografia dei dati e dell'autenticazione.

- Per aggiungere o modificare le impostazioni di protezione richieste, fare clic su Impostazioni protezione e leggere le informazioni relative alla impostazione della protezione per la rete wireless selezionata.

- Per una descrizione di quando usare la Creazione guidata profilo, vedere Gestione dei profili.

- Per ulteriori informazioni sulle diverse opzioni di protezione per le reti wireless, vedere Informazioni generali sulla protezione.

- Se si desidera verificare le impostazioni di protezione, selezionare una rete wireless nell'elenco delle reti wireless. Per sapere la modalità operativa, il livello di autenticazione e la crittografia dei dati, fare clic su Dettagli.

- Per impostare la protezione dell'autenticazione 802.1x, vedere Protezione aziendale.

Impostazioni della protezione personale

Descrizione delle impostazioni della protezione personale

Nome |

Impostazione |

Protezione personale |

Selezionare per aprire le impostazioni di Protezione personale. Le impostazioni di protezione disponibili dipendono dalla modalità operativa selezionata in Creazione guidata profilo: Da periferica a periferica (ad hoc) o Rete (infrastruttura). |

Crittografia dei dati |

Se si sta configurando un profilo da periferica a periferica (ad hoc), selezionare

Se si configura un profilo per una rete infrastruttura, selezionare:

|

Nessuno WEP CKIP TKIP AES-CCMP

Avanzate |

Selezionare per accedere a Impostazioni avanzate e configurare le opzioni seguenti:

|

Indietro |

Viene visualizzata la pagina precedente della Creazione guidata profilo. |

OK |

Chiude la Creazione guidata profilo e salva il profilo. |

Annulla |

Chiude la Creazione guidata profilo annullando le modifiche apportate. |

? |

Visualizza la Guida relativa alla pagina corrente. |

Impostazione della crittografia dei dati e dell'autenticazione

In una rete wireless domestica si possono utilizzare una varietà di semplici procedure per proteggere la connessione wireless. Queste procedure di protezione sono:

- Attivazione dell'accesso protetto Wi-Fi (WPA)

- Modifica della password

- Modifica del nome della rete (SSID)

La crittografia dell'accesso protetto Wi-Fi (WPA) consente di proteggere i dati della rete. WPA usa una chiave di crittografia precondivisa (PSK) per crittografare i dati prima della trasmissione. Immettere la stessa password in tutti i computer e nei punti di accesso della rete domestica o della rete aziendale di piccole dimensioni. Solo le periferiche che usano la stessa chiave di crittografia possono accedere alla rete o decodificare i dati crittografati trasmessi da altri computer. La password avvia automaticamente il protocollo TKIP (Temporal Key Integrity Protocol) per il processo di crittografia dei dati.

Chiavi di rete

La crittografia WEP offre due livelli di protezione:

- la chiave a 64 bit (talvolta chiamata a 40 bit)

- la chiave a 128 bit (talvolta chiamata a 104 bit)

Per ottenere un livello di protezione migliore, utilizzare la chiave a 128 bit. Quando si usa la crittografia, tutte le periferiche wireless della rete wireless devono utilizzare le stesse chiavi di crittografia.

La chiave può essere creata dall'utente che ne specifica la lunghezza (64 o 128 bit) e l'indice (la posizione in cui è memorizzata la chiave specifica). Maggiore è la lunghezza della chiave e più protetta è la chiave.

Lunghezza della chiave: 64 bit

Frase di accesso (64 bit): usare cinque (5) caratteri alfanumerici, 0-9, a-z o A-Z.

Chiave esadecimale (64 bit): immettere 10 caratteri esadecimali, 0-9, A-F.

Lunghezza della chiave: 128 bit

Frase di accesso (128 bit): usare 13 caratteri alfanumerici, 0-9, a-z o A-Z.

Chiave esadecimale (128 bit): immettere 26 caratteri esadecimali, 0-9, A-F.

Con 802.11, una stazione wireless può essere configurata con un massimo di quattro chiavi (i valori di indice delle chiavi sono 1, 2, 3 e 4). Quando un punto di accesso o una stazione wireless trasmette un messaggio crittografato usando la chiave memorizzata in uno specifico indice di chiave, il messaggio trasmesso indica l'indice di chiave che è stato utilizzato per crittografare il testo del messaggio. Il punto di accesso o la stazione wireless ricevente può quindi richiamare la chiave che è memorizzata in corrispondenza dell'indice della chiave e usarla per decodificare il testo crittografato del messaggio.

Protezione personale: Configurare profili per le reti da periferica a periferica (ad hoc)

Impostare un client con autenticazione aperta di rete e senza crittografia dei dati

In modalità da periferica a periferica, denominata anche modalità ad hoc, i computer wireless inviano le informazioni direttamente ad altri computer wireless. Questa modalità è particolarmente indicata per le reti di clienti privati o di piccole dimensioni oppure per creare temporaneamente una rete wireless per conferenze o meeting.

Per connettersi a una rete da periferica a periferica, dalla finestra principale di Intel(R)PROSet/Wireless selezionare uno dei seguenti metodi:

- Dall'elenco delle reti wireless, fare doppio clic su una rete ad hoc.

- Selezionare una rete dall'elenco Reti wireless. Fare clic su Connetti. Il software Intel PROSet/Wireless rileva automaticamente le impostazioni di protezione della scheda di rete wireless.

- Creare un profilo di rete da periferica a periferica (ad hoc) come descritto più avanti.

NOTA: nell'elenco delle reti wireless e nell'elenco dei profili, le reti da periferica a periferica (ad hoc) sono identificate dall'immagine di un computer portatile ( ).

).

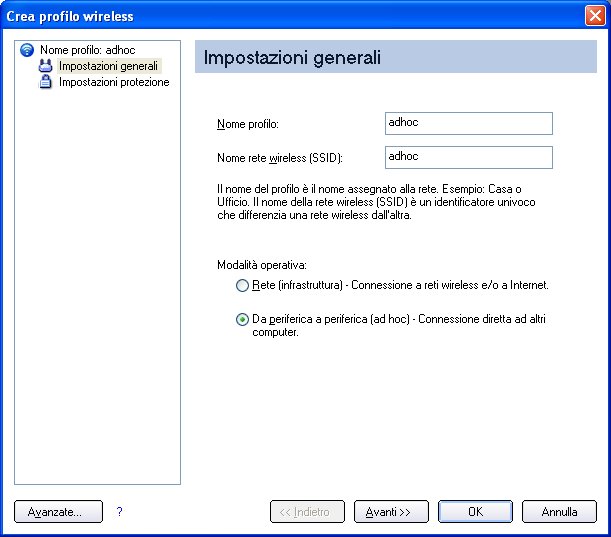

Per creare un profilo per una connessione di rete wireless senza crittografia:

- Fare clic su Profili nella finestra principale di Intel PROSet/Wireless.

- Dalla pagina Profilo, fare clic su Aggiungi per aprire le Impostazioni generali di Creazione guidata profilo wireless.

- Nome profilo: immettere un nome di profilo descrittivo.

- Nome rete wireless (SSID): immettere l'identificativo della rete.

- Modalità operativa: fare clic su Da periferica a periferica (ad hoc).

- Fare clic su Avanti.

- Fare clic su Protezione personale per aprire le Impostazioni protezione.

- Crittografia dei dati: l'impostazione predefinita è Nessuna, che indica che la rete wireless non ha alcuna protezione.

- Fare clic su OK. Il profilo è aggiunto all'elenco Profili e avviene la connessione alla rete wireless.

Impostazione di un client con crittografia dai dati WEP a 64 bit o WEP a 128 bit

Quando la crittografia dei dati WEP è attivata, per la crittografia viene usata una chiave di rete o una password.

La chiave deve essere creata dall'utente che ne specifica la lunghezza (64 o 128 bit) e l'indice (la posizione in cui è memorizzata la chiave specifica). Maggiore è la complessità della chiave (combinazione di lettere e numeri) e più protetta è la chiave.

Per aggiungere una chiave di rete a una connessione di rete da periferica a periferica:

- Dall'elenco delle reti wireless nella finestra principale di Intel PROSet/Wireless, fare doppio clic su una rete da periferica a periferica (ad hoc) o selezionare la rete e fare clic su Connetti.

Una volta connesso, viene aggiunto un profilo all'elenco dei profili.

NOTA: nell'elenco delle reti wireless e nell'elenco dei profili, le reti da periferica a periferica (ad hoc) sono identificate dall'immagine di un computer portatile ( ).

).

- Fare clic su Profili per visualizzare l'elenco dei profili. Selezionare la rete a cui si è effettuata la connessione nel Passaggio 1.

- Fare clic su Proprietà per aprire le Impostazioni generali di Creazione guidata profilo wireless. Viene visualizzato il nome del profilo e il nome della rete wireless (SSID). La modalità operativa selezionata deve essere Da periferica a periferica (ad hoc).

- Fare clic su Avanti per accedere alla pagina Impostazioni protezione.

- Fare clic su Protezione personale.

- Impostazioni protezione: l'impostazione predefinita è Nessuna, che indica che la rete wireless non ha alcuna protezione.

Per aggiungere una password o una chiave di rete:

- Impostazioni protezione: selezionare WEP a 64 bit o WEP a 128 per configurare la crittografia dei dati WEP con una chiave a 64 bit o a 128 bit.

Quando la crittografia WEP è attivata su una periferica, la chiave WEP è usata per verificare l'accesso alla rete. Se la periferica wireless non dispone di una corretta chiave WEP, anche se l'autenticazione va a buon fine, la periferica non sarà in grado di trasmettere dati.

- Password: immettere la password di protezione wireless (chiave di crittografia).

- Frase di accesso (64 bit): usare cinque (5) caratteri alfanumerici, 0-9, a-z o A-Z.

- Chiave WEP (64 bit): immettere 10 caratteri esadecimali, 0-9, A-F.

- Frase di accesso (128 bit): usare 13 caratteri alfanumerici, 0-9, a-z o A-Z.

- Chiave WEP (128 bit): immettere 26 caratteri esadecimali, 0-9, A-F.

- Indice chiavi: cambiando l'indice chiavi è possibile specificare fino a quattro password.

- Per aggiungere più di una password:

- Selezionare il numero di indice della chiave: 1, 2, 3 o 4.

- Immettere la password di protezione wireless.

- Selezionare un altro numero di indice della chiave.

- Immettere un'altra password di protezione wireless.

- Fare clic su OK per tornare all'elenco dei profili.

Protezione personale: Configurare profili per le reti infrastruttura

Una rete di infrastruttura consiste di uno o più punti di accesso e di uno o più computer su cui sono installate schede di rete wireless. Ogni punto di accesso deve essere collegato tramite un cavo alla rete wireless. Nel caso degli utenti privati si tratta in genere di una connessione a banda larga o di una rete cablata.

Impostare un client senza crittografia dei dati

Per connettersi a una rete infrastruttura, dalla finestra principale di Intel(R)PROSet/Wireless selezionare uno dei seguenti metodi:

Impostazione di un client con crittografia dai dati WEP a 64 bit o WEP a 128 bit

Quando la crittografia dei dati WEP è attivata, per la crittografia viene usata una chiave di rete o una password.

Una chiave di rete può essere fornita all'utente automaticamente (per esempio, potrebbe essere fornita dal produttore della scheda di rete wireless) oppure può essere immessa dall'utente che ne specifica la lunghezza (64 o 128 bit), il formato (caratteri ASCII o cifre esadecimali) e l'indice (la posizione in cui è memorizzata la chiave specifica). Maggiore è la lunghezza della chiave e più protetta è la chiave.

Per aggiungere una chiave di rete per una connessione a una rete infrastruttura:

- Dall'elenco delle reti wireless nella finestra principale di Intel PROSet/Wireless, fare doppio clic su una rete infrastruttura o selezionare la rete e fare clic su Connetti.

NOTA: nell'elenco delle reti wireless e nell'elenco dei profili, le reti infrastruttura sono identificate dall'immagine di un punto di accesso ( ).

).

- Fare clic su Profili per visualizzare l'elenco dei profili.

- Fare clic su Proprietà per aprire le Impostazioni generali di Creazione guidata profilo wireless. Viene visualizzato il nome del profilo e il nome della rete wireless (SSID). La modalità operativa selezionata deve essere Rete (infrastruttura).

- Fare clic su Avanti per accedere alla pagina Impostazioni protezione.

- Impostazioni protezione: l'impostazione predefinita è Nessuna, che indica che la rete wireless non ha alcuna protezione.

Per aggiungere una password o una chiave di rete:

- Impostazioni protezione: selezionare WEP a 64 bit o WEP a 128 per configurare la crittografia dei dati WEP con una chiave a 64 bit o a 128 bit.

Quando la crittografia WEP è attivata su un punto di accesso, la chiave WEP è usata per verificare l'accesso alla rete. Se la periferica wireless non dispone della chiave WEP corretta, anche se il processo di autenticazione riesce la periferica non è in grado di trasmettere i dati tramite il punto di accesso o di decodificare i dati ricevuti dal punto di accesso.

- Password: immettere la password di protezione wireless (frase di accesso) o la chiave di crittografia (chiave WEP).

- Frase di accesso (64 bit): usare cinque (5) caratteri alfanumerici, 0-9, a-z o A-Z.

- Chiave WEP (64 bit): immettere 10 caratteri esadecimali, 0-9, A-F.

- Frase di accesso (128 bit): usare 13 caratteri alfanumerici, 0-9, a-z o A-Z.

- Chiave WEP (128 bit): immettere 26 caratteri esadecimali, 0-9, A-F.

- Indice chiavi: cambiare l'indice chiavi in modo da impostare quattro password.

Per aggiungere più di una password:

- Selezionare il numero di indice della chiave: 1, 2, 3 o 4.

- Immettere la password di protezione wireless.

- Selezionare un altro numero di indice della chiave.

- Immettere un'altra password di protezione wireless.

- Fare clic su OK per tornare all'elenco dei profili.

Impostare un client con la protezione WPA-Personale (TKIP) o WPA2-Personale (TKIP)

La modalità personale di WPA richiede la configurazione manuale di una chiave precondivisa (PSK) sul punto di accesso e sui client. PSK autentica la password o il codice di identificazione degli utenti, sia sulla stazione client che sul punto di accesso. Non è necessario un server di autenticazione. La modalità personale di WPA è destinata agli ambienti delle reti domestiche e delle aziende di piccole dimensioni.

WPA2 è la seconda generazione di protezione WPA che offre agli utenti wireless di ambienti aziendali e di consumo un'affidabilità di livello superiore poiché consente l'accesso alle reti wireless solo agli utenti autorizzati. WPA2 offre un meccanismo di crittografia più potente tramite AES, uno standard di crittografia avanzato che è un requisito di alcuni utenti aziendali e governativi.

Per configurare un profilo con l'autenticazione di rete WPA-Personale e la crittografia dei dati TKIP:

- Dall'elenco delle reti wireless nella finestra principale di Intel PROSet/Wireless, fare doppio clic su una rete infrastruttura o selezionare la rete e fare clic su Connetti.

NOTA: nell'elenco delle reti wireless e nell'elenco dei profili, le reti infrastruttura sono identificate dall'immagine di un punto di accesso ( ).

).

- Fare clic su Profili per visualizzare l'elenco dei profili.

- Fare clic su Proprietà per aprire le Impostazioni generali di Creazione guidata profilo wireless. Viene visualizzato il nome del profilo e il nome della rete wireless (SSID). La modalità operativa selezionata deve essere Rete (infrastruttura).

- Fare clic su Avanti per accedere alla pagina Impostazioni protezione.

- Impostazioni protezione: selezionare WPA-Personale (TKIP) per fornire la protezione alle reti aziendali di piccole dimensioni o a quelle domestiche. Viene utilizzata una password chiamata chiave precondivisa (PSK). Maggiore è la lunghezza di questa password e maggiore è la protezione della rete wireless.

Se il punto di accesso o il router wireless supporta la funzione WPA2-Personale allora è necessario attivarla nel punto di accesso e fornire una password lunga e sicura. Maggiore è la lunghezza di questa password e maggiore è la protezione della rete wireless. La stessa password immessa nel punto di accesso deve essere usata sul computer e su tutte le altre periferiche wireless che accedono alla rete wireless.

NOTA: WPA-Personale e WPA2-Personale non sono interoperabili.

- Password protezione wireless (chiave di crittografia): immettere una frase di testo lunga da 8 a 63 caratteri. Verificare che la chiave di rete corrisponda alla password del punto di accesso wireless.

- Fare clic su OK per tornare all'elenco dei profili.

Impostare un client con le impostazioni della protezione WPA-Personale (AES-CCMP) o WPA2-Personale (AES-CCMP)

L'accesso protetto Wi-Fi (WPA) rappresenta una funzione di protezione potenziata che aumenta significativamente il livello di protezione dei dati e il controllo dell'accesso alla rete wireless. WPA impone l'autenticazione 802.1x e lo scambio di chiavi e funziona solo con le chiavi di crittografia dinamiche. Per l'utente privato o l'azienda di piccole dimensioni, WPA-Personale utilizza il protocollo AES-CCMP (Advanced Encryption Standard - Counter CBC-MAC) o il protocollo TKIP (Temporal Key Integrity Protocol).

Per configurare un profilo con l'autenticazione di rete WPA2-Personale e la crittografia dei dati AES-CCMP:

- Dalla pagina Profilo, selezionare un profilo.

- Fare clic su Proprietà per aprire le Impostazioni generali di Creazione guidata profilo wireless. Viene visualizzato il nome del profilo e il nome della rete wireless (SSID). La modalità operativa selezionata deve essere Rete (infrastruttura).

- Fare clic su Avanti. Viene visualizzata la pagina Impostazioni protezione.

- Impostazioni protezione: selezionare WPA-Personale (AES-CCMP) per fornire questo livello di protezione alle reti private e di piccole dimensioni. Utilizza una password chiamata anche chiave precondivisa (PSK). Maggiore è la lunghezza di questa password e maggiore è la protezione della rete wireless.

AES-CCMP (Advanced Encryption Standard - Counter CBC-MAC Protocol) è un nuovo metodo che protegge la riservatezza dei dati delle trasmissioni wireless specificate nello standard IEEE 802.11i. AES-CCMP garantisce un livello di crittografia più avanzato rispetto a TKIP. È consigliabile selezionare la modalità AES-CCMP come metodo di crittografia ogni volta che è necessario garantire una protezione elevata dei dati.

Se il punto di accesso o il router wireless supporta la funzione WPA2-Personale allora è necessario attivarla nel punto di accesso e fornire una password lunga e sicura. La stessa password immessa nel punto di accesso deve essere usata sul computer e su tutte le altre periferiche wireless che accedono alla rete wireless.

NOTA: WPA-Personale e WPA2-Personale non sono interoperabili.

È possibile che il sistema operativo del sistema in uso non supporti alcuni metodi di protezione. In questo caso, è necessario aggiungere altre applicazioni o componenti hardware nonché verificare che il sistema supporti l'infrastruttura LAN wireless. Per ulteriori informazioni, rivolgersi al produttore.

Imposta password:

- Password protezione wireless (chiave di crittografia). Immettere una frase di testo (di lunghezza compresa tra 8 e 63 caratteri). Verificare che la chiave di rete usata corrisponda alla chiave del punto di accesso wireless.

- Fare clic su OK per tornare all'elenco dei profili.

Torna all'inizio

Ritorna al Sommario

Protezione aziendale

Dalla pagina Impostazioni protezione è possibile immettere le impostazioni di protezione richieste per la rete wireless selezionata.

Usare la protezione aziendale in un ambiente di rete che richiede l'autenticazione 802.1x.

- I metodi di autenticazione 802.1x sono le password, i certificati e le smart card.

- I tipi di autenticazione 802.1x sono i seguenti: MD5, EAP-SIM, LEAP, TLS, TTLS, PEAP, EAP-FAST.

- Per sapere quando Creazione guidata profilo viene avviata, vedere Gestione dei profili.

- Per ulteriori informazioni sulle diverse opzioni di protezione per le reti wireless, vedere Informazioni generali sulla protezione.

- Per impostare la protezione WPA o WPA di base in un ambiente non aziendale (casa, piccola azienda), vedere Protezione personale.

Impostazioni protezione aziendale

Descrizione delle impostazioni di protezione aziendale

Nome |

Impostazione |

Protezione aziendale |

Selezionare per aprire le impostazioni di Protezione aziendale. Le impostazioni di protezione disponibili dipendono dalla modalità operativa selezionata: Da periferica a periferica (ad hoc) o Rete (infrastruttura). |

Autenticazione di rete |

Se si configura un profilo per una rete da periferica a periferica (ad hoc), l'impostazione predefinita è autenticazione aperta.

Se si configura un profilo infrastruttura, selezionare:

|

Crittografia dei dati |

|

Attiva autenticazione 802.1x (Tipo di autenticazione) |

Fare clic per aprire i seguenti tipi di autenticazione 802.11x:

|

Opzioni Cisco |

Fare clic per visualizzare le estensioni compatibili con Cisco.

NOTA: le estensioni compatibili con Cisco sono automaticamente attivate con i profili CKIP e LEAP. |

Pulsante Avanzate |

Selezionare per accedere a Impostazioni avanzate e configurare le opzioni seguenti:

|

Indietro |

Viene visualizzata la pagina precedente della Creazione guidata profilo. |

Avanti |

Viene visualizzata la pagina successiva della Impostazione guidata profili. Se sono necessarie ulteriori informazioni di protezione viene visualizzato il passaggio successivo della pagina Protezione. |

OK |

Chiude la Creazione guidata profilo e salva il profilo. |

Annulla |

Chiude la Creazione guidata profilo annullando le modifiche apportate. |

? |

Visualizza la Guida relativa alla pagina corrente. |

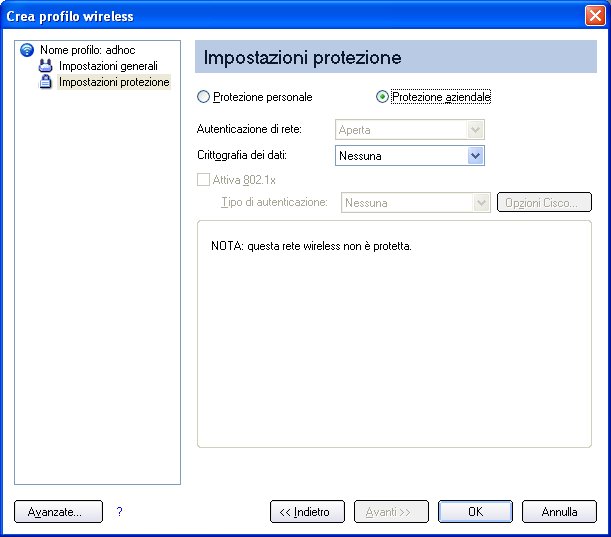

Protezione aziendale: Configurare profili per le reti da periferica a periferica (ad hoc)

Impostare un client con autenticazione aperta di rete e senza crittografia dei dati

Se si utilizza l'autenticazione aperta, tutte le stazioni wireless possono richiedere l'autenticazione. La stazione che richiede l'autenticazione presso un'altra stazione wireless invia il frame di gestione dell'autenticazione contenente l'identità della stazione mittente. La stazione ricevente concede qualsiasi richiesta di autenticazione. L'autenticazione aperta consente l'accesso alla rete a qualunque periferica. Se sulla rete non è attivata la crittografia, qualunque periferica che conosce l'SSID può ottenere l'accesso alla rete.

In modalità da periferica a periferica (ad hoc) i computer wireless inviano le informazioni direttamente ad altri computer wireless. Questa modalità è particolarmente indicata per le reti di clienti privati o di piccole dimensioni oppure per creare temporaneamente una rete wireless per conferenze o meeting.

- Per connettersi a una rete da periferica a periferica, dalla finestra principale di Intel(R)PROSet/Wireless selezionare uno dei seguenti metodi:

- Fare doppio clic su una rete da periferica a periferica (ad hoc) dell'elenco delle reti wireless.

- Selezionare una rete da periferica a periferica (ad hoc) presente nell'elenco delle reti wireless. Fare clic su Connetti. Il software Intel PROSet/Wireless rileva automaticamente le impostazioni di protezione della scheda di rete wireless.

NOTA: nell'elenco delle reti wireless e nell'elenco dei profili, le reti da periferica a periferica (ad hoc) sono identificate dall'immagine di un computer portatile ( ).

).

Per creare un profilo per una connessione di rete wireless senza crittografia:

- Fare clic su Profili nella finestra principale di Intel PROSet/Wireless.

- Nella pagina Profilo, fare clic su Aggiungi per aprire la pagina Impostazioni generali.

Impostazioni generali di Creazione guidata

profilo wireless.

- Nome rete wireless (SSID): immettere l'identificativo della rete.

- Nome profilo: immettere un nome di profilo descrittivo.

- Modalità operativa: fare clic su Da periferica a periferica (ad hoc).

- Fare clic su Avanti

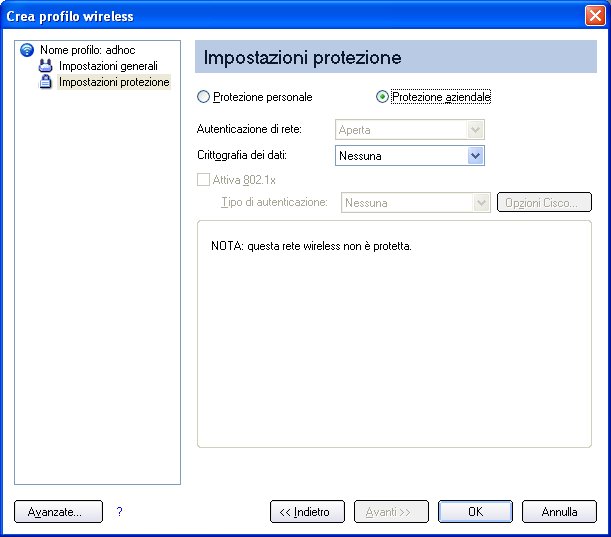

- Fare clic su Protezione aziendale per aprire le Impostazioni protezione.

- Autenticazione di rete: Aperta (selezionata):

Se si utilizza l'autenticazione aperta, tutte le stazioni wireless possono richiedere l'autenticazione. La stazione che richiede l'autenticazione presso un'altra stazione wireless invia il frame di gestione dell'autenticazione contenente l'identità della stazione mittente. La stazione ricevente concede qualsiasi richiesta di autenticazione. L'autenticazione aperta consente l'accesso alla rete a qualunque periferica. Se sulla rete non è attivata la crittografia, qualunque periferica che conosce l'SSID può ottenere l'accesso alla rete. Le reti da periferica a periferica (ad hoc) funzionano sempre con l'autenticazione aperta.

- Crittografia dei dati: nessuna crittografia è l'impostazione predefinita.

- Fare clic su OK. Il profilo è aggiunto all'elenco Profili e avviene la connessione alla rete wireless.

Impostazione di un client con autenticazione aperta di rete e crittografia dei dati WEP

Per connettersi a una rete da periferica a periferica, dalla finestra principale di IntelPROSet/Wireless selezionare uno dei seguenti metodi:

- Fare doppio clic su una rete da periferica a periferica (ad hoc) dell'elenco delle reti wireless.

- Selezionare una rete da periferica a periferica (ad hoc) presente nell'elenco delle reti wireless. Fare clic su Connetti. Il software Intel PROSet/Wireless rileva automaticamente le impostazioni di protezione della scheda di rete wireless.

NOTA: nell'elenco delle reti wireless e nell'elenco dei profili, le reti da periferica a periferica (ad hoc) sono identificate dall'immagine di un computer portatile ( ).

).

- Se è richiesta la crittografia dei dati, è possibile selezionare WEP. Viene richiesto di selezionare il livello di crittografia a 64 bit o a 128 bit, una password di protezione (chiave di crittografia) e un indice chiavi. Questi valori devono corrispondere a quelli delle varie periferiche della rete ad hoc, altrimenti i dati non saranno trasferiti.

NOTA: se occorre modificare o cambiare le impostazioni della rete wireless, fare riferimento a Gestione dei profili per ulteriori informazioni.

Per creare un profilo per una connessione di rete wireless con crittografia WEP:

- Fare clic su Profili nella finestra principale di Intel PROSet/Wireless.

- Nella pagina Profilo, fare clic su Aggiungi per aprire la pagina Impostazioni generali.

Impostazioni generali di Creazione guidata

Impostazioni generali di Creazione guidata profilo.

- Nome rete wireless (SSID): immettere l'identificativo della rete.

- Nome profilo: immettere un nome di profilo descrittivo.

- Modalità operativa: fare clic su Da periferica a periferica (ad hoc).

- Fare clic su Avanti.

- Fare clic su Protezione aziendale per aprire le Impostazioni protezione.

- Autenticazione di rete: è selezionata Aperta (impostazione predefinita). Le reti ad usano soltanto l'autenticazione aperta.

- Crittografia dati: selezionare WEP. La crittografia dei dati WEP può essere configurata con una chiave a 64 o a 128 bit. Se la periferica wireless non dispone della corretta chiave WEP, non sarà in grado di trasmettere o decrittografare i dati.

- Livello crittografia: selezionare 64 o 128 bit.

- Password protezione wireless (chiave di crittografia): immettere la password di protezione wireless (chiave WEP). La password è la stessa usata dal punto di accesso o router wireless. Per sapere la password, rivolgersi all'amministratore della rete wireless.

- Frase di accesso (64 bit): immettere cinque (5) caratteri alfanumerici, 0-9, a-z o A-Z.

- Chiave esadecimale (64 bit): immettere 10 caratteri esadecimali, 0-9, A-F.

- Frase di accesso (128 bit): immettere 13 caratteri alfanumerici, 0-9, a-z o A-Z.

- Chiave esadecimale (128 bit): immettere 26 caratteri esadecimali, 0-9, A-F.

- Indice chiavi: selezionare 1, 2, 3 o 4. Cambiando l'indice chiavi è possibile specificare fino a quattro password.

Per cambiare le impostazioni di protezione:

- Fare clic su Profili nella finestra principale di Intel PROSet/Wireless. La rete alla quale si è connessi è nell'elenco dei profili.

- Selezionare la rete wireless.

- Fare clic su Proprietà per aprire le Impostazioni generali di Creazione guidata profilo wireless. Il Nome rete wireless (SSID) e il Nome profilo sono già definiti. La modalità operativa selezionata è Da periferica a periferica (ad hoc).

- Fare clic su Avanti per accedere alla pagina Impostazioni protezione.

- Fare clic su Protezione aziendale.

- Autenticazione di rete: l'autenticazione aperta è l'impostazione predefinita. L'autenticazione non è usata.

- Crittografia dei dati: è selezionato WEP. È possibile cambiare la chiave WEP, l'indice di chiave o il livello di crittografia.

- Fare clic su OK per tornare all'elenco dei profili quando si sono completate le modifiche.

Protezione aziendale: Configurare profili per le reti infrastruttura

Una rete di infrastruttura consiste di uno o più punti di accesso e di uno o più computer su cui sono installate schede di rete wireless. Ogni punto di accesso deve essere collegato tramite un cavo alla rete wireless.

Impostare un client senza autenticazione di rete e senza crittografia dei dati

Per connettersi a una rete infrastruttura, dalla pagina principale di Intel(R)PROSet/Wireless selezionare uno dei seguenti metodi:

- Dall'elenco delle reti wireless, fare doppio clic su una rete infrastruttura.

- Dall'elenco delle reti wireless, selezionare una rete infrastruttura. Fare clic su Connetti. Il software Intel PROSet/Wireless rileva automaticamente le impostazioni di protezione della scheda di rete wireless.

Se non è richiesta autenticazione, la connessione alla rete avviene senza che sia necessario immettere credenziali di accesso. Qualunque periferica wireless che dispone del corretto nome della rete (SSID) può associarsi alle altre periferiche presenti sulla rete.

Per creare un profilo per una connessione di rete wireless senza crittografia:

- Fare clic su Profili nella finestra principale di Intel PROSet/Wireless.

- Dalla pagina Profilo, fare clic su Aggiungi per aprire le Impostazioni generali di Creazione guidata profilo wireless.

- Nome profilo: immettere un nome di profilo descrittivo.

- Nome rete wireless (SSID): immettere l'identificativo della rete.

- Modalità operativa: fare clic su Rete (infrastruttura).

- Fare clic su Avanti.

- Fare clic su Protezione aziendale per aprire le Impostazioni protezione.

- Autenticazione di rete: Aperta (selezionata):

L'autenticazione aperta consente a una periferica wireless di accedere alla rete senza l'autenticazione 802.11. Se sulla rete non è attivata la crittografia, qualunque periferica wireless che conosce il corretto nome della rete (SSID) può associarsi al punto di accesso e ottenere l'accesso alla rete.

- Crittografia dei dati: nessuna crittografia è l'impostazione predefinita.

- Fare clic su OK. Il profilo è aggiunto all'elenco Profili e avviene la connessione alla rete wireless.

Impostazione di un client con Autenticazione di rete condivisa

L'autenticazione a chiave condivisa presuppone che ciascuna stazione wireless abbia ricevuto una chiave condivisa segreta tramite un canale protetto e indipendente dal canale di comunicazioni di rete wireless 802.11. L'autenticazione a chiave condivisa richiede che il client configuri una chiave WEP o CKIP statica. Al client viene consentito l'accesso solo se risponde correttamente alla richiesta su cui è basata la procedura di autenticazione. CKIP fornisce una crittografia dei dati migliore rispetto a WEP, ma non tutti i sistemi operativi e punti di accesso la supportano.

NOTA: sebbene la chiave condivisa sembri essere l'opzione migliore per un livello di protezione superiore, la trasmissione della stringa di richiesta al client in testo non crittografato costituisce chiaramente un punto debole. Quando un intruso rileva la stringa di richiesta, la chiave di autenticazione condivisa può essere facilmente decodificata. Quindi l'autenticazione aperta è in realtà e paradossalmente più sicura.

Per creare un profilo con l'autenticazione condivisa:

- Fare clic su Profili nella finestra principale di Intel PROSet/Wireless.

- Dalla pagina Profilo, fare clic su Aggiungi per aprire le Impostazioni generali di Creazione guidata profilo wireless.

- Nome profilo: immettere un nome di profilo descrittivo.

- Nome rete wireless (SSID): immettere l'identificativo della rete.

- Modalità operativa: fare clic su Rete (infrastruttura).

- Fare clic su Avanti per accedere alla pagina Impostazioni protezione.

- Fare clic su Protezione aziendale.

- Autenticazione di rete: selezionare Condivisa. l'autenticazione condivisa viene realizzata tramite una chiave WEP preconfigurata.

- Crittografia dati: selezionare Nessuna, WEP (a 64 o 128 bit) o CKIP (a 64 o 128 bit).

- Attiva 802.1x: disattivata.

- Livello crittografia: a 64 bit o a 128 bit: quando si passa dalla crittografia a 64 bit a quella a 128 bit le impostazioni precedenti sono cancellate ed è necessario immettere un nuova chiave.

- Indice chiavi: selezionare 1, 2, 3 o 4. Cambiare l'indice chiavi in modo da specificare quattro password.

- Password protezione wireless (chiave di crittografia): immettere la password di protezione wireless (chiave crittografia WEP). La password è la stessa usata dal punto di accesso o router wireless. Per sapere la password, rivolgersi all'amministratore della rete wireless.

- Frase di accesso (64 bit): usare cinque (5) caratteri alfanumerici, 0-9, a-z o A-Z.

- Chiave esadecimale (64 bit): immettere 10 caratteri esadecimali, 0-9, A-F.

- Frase di accesso (128 bit): usare 13 caratteri alfanumerici, 0-9, a-z o A-Z.

- Chiave esadecimale (128 bit): immettere 26 caratteri esadecimali, 0-9, A-F.

Impostare un client con l'autenticazione di rete WPA-Personale o WPA2-Personale

L'accesso protetto Wi-Fi (WPA) rappresenta una funzione di protezione potenziata che aumenta significativamente il livello di protezione dei dati e il controllo dell'accesso alla rete wireless. WPA impone lo scambio di chiavi e funziona solo con le chiavi di crittografia dinamica. Se il punto di accesso o il router wireless supporta la funzione WPA-Personale o WPA2-Personale allora è necessario attivarla nel punto di accesso e fornire una password lunga e sicura. Per reti personali o domestiche

senza un server RADIUS o AAA, usare Wi-Fi Protected Access Personal.

- WPA-Personale: metodo di protezione wireless che offre alle reti di piccole dimensioni una potente protezione dei dati e impedisce gli accessi non autorizzati alla rete. Usa la crittografia di Temporal Key Integrity Protocol (TKIP) o AES-CCMP e protegge dagli accessi non autorizzati alla rete tramite l'uso di una chiave precondivisa (PSK).

- WPA2-Personale: metodo di protezione wireless più avanzato di WPA che offre alle reti di piccole dimensioni una protezione dei dati più potente e impedisce gli accessi non autorizzati alla rete.

NOTA: WPA-Personale o WPA2-Personale non sono interoperabili.

È possibile che il sistema operativo del sistema in uso non supporti alcuni metodi di protezione. In questo caso, è necessario aggiungere altre applicazioni o determinati componenti hardware nonché verificare che il sistema supporti l'infrastruttura LAN wireless. Per ulteriori informazioni, rivolgersi al produttore.

Per aggiungere un profilo con l'autenticazione di rete WPA2-Personale o WPA2-Personale:

- Fare clic su Profili nella finestra principale di Intel PROSet/Wireless.

- Dalla pagina Profilo, fare clic su Aggiungi per aprire le Impostazioni generali di Creazione guidata profilo.

- Nome profilo: immettere un nome di profilo descrittivo.

- Nome rete wireless (SSID): immettere l'identificativo della rete.

- Modalità operativa: fare clic su Rete (infrastruttura).

- Fare clic su Avanti per accedere alla pagina Impostazioni protezione.

- Fare clic su Protezione aziendale.

- Autenticazione di rete: selezionare WPA-Personale o WPA2-Personale. Vedere Informazioni generali sulla protezione.

- Crittografia dei dati: selezionare una delle opzioni seguenti:

- TKIP consente di definire le chiavi per pacchetto, controlla l'integrità del messaggio ed ha un meccanismo di riassegnazione delle chiavi.

- AES-CCMP (Advanced Encryption Standard - Counter CBC-MAC Protocol) è usato come metodo di crittografia ogni volta che è necessario garantire una protezione elevata dei dati.

- Password: immettere una frase di testo lunga da 8 a 63 caratteri. Maggiore è la lunghezza di questa password e maggiore è la protezione della rete wireless. La stessa password immessa nel punto di accesso deve essere usata sul computer e su tutte le altre periferiche wireless che accedono alla rete wireless.

Impostare un client con autenticazione di rete WPA-Enterprise o WPA2-Enterprise

WPA-2 Enterprise richiede un server di autenticazione.

- WPA-Enterprise: metodo di protezione wireless che offre alle reti con più utenti o di grandi dimensioni una potente protezione dei dati. Utilizza la struttura di autenticazione 802.1X con la crittografia TKIP e impedisce gli accessi non autorizzati alla rete verificando gli utenti della rete tramite un server di autenticazione.

- WPA2-Enterprise: metodo di protezione wireless più avanzato di WPA che offre alle reti con più utenti o di grandi dimensioni una protezione dei dati più potente. Impedisce gli accessi non autorizzati alla rete verificando gli utenti della rete tramite un server di autenticazione.

NOTA: WPA-Enterprise e WPA2-Enterprise non sono interoperabili.

Per aggiungere un profilo che usa l'autenticazione WPA-Enterprise o WPA2-Enterprise:

- Richiedere all'amministratore del sistema un nome utente e una password per il server RADIUS.

- Alcuni tipi di autenticazione richiedono l'ottenimento e l'installazione di un certificato client. Per ulteriori informazioni, vedere Impostazione del client per l'autenticazione TLS o rivolgersi all'amministratore.

- Fare clic su Profili nella finestra principale di Intel PROSet/Wireless.

- Dalla pagina Profilo, fare clic su Aggiungi per aprire le Impostazioni generali di Creazione guidata profilo.

- Nome profilo: immettere un nome di profilo descrittivo.

- Nome rete wireless (SSID): immettere l'identificativo della rete.

- Modalità operativa: fare clic su Rete (infrastruttura).

- Fare clic su Avanti.

- Fare clic su Protezione aziendale.

- Autenticazione di rete: selezionare WPA-Enterprise o WPA2-Enterprise.

- Crittografia dati: selezionare una delle opzioni seguenti:

- TKIP consente di definire le chiavi per pacchetto, controlla l'integrità del messaggio ed ha un meccanismo di riassegnazione delle chiavi.

- AES-CCMP (Advanced Encryption Standard - Counter CBC-MAC Protocol) è usato come metodo di crittografia ogni volta che è necessario garantire una protezione elevata dei dati. AES-CCMP è consigliato.

- Attiva 802.1x: selezionato.

- Tipo di autenticazione: selezionare una delle opzioni seguenti: EAP-SIM, LEAP, TLS, TTLS, PEAP, EAP-FAST.

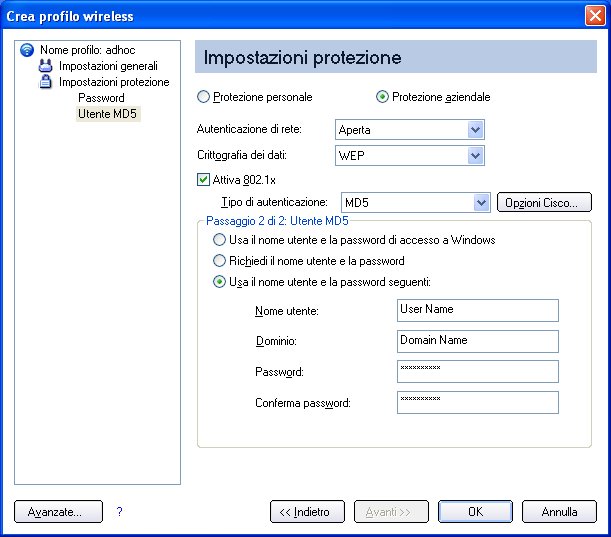

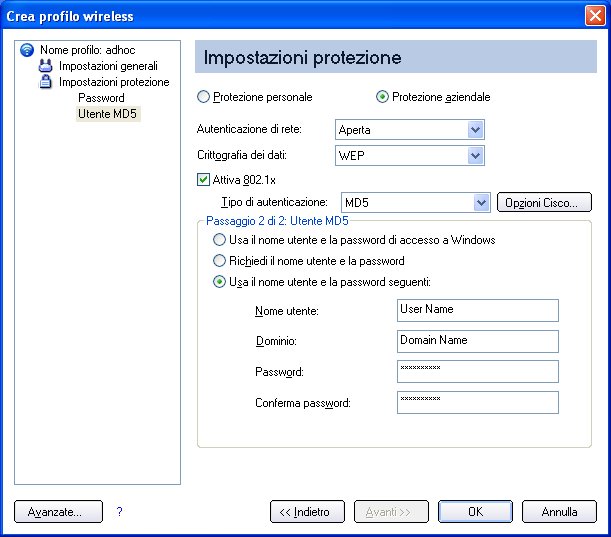

Impostare un client con autenticazione di rete MD5 e crittografia dei dati WEP

L'autenticazione MD5 è un metodo di autenticazione unidirezionale che usa nomi utente e password. Questo metodo non supporta la gestione delle chiavi e, se viene usata la crittografia dei dati, richiede l'uso di una chiave preconfigurata. Per aggiungere la crittografia WEP con l'autenticazione MD5 a un nuovo profilo:

NOTA: prima di iniziare, è necessario conoscere il nome utente e la password del server RADIUS che permette l'accesso alla rete.

- Fare clic su Profili nella finestra principale di Intel PROSet/Wireless.

- Dalla pagina Profilo, fare clic su Aggiungi per aprire le Impostazioni generali di Creazione guidata profilo.

- Nome profilo: immettere un nome di profilo descrittivo.

- Nome rete wireless (SSID): immettere l'identificativo della rete.

- Modalità operativa: fare clic su Rete (infrastruttura).

- Fare clic su Avanti.

- Fare clic su Protezione aziendale.

- Autenticazione di rete: selezionare Apri (operazione consigliata).

- Crittografia dei dati: selezionare WEP.

- Selezionare 802.1x attivato.

- Tipo di autenticazione: selezionare MD5.

Passaggio 1 di 2: Password

- Livello crittografia: selezionare 64 bit o 128 bit.

- Password protezione wireless (chiave di crittografia): immettere la chiave di rete (password di protezione wireless) per la rete wireless. Verificare che la chiave di rete corrisponda al punto di accesso wireless.

- Usare una frase di accesso: nel campo della frase di accesso, digitare una frase di testo, composta da un massimo di 5 (se si usano 64 bit) oppure 13 (se si usano 128 bit) caratteri alfanumerici (0-9, a-z o A-Z).

- Usa chiavi esadecimali: immettere fino a 10 caratteri alfanumerici (64 bit, 0-9, A-F) o 26 caratteri alfanumerici (128 bit, 0-9, A-F).

- Indice chiavi: selezionare 1, 2, 3 o 4. L'impostazione predefinita è 1.

- Fare clic su Avanti.

Passaggio 2 di 2: Utente MD5

- Selezionare uno dei seguenti metodi per le credenziali utente:

- Usa nome utente e password di Windows: questa opzione consente di far corrispondere le credenziali 802.1x al nome utente e alla password di Windows. Prima della connessione, viene visualizzato un messaggio che chiede di immettere le credenziali di accesso Windows.

NOTA: questa opzione non è disponibile se durante l'installazione del software Intel PROSet/Wireless non è stata selezionata la Connessione di pre-accesso. Fare riferimento a Installazione o disinstallazione della funzione Accesso singolo.

- Richiedi il nome utente e la password: richiede il nome utente e la password per ogni connessione alla rete wireless.

- Usa il nome utente e la password seguenti: accedere alla rete usando le credenziali salvate.

- Nome utente: il nome utente deve corrispondere al nome utente che è impostato nel server di autenticazione dall'amministratore prima che avvenga l'autenticazione del client. Il nome utente distingue tra maiuscole e minuscole. Questo nome indica l'identità fornita all'autenticatore dal protocollo di autenticazione che opera sul tunnel TLS. L'identità dell'utente viene trasmessa in modo protetto al server solo dopo che è stato stabilito un canale crittografato.

- Dominio: nome del dominio del server di autenticazione. Il nome del server identifica un dominio o uno dei suoi sottodomini (ad esempio zeelans.com, dove il server è blueberry.zeelans.com). NOTA: richiedere il nome del dominio all'amministratore.

- Password: specifica la password dell'utente. I caratteri della password vengono visualizzati con asterischi. La password immessa in questo campo deve corrispondere alla password che è stata impostata sul server di autenticazione.

- Conferma password: digitare nuovamente la password dell'utente.

- Fare clic su OK per salvare le credenziali.

- Fare clic su Connetti per effettuare la connessione alla rete wireless selezionata.

Se non è stato selezionato Usa accesso Windows nella finestra di dialogo Impostazioni protezione e non sono state configurate le credenziali dell'utente, quando si tenta la connessione usando questo profilo viene visualizzata la pagina Immettere le credenziali. Immettere il nome utente, il dominio e la password. Fare clic su OK per accedere al profilo.

- Fare clic su OK per chiudere Intel PROSet/Wireless.

Impostazione di un client con la crittografia WEP e autenticazione di rete EAP-SIM

Per crittografare i dati, EAP-SIM usa una chiave dinamica WEP basata su sessione, che è ricavata dalla scheda di rete del client, e un server RADIUS. EAP-SIM richiede che si immetta un codice di verifica dell'utente, o Personal Identification Number (PIN), per la comunicazione con la scheda SIM (Subscriber Identity Module). La scheda SIM è una smart card di tipo speciale usata dalle reti cellulari digitali basate su GSM. Per aggiungere un profilo con l'autenticazione EAP-SIM:

- Nella pagina Profilo, fare clic su Aggiungi per aprire la pagina Impostazioni generali.

- Nome profilo: immettere un nome di profilo.

- Nome rete wireless (SSID): immettere l'identificativo della rete.

- Modalità operativa: fare clic su Rete (infrastruttura).

- Fare clic su Avanti per accedere alla pagina Impostazioni protezione.

- Fare clic su Protezione aziendale.

- Autenticazione di rete: selezionare Apri (operazione consigliata).

- Crittografia dei dati: selezionare WEP.

- Fare clic su Attiva 802.1x.

- Tipo di autenticazione: selezionare EAP-SIM.

L'autenticazione EAP-SIM può essere usata con:

- Tipi di autenticazione di rete: Aperta, Condivisa, WPA-Enterprise e WPA2-Enterprise

- Tipi di crittografia dei dati: Nessuna, WEP, AES-CCMP e CKIP

Utente EAP-SIM (facoltativo)

- Specifica il nome utente (identità): fare clic per specificare il nome utente.

- Nome utente: immettere il nome utente assegnato alla scheda SIM.

- Fare clic su OK.

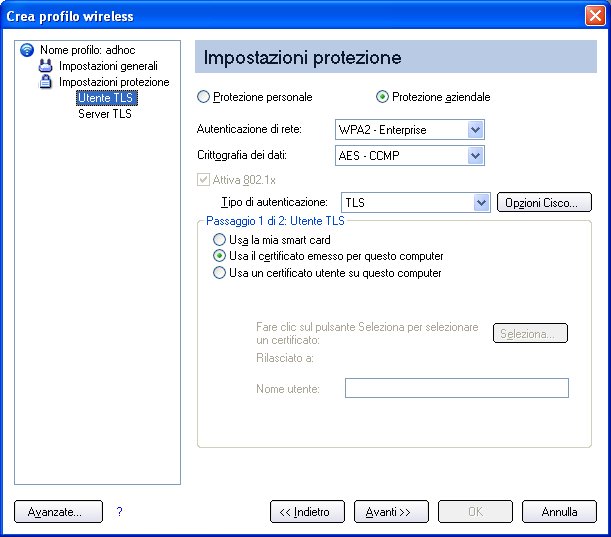

Impostazione di un client con Autenticazione di rete TLS

Queste impostazioni definiscono il protocollo e le credenziali usate per autenticare un utente. L'autenticazione TLS (Transport Layer Security) è un metodo di autenticazione bidirezionale che usa esclusivamente i certificati digitali per verificare l'identità di un client e un server.

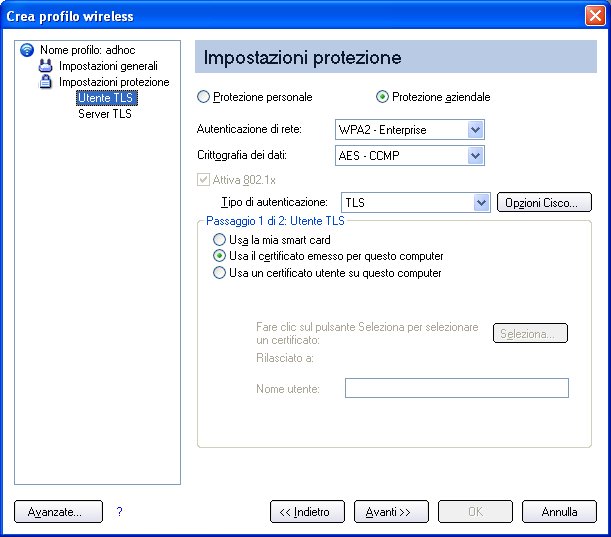

Per aggiungere un profilo con autenticazione TLS:

- Fare clic su Profili nella finestra principale di Intel PROSet/Wireless.

- Dalla pagina Profilo, fare clic su Aggiungi per aprire le Impostazioni generali di Creazione guidata profilo.

- Nome profilo: immettere un nome di profilo descrittivo.

- Nome rete wireless (SSID): immettere l'SSID della rete.

- Modalità operativa: fare clic su Rete (infrastruttura).

- Fare clic su Avanti per accedere alla pagina Impostazioni protezione.

- Fare clic su Protezione aziendale.

- Autenticazione di rete: selezionare WPA-Enterprise o WPA2-Enterprise.

- Crittografia dei dati: selezionare AES-CCMP (scelta consigliata).

- Attiva 802.1x: selezionato.

- Tipo di autenticazione: selezionare TLS da usare con la connessione.

Passaggio 1 di 2: Utente TLS

- Ottenere e installare un certificato del client (fare riferimento a Impostazione del client per l'autenticazione TLS) o rivolgersi all'amministratore del sistema.

- Per ottenere un certificato selezionare una delle opzioni seguenti:

- Usa la mia smart card: selezionare questa opzione se il certificato risiede sulla smart card.

- Usa il certificato emesso per questo computer.

- Usa il certificato utente su questo computer: Fare clic su Selezionare per scegliere un certificato che risiede nel computer.

- Fare clic su Avanti.

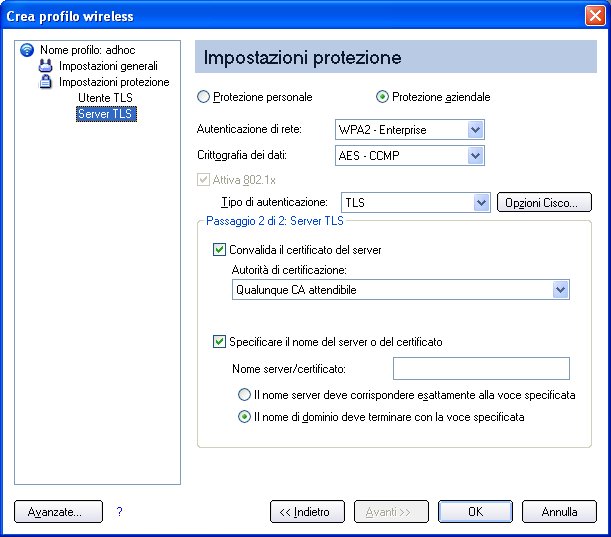

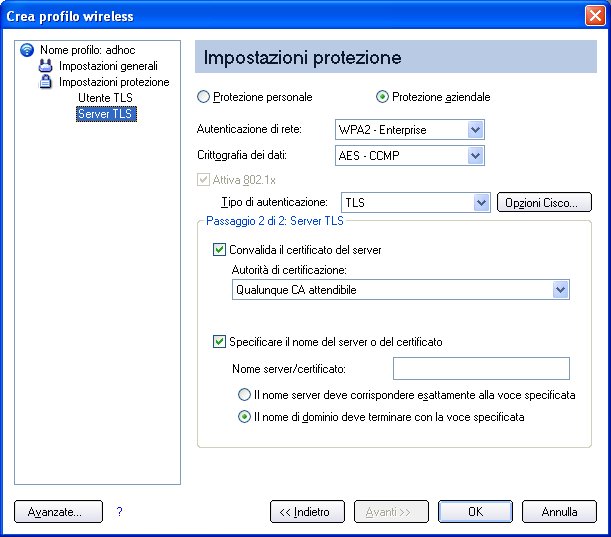

Passaggio 2 di 2: Server TLS

selezionare una delle opzioni seguenti:

- Selezionare una delle opzioni seguenti:

Il nome server deve corrispondere esattamente alla voce specificata: quando questa opzione è selezionata, il nome del server immesso deve corrispondere esattamente al nome del server che è contenuto nel certificato. Il nome del server deve contenere anche il nome del dominio completo, ad esempio Nomeserver.Dominio.

Il nome di dominio deve terminare con la voce specificata: quando questa opzione è selezionata, il campo del nome del server identifica un dominio e il certificato deve avere un nome del server appartenente a questo dominio o a uno dei suoi sottodomini (per esempio, zeelans.com, dove il server è blueberry.zeelans.com). NOTA: questi parametri devono essere ottenuti dall'amministratore.

NOTA: questi parametri devono essere ottenuti dall'amministratore.

- Fare clic su OK per salvare le impostazioni e chiudere la pagina.

Impostazione di un client con Autenticazione di rete TTLS

Autenticazione TTLS: queste impostazioni definiscono il protocollo e le credenziali usate per autenticare un utente. Il client usa EAP-TLS per convalidare il server e creare un canale crittografato TLS tra il client e il server. Su questo canale crittografato il client può utilizzare un altro protocollo di autenticazione, in genere un protocollo basato su password (per esempio, richiesta MD5, per abilitare la convalida del server). I pacchetti di richiesta e di risposta sono inviati su un canale TLS crittografato e non esposto. Nell'esempio seguente è descritto come usare WPA con la crittografia AES-CCMP usando l'autenticazione TTLS.

Per impostare un client con autenticazione di rete TTLS:

- Fare clic su Profili nella finestra principale di Intel PROSet/Wireless.

- Dalla pagina Profilo, fare clic su Aggiungi per aprire le Impostazioni generali di Creazione guidata profilo.

- Nome profilo: immettere un nome di profilo descrittivo.

- Nome rete wireless (SSID): immettere l'identificativo della rete.

- Modalità operativa: fare clic su Rete (infrastruttura).

- Fare clic su Avanti per accedere alla pagina Impostazioni protezione.

- Fare clic su Protezione aziendale.

- Autenticazione di rete: selezionare WPA-Enterprise o WPA2-Enterprise.

- Crittografia dati: selezionare una delle opzioni seguenti:

- TKIP consente di definire le chiavi per pacchetto, controlla l'integrità del messaggio ed ha un meccanismo di riassegnazione delle chiavi.

- AES-CCMP (Advanced Encryption Standard - Counter CBC-MAC Protocol) è usato come metodo di crittografia ogni volta che è necessario garantire una protezione elevata dei dati. AES-CCMP è consigliato.

- Attiva 802.1x: selezionato.

- Tipo di autenticazione: selezionare TTLS da usare con la connessione.

Passaggio 1 di 2: Utente TTLS

- Protocollo di autenticazione questo parametro specifica il protocollo di autenticazione che opera sul tunnel TTLS. I protocolli sono i seguenti: PAP (impostazione predefinita), CHAP, MD5, MS-CHAP e MS-CHAP-V2. Per ulteriori informazioni, vedere Informazioni generali sulla protezione.

Per i protocolli PAP, CHAP, MD5, MS-CHAP e MS-CHAP-V2, selezionare uno dei seguenti metodi di autenticazione:

- Usa accesso Windows: selezionare per richiamare le credenziali dell'utente dal procedura di accesso a Windows effettuata dall'utente.

NOTA: questa opzione non è disponibile se durante l'installazione del software Intel PROSet/Wireless non è stata selezionata la Connessione di pre-accesso. Fare riferimento a Installazione o disinstallazione della funzione Accesso singolo.

- Chiedere ad ogni connessione: selezionare per richiedere il nome utente e la password prima della connessione alla rete wireless. Il nome utente e la password devono prima essere impostati nel server di autenticazione dall'amministratore.

- Usare i dati seguenti: Il nome utente e la password vengono salvati in modo protetto (crittografato) nel profilo.

- Nome utente: il nome utente immesso in questo campo deve corrispondere al nome utente che è stato impostato sul server di autenticazione.

- Dominio: nome del dominio del server di autenticazione. Il nome del server identifica un dominio o uno dei suoi sottodomini, ad esempio zeelans.com, dove il server è blueberry.zeelans.com. NOTA: richiedere il nome del dominio all'amministratore.

- Password: la password immessa in questo campo deve corrispondere alla password che è stata impostata sul server di autenticazione. I caratteri della password quando sono immessi vengono visualizzati con asterischi.

- Conferma password: digitare nuovamente la password dell'utente.

- Identità di roaming: se il campo Identità di roaming è deselezionato, viene impostata l'identità di roaming predefinita %dominio%\%nomeutente%.

Quando si usa come server di autenticazione un server 802.1x MS RADIUS, questo autentica la periferica che usa il nome utente Identità di roaming del software Intel PROSet/Wireless e ignora il nome utente Protocollo di autenticazione MS-CHAP-V2. Questa funzione è l'identità 802.1x fornita all'autenticatore. Il server Microsoft IAS RADIUS accetta per i client EAP solo nomi utente validi (utente dotNet). Quando si usa 802.1x MS RADIUS, immettere un nome utente valido. Per tutti gli altri server questa operazione è facoltativa. Per questo motivo si consiglia di usare l’area di autenticazione desiderata (per esempio, anonimo@miaAreaAutenticazione) invece dell'identità reale.

Passaggio 2 di 2: Server TTLS

- Convalida il certificato del server: selezionato.

- Autorità di certificazione: il certificato del server ricevuto durante lo scambio di messaggi TTLS deve essere stato rilasciato da questa autorità di certificazione (CA). È possibile selezionare le autorità di certificazione intermedie attendibili e le autorità principali i cui certificati sono presenti nel sistema. Se è stata selezionata l'opzione Qualunque CA attendibile, è possibile selezionare qualsiasi autorità di certificazione presente nell'elenco.

- Specificare il nome del server o del certificato: il nome del server o il dominio a cui appartiene il server, a seconda di quale delle due seguenti opzioni si è selezionata.

- Il nome server deve corrispondere esattamente: quando questa opzione è selezionata, il nome del server immesso deve corrispondere esattamente al nome del server che è contenuto nel certificato. Il nome del server deve contenere anche il nome del dominio completo, ad esempio Nomeserver.Dominio.

- Il nome di dominio deve terminare con un nome specifico: quando questa opzione è selezionata, il campo del nome del server identifica un dominio e il certificato deve avere un nome del server appartenente a questo dominio o a uno dei suoi sottodomini (per esempio, zeelans.com, dove il server è blueberry.zeelans.com)

NOTA: questi parametri devono essere ottenuti dall'amministratore.

- Fare clic su OK per salvare le impostazioni e chiudere la pagina.

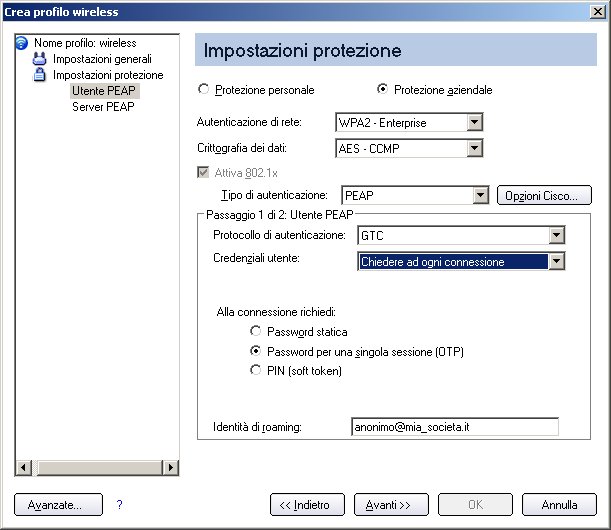

Impostazione di un client con Autenticazione di rete PEAP

Autenticazione PEAP: le impostazioni PEAP sono richieste per l'autenticazione del client presso il server di autenticazione. Il client usa EAP-TLS per convalidare il server e creare un canale crittografato TLS tra il client e il server. Su questo canale crittografato il client può utilizzare un altro meccanismo EAP, per esempio Microsoft Challenge Authentication Protocol (MS-CHAP) versione 2, per abilitare la convalida del server. I pacchetti di richiesta e di risposta sono inviati su un canale TLS crittografato e non esposto. Nell'esempio seguente è descritto come usare WPA con la crittografia AES-CCMP o TKIP usando l'autenticazione PEAP.

Per impostare un client con autenticazione PEAP:

Ottenere e installare un certificato del client. Per ulteriori informazioni, vedere Impostazione del client per l'autenticazione TLS o rivolgersi all'amministratore.

- Fare clic su Profili nella finestra principale di Intel PROSet/Wireless.

- Dalla pagina Profilo, fare clic su Aggiungi per aprire le Impostazioni generali di Creazione guidata profilo.

- Nome profilo: immettere un nome di profilo descrittivo.

- Nome rete wireless (SSID): immettere l'identificativo della rete.

- Modalità operativa: fare clic su Rete (infrastruttura).

- Fare clic su Avanti per accedere alla pagina Impostazioni protezione.

- Fare clic su Protezione aziendale.

- Autenticazione di rete: selezionare WPA-Enterprise o WPA2-Enterprise.

- Crittografia dati: selezionare una delle opzioni seguenti:

- TKIP consente di definire le chiavi per pacchetto, controlla l'integrità del messaggio ed ha un meccanismo di riassegnazione delle chiavi.

- AES-CCMP (Advanced Encryption Standard - Counter CBC-MAC Protocol) è usato come metodo di crittografia ogni volta che è necessario garantire una protezione elevata dei dati. AES-CCMP è consigliato.

- Attiva 802.1x: selezionato.

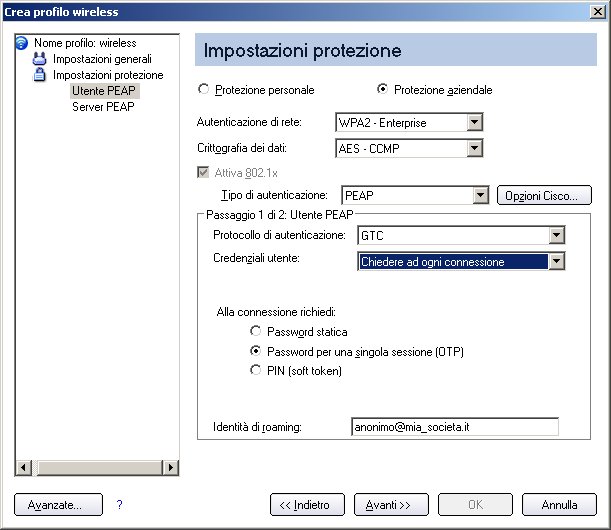

- Tipo di autenticazione: selezionare PEAP da usare con la connessione.

Passaggio 1 di 2: Utente PEAP

PEAP utilizza il protocollo TLS (Transport Layer Security) per consentire l'uso di tipi d'autenticazione non crittografati come il supporto GTC (Token Card) EAP generico e OPT (One-Time Password).

- Protocollo di autenticazione: selezionare GTC, MS-CHAP-V2 (impostazione predefinita) o TLS. Consultare Protocolli di autenticazione.

- Credenziali utente: selezionare una delle opzioni seguenti:

- Usa accesso Windows: questa opzione consente di far corrispondere le credenziali 802.1x al nome utente e alla password di Windows. Prima della connessione, viene visualizzato un messaggio che chiede di immettere le credenziali di accesso Windows.

- Chiedere ad ogni connessione: richiede il nome utente e la password per ogni connessione alla rete.

- Usare i dati seguenti: il nome utente e la password vengono salvati in modo protetto (crittografato) nel profilo.

- Nome utente: il nome utente immesso in questo campo deve corrispondere al nome utente che è stato impostato sul server di autenticazione.

- Dominio: nome del dominio del server di autenticazione. Il nome del server identifica un dominio o uno dei suoi sottodomini, ad esempio zeelans.com, dove il server è blueberry.zeelans.com. NOTA: richiedere il nome del dominio all'amministratore.

- Password: la password immessa in questo campo deve corrispondere alla password che è stata impostata sul server di autenticazione. I caratteri della password quando sono immessi vengono visualizzati con asterischi.

- Conferma password: digitare nuovamente la password dell'utente.

- Identità di roaming: se il campo Identità di roaming è deselezionato, viene impostata l'identità di roaming predefinita %dominio%\%nomeutente%.

Quando si usa come server di autenticazione un server 802.1x MS RADIUS, questo autentica la periferica usando il nome utente Identità di roaming dell'utilità Intel PROSe/Wirelesst e ignora il nome utente Protocollo di autenticazione MS-CHAP-V2. Questa funzione è l'identità 802.1x fornita all'autenticatore. Il server Microsoft IAS RADIUS accetta per i client EAP solo nomi utente validi (utente dotNet). Immettere un nome utente valido ogni volta che si usa il server 802.1x MS RADIUS. Poiché per tutti gli altri server questo campo è facoltativo si consiglia di non immettervi un’identità reale, ma l’area di autenticazione desiderata (per esempio, anonimo@miaAreaAutenticazione).

Configurazione dell'identità di roaming per più utenti:

Selezionare questa opzione se si utilizza un profilo di connessione di pre-accesso o comune che richiede un'identità di roaming basta sulle credenziali di accesso di Windows. L'autore del profilo può aggiungere un'identità di roaming usando %nomeutente% e %dominio%. Dopo l'analisi dell'identità di roaming, le informazioni per l'accesso vengono sostituite con parole chiavi. Ciò consente di configurare l'identità di roaming con la massima flessibilità e permette a più utenti di condividere il profilo.

Per istruzioni sul formato corretto da utilizzare per l'identità di roaming, vedere il manuale per l'utente del server di autenticazione. I formati possibili sono:

%dominio%\%nomeutente%

%nomeutente%@%dominio%

%nomeutente%@%dominio%.com

%nomeutente%@miarete.com

Se il campo Identità di roaming è deselezionato, viene impostata l'identità di roaming predefinita %dominio%\%nomeutente%.

Note sulle credenziali: il nome utente e del dominio deve corrispondere al nome utente che è impostato nel server di autenticazione dall'amministratore prima che avvenga l'autenticazione del client. Il nome utente distingue tra maiuscole e minuscole. Questo nome indica l'identità fornita all'autenticatore dal protocollo di autenticazione che opera sul tunnel TLS. L'identità di questo utente è trasmessa in modo protetto al server solo dopo che è stato verificato e stabilito un canale crittografato.

Protocolli di autenticazione: questo parametro specifica i protocolli di autenticazione che possono operare sul tunnel TTLS. Di seguito vengono riportate le istruzioni su come configurare un profilo che utilizza l'autenticazione PEAP con i protocolli di autenticazione GTC, MS-CHAP-V2 (valore predefinito) o TLS. Generic Token Card (GTC)

Per configurare la password per una singola sessione:

- Protocollo di autenticazione: selezionare GTC (Generic Token Card).

- Credenziali utente: selezionare Chiedere ad ogni connessione

- Alla connessione richiedi: selezionare una delle opzioni seguenti:

- Password statica: immettere le credenziali dell'utente al momento della connessione.

- Password per una singola sessione (OTP): ottenere la password da una periferica hardware token.

- PIN (soft token): ottenere la password da un programma soft token.

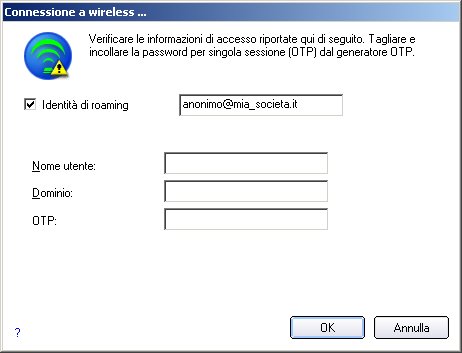

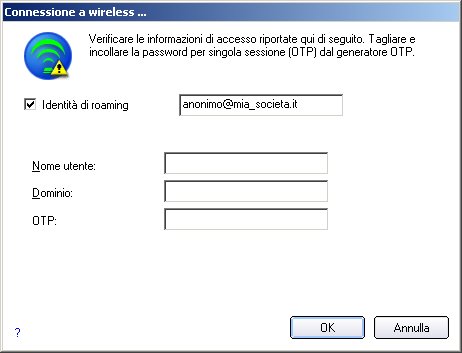

- Fare clic su OK.

- Selezionare il profilo nell'elenco Reti wireless.

- Fare clic su Connetti. Quando richiesto, immettere il nome utente, il dominio e la password per una singola sessione (OTP).

- Fare clic su OK. Verrà richiesto di verificare le informazioni di login.

NOTA: l'opzione Chiedere ad ogni connessione non è disponibile se un amministratore ha cancellato il valore impostato in Inserire nella cache le credenziali di Administrator Tool. Per ulteriori informazioni, fare riferimento a Impostazioni dell'amministratore.

MS-CHAP-V2: questo parametro specifica il protocollo di autenticazione che opera sul tunnel PEAP.

-

Credenziali utente: selezionare una delle opzioni seguenti:

- Usa accesso Windows: questa opzione consente di far corrispondere le credenziali 802.1x al nome utente e alla password di Windows. Prima della connessione, viene visualizzato un messaggio che chiede di immettere le credenziali di accesso Windows.

- Chiedere ad ogni connessione: richiede il nome utente e la password per ogni connessione alla rete.

- Usa il nome utente e la password seguenti: il nome utente e la password vengono salvati in modo protetto (crittografato) nel profilo.

- Nome utente: il nome utente immesso in questo campo deve corrispondere al nome utente che è stato impostato sul server di autenticazione.

- Dominio: nome del dominio del server di autenticazione. Il nome del server identifica un dominio o uno dei suoi sottodomini, ad esempio zeelans.com, dove il server è blueberry.zeelans.com. NOTA: richiedere il nome del dominio all'amministratore.

- Password: la password immessa in questo campo deve corrispondere alla password che è stata impostata sul server di autenticazione. I caratteri della password quando sono immessi vengono visualizzati con asterischi.

- Conferma password: digitare nuovamente la password dell'utente.

NOTA: questa opzione non è disponibile se durante l'installazione del software Intel PROSet/Wireless non è stata selezionata la Connessione di pre-accesso. Fare riferimento a Installazione o disinstallazione della funzione Accesso singolo.

TLS: l'autenticazione Transport Layer Security è un metodo di autenticazione bidirezionale che usa esclusivamente i certificati digitali per verificare l'identità di un client e un server.

- Ottenere e installare un certificato del client (fare riferimento a Impostazione del client per l'autenticazione TLS) o rivolgersi all'amministratore del sistema.

- Per ottenere un certificato selezionare una delle opzioni seguenti:

- Usa la mia smart card: selezionare questa opzione se il certificato risiede sulla smart card.

- Usa il certificato emesso per questo computer: fare clic su Selezionare per scegliere un certificato che risiede nell'archivio del computer.

- Usa il certificato utente su questo computer. Fare clic su Selezionare per scegliere un certificato che risiede nel computer.

- Fare clic su Avanti.

Passaggio 2 di 2: Server PEAP

- Selezionare una delle opzioni seguenti:

Il nome server deve corrispondere esattamente alla voce specificata: quando questa opzione è selezionata, il nome del server immesso deve corrispondere esattamente al nome del server che è contenuto nel certificato. Il nome del server deve contenere anche il nome del dominio completo, ad esempio Nomeserver.Dominio.

Il nome di dominio deve terminare con la voce specificata: quando questa opzione è selezionata, il campo del nome del server identifica un dominio e il certificato deve avere un nome del server appartenente a questo dominio o a uno dei suoi sottodomini (per esempio, zeelans.com, dove il server è blueberry.zeelans.com). NOTA: questi parametri devono essere ottenuti dall'amministratore.

Note sui certificati: l'identità specificata deve corrispondere all'identità dell'Autorità di certificazione del certificato e deve essere registrata sul server di autenticazione (per esempio, il server RADIUS) che è usato dall'autenticatore. Il certificato deve essere "valido" rispetto al server di autenticazione. Questo requisito dipende dal server di autenticazione e generalmente significa che il server di autenticazione deve riconoscere l'emittente del certificato come l'Autorità di certificazione. Usare lo stesso nome utente utilizzato al momento dell'installazione del certificato.

- Fare clic su OK. Il profilo viene aggiunto all'elenco dei profili.

- Fare clic sul nuovo profilo alla fine dell'elenco Profili. Usando la freccia rivolta verso l'alto e quella verso il basso spostare la priorità del nuovo profilo nella posizione desiderata nell'elenco di priorità.

- Fare clic su Connetti per effettuare la connessione alla rete wireless selezionata.

Se non è stato selezionato Usa accesso Windows nella finestra di dialogo Impostazioni protezione e non sono state configurate le credenziali dell'utente, non saranno salvate credenziali per questo profilo. Immettere le credenziali qui di seguito per eseguire l'autenticazione alla rete.

- Fare clic su OK per chiudere Intel PROSet/Wireless.

Registrazione automatica dei certificati PEAP-TLS

In Impostazioni applicazione (Impostazioni avanzate), selezionare Attiva notifica per i certificati TLS rifiutati se si desidera essere avvisati ogni volta che viene respinto un certificato PEAP-TLS. Se il certificato ha una data di scadenza non valida, viene visualizzato un avviso che chiede di effettuare una delle seguenti operazioni: È stato rilevato un possibile problema di autenticazione per il profilo <nome profilo>. La data di scadenza del certificato associato può non essere valida. Fare clic su una delle opzioni seguenti:

Comando |

Descrizione |

Usa i parametri correnti |

Usa il certificato corrente |

Aggiorna il certificato manualmente

|

Viene visualizzata la pagina Selezione certificato che consente di scegliere un altro certificato.

|

Aggiorna il certificato automaticamente in base ai certificati dell'archivio locale. |

Questa opzione è attiva solo l'archivio locale contiene uno o più certificati i cui campi "Emesso a" ed "Emesso da" corrispondono al certificato corrente e che abbiano una data di scadenza valida. Se si seleziona questa opzione, l'applicazione sceglie il primo certificato valido.

|

Disconnettersi per ottenere un certificato durante la sessione di accesso (questa operazione non aggiorna il profilo, ma si applica solo ai certificati configurati per la registrazione automatica). |

Disconnette l'utente per permettergli di ottenere un certificato valido all'accesso successivo. Prima di selezionare il nuovo certificato è necessario aggiornare il profilo. |

Registrazione automatica |

Viene visualizzato il messaggio Attendere che il sistema ottenga il certificato automaticamente. Fare clic su Annulla per terminare il processo di recupero del certificato. |

Non mostrare più questo messaggio.

|

Permette all'utente di evitare questo passaggio nel corso delle sessioni successive. La selezione viene memorizzata ed utilizzata per le sessioni successive.

|

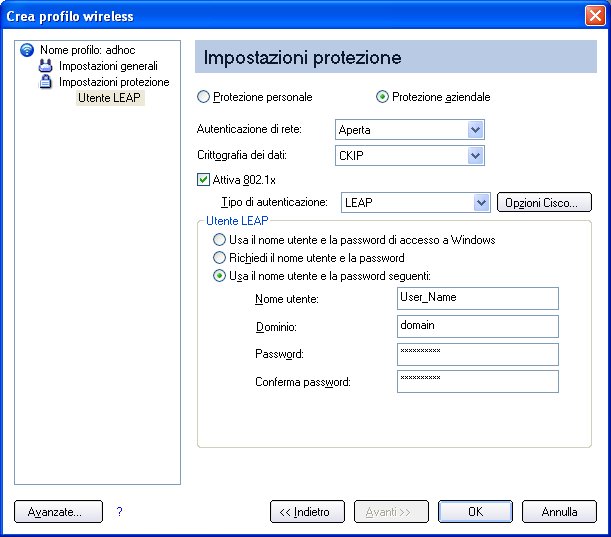

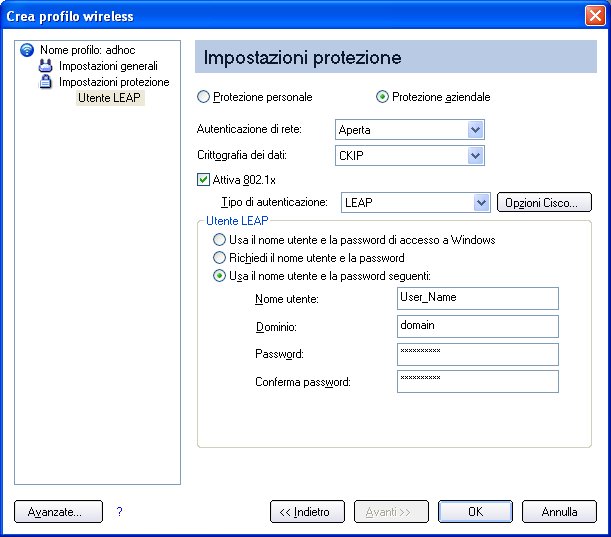

Impostazione di un client con Autenticazione di rete LEAP

Cisco LEAP (Light Extensible Authentication Protocol) è un tipo di autenticazione 802.1X che supporta l'autenticazione avanzata reciproca tra il client e un server RADIUS. Le impostazioni dei profili LEAP comprendono LEAP, CKIP con rilevamento automatico dei punti di accesso non autorizzati (Rogue AP). Per impostare un client con autenticazione LEAP:

- Fare clic su Profili nella finestra principale di Intel PROSet/Wireless.

- Dalla pagina Profilo, fare clic su Aggiungi. Vengono visualizzate le Impostazioni generali di Creazione guidata profilo wireless.

- Nome profilo: immettere un nome di profilo descrittivo.

- Nome rete wireless (SSID): immettere l'identificativo della rete.

- Modalità operativa: fare clic su Rete (infrastruttura).

- Fare clic su Avanti per accedere alla pagina Impostazioni protezione.

- Fare clic su Protezione aziendale.

- Autenticazione di rete: selezionare WPA-Enterprise o WPA2-Enterprise.

- Crittografia dati: selezionare una delle opzioni seguenti:

- TKIP consente di definire le chiavi per pacchetto, controlla l'integrità del messaggio ed ha un meccanismo di riassegnazione delle chiavi.

- AES-CCMP (Advanced Encryption Standard - Counter CBC-MAC Protocol) è usato come metodo di crittografia ogni volta che è necessario garantire una protezione elevata dei dati. AES-CCMP è consigliato.

- Attiva 802.1x: selezionato.

- Tipo di autenticazione: selezionare LEAP da usare con questa connessione.

- Fare clic su Opzioni Cisco.

- Fare clic su Attiva le estensioni compatibili con Cisco per attivare la protezione Cisco Compatible Extensions (CCX) (Consenti roaming veloce (CCKM), Attiva il supporto per la gestione della radio, Attiva modalità cella mista).

- Fare clic su Attiva il supporto per la gestione della radio. Usare Radio Management per rilevare i punti di accesso non autorizzati.

- Fare clic su OK per tornare a Impostazioni protezione.

Utente LEAP:

- Selezionare uno dei seguenti metodi di autenticazione:

- Usa nome utente e password di Windows: questa opzione consente di far corrispondere le credenziali 802.1x al nome utente e alla password di Windows. Le credenziali utente vengono recuperate dalla procedura di accesso di Windows eseguita dall'utente. Le credenziali vengono usate solo se l'utente non ha definito alcuna password per le credenziali di accesso a Windows o se si verifica un problema durante l'acquisizione delle credenziali di accesso a Windows.

NOTA: questa opzione non è disponibile se durante l'installazione del software Intel PROSet/Wireless non è stata selezionata la Connessione di pre-accesso. Fare riferimento a Installazione o disinstallazione della funzione Accesso singolo.

- Richiedi il nome utente e la password: selezionare per richiedere il nome utente e la password prima della connessione alla rete wireless. Il nome utente e la password devono prima essere impostati nel server di autenticazione dall'amministratore.

- Usa il nome utente e la password seguenti: selezionare per salvare il proprio nome utente e password per usi futuri quando si usa il profilo di autenticazione 802.1x.

- Nome utente: il nome utente deve corrispondere al nome utente che è impostato nel server di autenticazione dall'amministratore prima che avvenga l'autenticazione del client. Il nome utente distingue tra maiuscole e minuscole. Questo nome indica l'identità fornita all'autenticatore dal protocollo di autenticazione. L'identità dell'utente viene trasmessa in modo protetto al server solo dopo che è stato stabilito un canale crittografato.

- Dominio: nome del dominio del server di autenticazione. Il nome del server identifica un dominio o uno dei suoi sottodomini (ad esempio zeelans.com, dove il server è blueberry.zeelans.com). NOTA: questo nome di dominio deve essere ottenuto dall'amministratore del sistema.

- Password: specifica la password dell'utente. I caratteri della password vengono visualizzati con asterischi. La password immessa in questo campo deve corrispondere alla password che è stata impostata sul server di autenticazione.

- Conferma password: digitare nuovamente la password dell'utente.

- Fare clic su OK per salvare le impostazioni e chiudere la pagina.

Opzioni delle estensioni compatibili con Cisco

Opzioni Cisco: usare per attivare o disattivare la gestione della radio e la modalità cella mista o per consentire il roaming veloce (CCKM).

NOTA: le estensioni compatibili con Cisco sono automaticamente attivate con i profili CKIP, LEAP o EAP-FAST. Per cambiare questo comportamento, selezionare o deselezionare le opzioni di questa pagina.

- Consenti roaming veloce (CCKM): selezionare questa opzione per permettere alla scheda di rete wireless client di effettuare il roaming in modo veloce e sicuro. Quando una LAN wireless è configurata per la riconnessione veloce, alle periferiche client abilitate EAP-FAST, EAP-TLS, PEAP-GTC, PEAP-MSCHAPv2 o LEAP è consentito di passare in roaming da un punto di accesso all'altro senza coinvolgere il server principale. L'uso di CCKM (Cisco Centralized Key Management) consente a un punto di accesso configurato per fornire i servizi WDS (Wireless Domain Services) di sostituire il server RADIUS e autenticare il client senza introdurre ritardi percepibili nella trasmissione della voce o nell'esecuzione di altre applicazioni che dipendono dal tempo.

Attiva Cisco Compatible Extensions: selezionare questa opzione per attivare Cisco Compatible Extensions per il profilo di connessione wireless selezionato.

- Attiva il supporto per la gestione della radio: selezionare questa opzione per consentire alla scheda di rete wireless di usare la funzione di gestione della radio nell'infrastruttura Cisco. Se nell'infrastruttura è usata l'utilità di gestione della radio Cisco, vengono configurati i parametri radio e rilevate le interferenze e i punti di accesso non autorizzati. L'impostazione predefinita è selezionata.

- Attiva modalità cella mista: selezionare questa funzione per consentire alla scheda di rete wireless di comunicare con celle miste. Per cella mista si intende una rete wireless in cui alcune periferiche usano WEP e altre non lo usano. Per ulteriori informazioni, fare riferimento Modalità cella mista. L'impostazione predefinita è deselezionata.

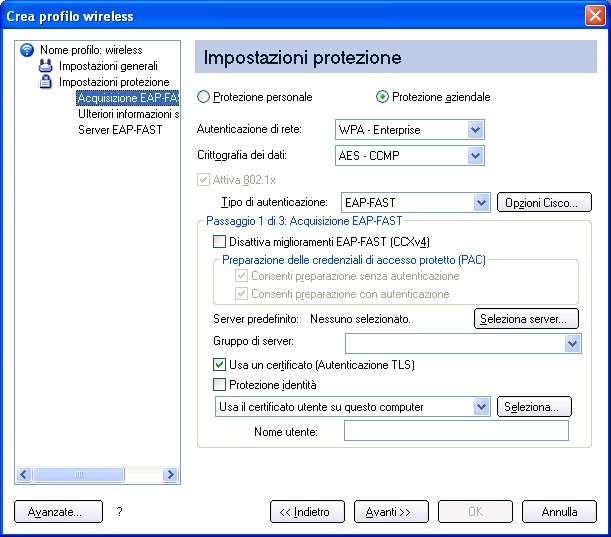

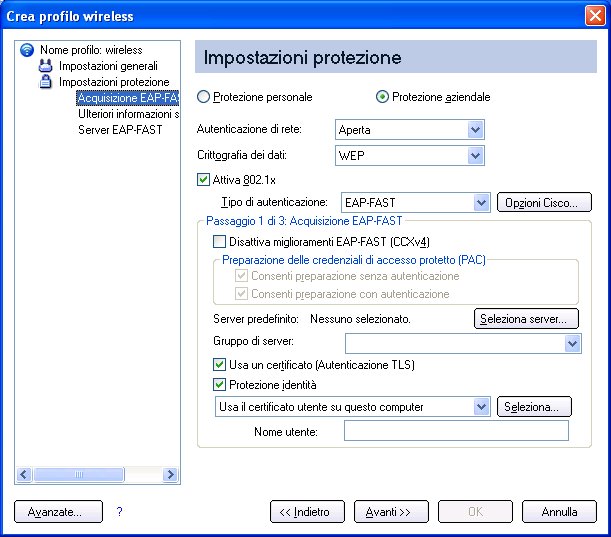

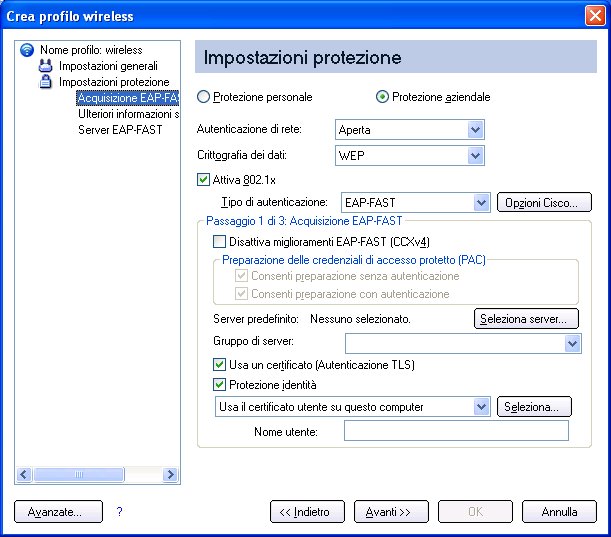

Impostazione di un client con Autenticazione di rete EAP-FAST

Nella versione 3 di Cisco Compatible Extensions (CCXv3) Cisco ha aggiunto il supporto per EAP-FAST (Extensible Authentication Protocol-Flexible Authentication via Secure Tunneling), che usa credenziali di accesso protetto (PAC) per stabilire un tunnel autenticato tra un client e un server.

La versione 4 di Cisco Compatible Extensions (CCXv4) include metodi di preparazione migliorati per offrire una protezione avanzata e include innovazioni che offrono livelli avanzati di protezione, mobilità, qualità del servizio e gestione della rete.

Cisco Compatible Extensions, versione 3 (CCXv3)

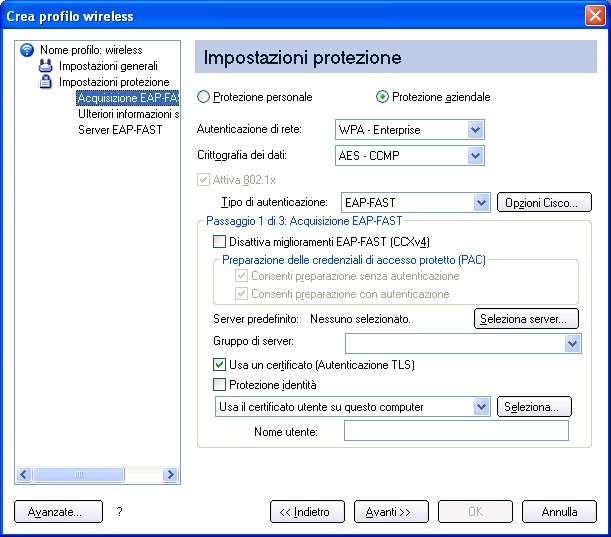

Per impostare un client con l'autenticazione EAP-FAST usando Cisco Compatible Extensions, versione 3 (CCXv3):

- Fare clic su Profili nella finestra principale di Intel PROSet/Wireless.

- Dalla pagina Profilo, fare clic su Aggiungi per aprire le Impostazioni generali di Creazione guidata profilo wireless.

- Nome rete wireless (SSID): immettere l'identificativo della rete.

- Nome profilo: immettere un nome di profilo descrittivo.

- Modalità operativa: fare clic su Rete (infrastruttura).

- Fare clic su Avanti per visualizzare la pagina Impostazioni protezione.

- Fare clic su Protezione aziendale.

- Autenticazione di rete: selezionare WPA-Enterprise o WPA2-Enterprise.

- Crittografia dati: selezionare una delle opzioni seguenti:

- TKIP consente di definire le chiavi per pacchetto, controlla l'integrità del messaggio ed ha un meccanismo di riassegnazione delle chiavi.

- AES-CCMP (Advanced Encryption Standard - Counter CBC-MAC Protocol) è usato come metodo di crittografia ogni volta che è necessario garantire una protezione elevata dei dati. AES-CCMP è consigliato.

- Attiva 802.1x: selezionato.

- Tipo di autenticazione: selezionare l'autenticazione EAP-FAST da usare con la connessione.

NOTA: se le impostazioni dell'applicazione CCXv4 non sono state installate usando un Pacchetto dell'amministratore, solo le impostazioni utente di EAP-FAST sono disponibili per essere configurate. Fare riferimento a Impostazioni utente EAP-FAST.

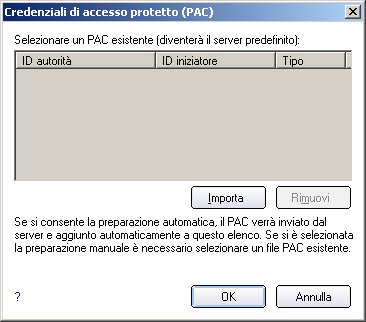

Passaggio 1 di 2: Acquisizione in EAP-FAST

- Fare clic su Disattiva miglioramenti EAP-FAST (CCXv4) per consentire l'acquisizione all'interno di un tunnel TSL non autenticato dal server (modalità di acquisizione senza autenticazione TLS-Server).

- Fare clic su Seleziona server per visualizzare le PAC che sono già state acquisite e che si trovano sul computer.

NOTA: se la PAC fornita è valida, Intel(R) PROSet/Wireless non richiede all'utente di accettarla. Se la PAC non è valida, Intel PROSet/Wireless interrompe automaticamente la procedura. Nel Visualizzatore eventi wireless viene visualizzato un messaggio di stato che l'amministratore può leggere dal computer dell'utente.

Per importare una PAC: