К содержанию

Настройка защиты профиля. Руководство пользователя сетевого адаптера Intel(R) PRO/Wireless 3945ABG

Использование программного обеспечения Intel(R) PROSet/Wireless

Персональная защита

Настройка персональной защиты

Настройка шифрования данных и аутентификации

Корпоративная защита

Настройки корпоративной защиты

Использование программного обеспечения Intel(R) PROSet/Wireless

В следующих разделах рассказано, как использовать Intel(R) PROSet/Wireless для установки необходимых параметров безопасности вашего беспроводного сетевого адаптера. См. раздел Персональная защита.

В них также приведена информация о том, как сконфигурировать дополнительные параметры безопасности для вашего беспроводного адаптера. Настройка указанных параметров требует получения дополнительной информации от системного администратора (для корпоративных систем) или дополнительной настройки безопасности вашей точки доступа (для частных пользователей). См. раздел Корпоративная защита.

Общая информация о настройках безопасности приведена в разделе Обзор возможностей защиты.

Персональная защита

Персональная защита используется в домашних условиях или для пользователей малого бизнеса, которые могут использовать разнообразие простых процедур настройки системы безопасности для обеспечения защиты беспроводного подключения. Выберите этот параметр из списка настроек системы безопасности, которые не требуют сложной инфраструктуры для вашей беспроводной сети. Использование серверов RADIUS или AAA не требуется.

- Чтобы узнать больше о различных типах защиты, прочитайте раздел Настройка шифрования данных и аутентификации.

- Для добавления или изменения необходимых настроек защиты выберите Настройки защиты и ознакомьтесь с информацией об установке защиты для выбранной сети.

- Описание использования мастера профилей см. в разделе Управление профилями.

- Для получения дополнительной информации о различных параметрах защиты в беспроводных сетях см. раздел Обзор возможностей защиты.

- Если необходимо проверить настройки защиты, выберите беспроводную сеть из списка "Беспроводные сети". Щелкните Подробно для отображения сведений о режиме работы, уровне аутентификации и шифровании данных.

- Для настройки защиты аутентификации 802.1x см. раздел Корпоративная защита.

Настройки персональной защиты

Описание настроек персональной защиты

Имя |

Параметр |

Персональная защита |

Используется для открытия страницы настроек "Персональная защита". Выбор настроек защиты зависит от выбранного режима работы в Мастере профилей: Одноранговая сеть (ad hoc) или Сеть (Infrastructure). |

Шифрование данных |

Если выполняется настройка профиля одноранговой сети (ad hoc), выберите:

Если выполняется настройка профиля сети "Infrastructure", выберите:

|

Нет WEP CKIP TKIP AES-CCMP

Подробно |

Используется для доступа к дополнительным настройкам и конфигурации следующих параметров:

- Авто-подключение. Используется для автоматического подключения к профилю или подключения вручную.

- Автоимпорт используется для автоматического импорта этого профиля (только для сетевых администраторов).

- Защита паролем. Используется для защиты профиля паролем.

- Главная точка доступа. Используется для подключения беспроводного адаптера к определенной точке доступа.

- Запуск приложения. Используется для указания программы, которую нужно запускать при выполнении беспроводного подключения.

|

Назад |

Отображает предыдущую страницу в мастере профилей. |

OK |

Закрывает мастер профилей и сохраняет профиль. |

Отмена |

Закрывает мастер профилей и отменяет любые выполненные изменения. |

Справка? |

Отображает информацию справки для текущей страницы. |

Настройка шифрования данных и аутентификации

В домашних условиях можно использовать разнообразие простых процедур настройки системы безопасности для обеспечения защиты беспроводного подключения. В их число входит:

- Использование стандарта Wi-Fi Protected Access (WPA)

- Изменение пароля

- Изменение имени сети (SSID)

Шифрование WPA (Wi-Fi Protected Access), которое обеспечивает защиту ваших данных и сети. WPA использует ключ шифрования, называемый предварительно опубликованным ключом PSK (Pre-Shared Key), для шифрования данных перед их отправкой. Для доступа к этим данным необходимо ввести этот же пароль на всех компьютерах и в точках доступа вашей домашней или офисной сети. Только компьютеры, использующие этот же ключ, могут получить доступ к сети и расшифровать переданные другими компьютерами данные. Для шифрования данных пароль автоматически инициирует протокол целостности временного ключа (Temporal Key Integrity Protocol - TKIP).

Сетевые ключи

WEP-шифрование представляет два уровня защиты:

- 64-битный ключ (иногда называется 40-битным)

- 128-битный ключ (также называется 104-битным)

Для повышения безопасности необходимо использовать 128-битный ключ. Если вы используете шифрование, все устройства в беспроводной сети должны использовать одинаковые ключи шифрования.

Необходимо создать ключ и указать его длину (64 или 128 бит) и индекс ключа (местоположение хранения ключа). Ключ, имеющий большую длину, наиболее защищен.

Длина ключа. 64 бита

Контрольная фраза (64 бита). Введите пять (5) алфавитно-цифровых символов, 0-9, a-z или A-Z.

Шестнадцатиричный ключ (64 бита). Ведите 10 шестнадцатиричных символов: 0-9, A-F.

Длина ключа. 128 бит

Контрольная фраза (128 бит). Введите тринадцать (13) алфавитно-цифровых символов, 0-9, a-z или A-Z.

Шестнадцатиричный ключ (128 бит). Ведите 26 шестнадцатиричных символов: 0-9, A-F.

При использовании стандарта 802.11 станция беспроводной сети может иметь в конфигурации до четырех ключей (значения индекса ключа: 1, 2, 3 и 4). Когда точка доступа или станция беспроводной сети передает шифрованное сообщение, использующее ключ, хранящийся в указанном индексе ключа, переданное сообщение будет указывать на индекс ключа, использованного для шифрования сообщения. Принимающая точка доступа или станция беспроводной сети может найти ключ, хранящийся в индексе и использовать его для дешифрования сообщения.

Персональная защита. Конфигурация профилей для одноранговых сетей (Ad hoc)

Настройка клиента с открытой аутентификацией и без шифрования данных

В режиме одноранговой сети, также называемом режимом "ad hoc", компьютеры беспроводной сети отправляют информацию непосредственно другим компьютерам сети. Вы можете использовать режим ad hoc для сети из нескольких компьютеров, расположенных дома, в небольших офисах или для создания временной сети при проведении собраний.

В главном окне программы Intel(R)PROSet/Wireless можно выбрать следующие способы подключения к одноранговой сети:

- Дважды щелкните параметр сети "ad hoc" в списке беспроводных сетей.

- Выберите сеть из списка беспроводных сетей. Щелкните Подключить. Программное обеспечение Intel PROSet/Wireless автоматически определит настройки защиты беспроводного адаптера.

- Создайте профиль одноранговой (ad hoc) сети, как показано ниже.

ПРИМЕЧАНИЕ. Одноранговые сети (ad hoc) отображаются в списке беспроводных сетей и списке профилей значком ноутбука ( ).

).

Для создания профиля для подключения к беспроводной сети без шифрования:

- Выберите параметр Профили в главном окне программы Intel PROSet/Wireless.

- На странице "Профили" щелкните Добавить для открытия страницы создания беспроводных профилей "Общие настройки".

- Имя профиля. Введите описательное имя.

- Имя беспроводной сети (SSID). Введите идентификатор сети.

- Режим работы. Щелкните Одноранговая сеть (Ad hoc).

- Щелкните Далее.

- Нажмите Персональная защита для открытия страницы "Настройки защиты".

- Шифрование данных. По умолчанию установлено Нет, что указывает, что в этой беспроводной сети нет защиты.

- Щелкните OK. Теперь профиль добавлен в список профилей и может использоваться для подключения к сети.

Настройка клиента с 64- или 128-битным WEP-шифрованием данных

Если включено шифрование данных (WEP), для этой цели используется сетевой ключ или пароль.

Необходимо ввести ключ и указать его длину (64 или 128 бит) и индекс ключа (местоположение хранения ключа). Ключ, имеющий сложный состав (используются буквы и цифры), наиболее защищен.

Для добавления ключа для подключения к одноранговой сети:

- В главном окне программы Intel PROSet/Wireless в списке беспроводных сетей дважды щелкните параметр одноранговой ("ad hoc") сети или выберите сеть и щелкните Подключить.

После подключения профиль будет добавлен в список профилей.

ПРИМЕЧАНИЕ. Одноранговые сети (ad hoc) отображаются в списке беспроводных сетей и списке профилей значком ноутбука ( ).

).

- Щелкните Профили для доступа к списку профилей. Выберите сеть, к которой вы подключились в действии 1.

- Щелкните Свойства для открытия страницы мастера профилей "Общие настройки". Отобразится имя профиля и имя беспроводной сети (SSID). Для режима работы должен быть выбран режим одноранговой сети (ad Hoc).

- Нажмите Далее для входа на страницу "Настройки защиты".

- Щелкните Персональная защита.

- Настройки защиты. По умолчанию установлено Нет, что указывает, что в этой беспроводной сети нет защиты.

Для добавления пароля или сетевого ключа:

- Настройки защиты. Выберите 64- или 128-битное WEP-шифрование для настройки шифрования данных с 64- или 128-битным ключом.

Когда в устройстве разрешено WEP-шифрование, WEP-ключ использует способ проверки доступа к сети. Если беспроводное устройство не имеет правильного WEP-ключа, даже при условии успешной аутентификации, оно не может передавать данные.

- Пароль. Введите пароль сетевой защиты (ключ шифрования).

- Контрольная фраза (64 бита). Введите пять (5) алфавитно-цифровых символов: 0-9, a-z или A-Z.

- WEP-ключ (64 бита). Ведите 10 шестнадцатиричных символов, 0-9, A-F.

- Контрольная фраза (128 бит). Введите 13 алфавитно-цифровых символов, 0-9, a-z или A-Z.

- WEP-ключ (128 бит). Ведите 26 шестнадцатиричных символов, 0-9, A-F.

- Индекс ключа. При изменении индекса ключа может быть указано до четырех паролей.

- Для добавления нескольких паролей:

- Выберите число индекса ключа: 1, 2, 3 или 4.

- Введите пароль сетевой защиты.

- Выберите другое число индекса ключа.

- Введите другой пароль сетевой защиты.

- Щелкните OK для возврата к списку "Профили".

Персональная защита. Конфигурация профилей для сетей "Infrastructure"

Сеть типа "Infrastructure" состоит из одной или нескольких точек доступа и одного или нескольких компьютеров с установленными адаптерами беспроводной сети. Каждая точка доступа должна иметь проводное соединение с беспроводной сетью. В домашних условиях это обычно кабельное подключение к Интернету или сети.

Настройка клиента без шифрования данных

В главном окне программы Intel(R)PROSet/Wireless можно выбрать один их следующих способов подключения к сети "Infrastructure":

Настройка клиента с 64- или 128-битным WEP-шифрованием данных

Если включено шифрование данных (WEP), для этой цели используется сетевой ключ или пароль.

Сетевой ключ предоставляется автоматически (например, он может быть предоставлен производителем адаптера беспроводной сети) или вы можете ввести его самостоятельно, указав длину ключа (64 или 128 бит), формат ключа (ASCII-символы или шестнадцатиричные цифры) и индекс ключа (место хранения ключа). Ключ, имеющий большую длину, наиболее защищен.

Для добавления ключа для подключения к сети "Infrastructure":

- В главном окне программы Intel PROSet/Wireless в списке беспроводных сетей дважды щелкните параметр сети "Infrastructure" или выберите сеть и щелкните Подключить.

ПРИМЕЧАНИЕ. Сети "Infrastructure" отображаются в списке беспроводных сетей и списке профилей значком точки доступа ( ).

).

- Щелкните Профили для доступа к списку профилей.

- Щелкните Свойства для открытия страницы мастера профилей "Общие настройки". Отобразится имя профиля и имя беспроводной сети (SSID). Сеть "Infrastructure" необходимо выбрать в качестве режима работы.

- Нажмите Далее для входа на страницу "Настройки защиты".

- Настройки защиты. По умолчанию установлено Нет, что указывает, что в этой беспроводной сети нет защиты.

Для добавления пароля или сетевого ключа:

- Настройки защиты. Выберите 64- или 128-битное WEP-шифрование для настройки шифрования данных с 64- или 128-битным ключом.

Когда в точке доступа разрешено WEP-шифрование, WEP-ключ использует способ проверки доступа к сети. Если беспроводное устройство не имеет правильного WEP-ключа, даже при успешной аутентификации устройство не может передавать данные через точку доступа или дешифровать полученные от нее данные.

- Пароль. Введите пароль сетевой защиты (контрольная фраза) или ключ шифрования (WEP-ключ).

- Контрольная фраза (64 бита). Введите пять (5) алфавитно-цифровых символов: 0-9, a-z или A-Z.

- WEP-ключ (64 бита). Ведите 10 шестнадцатиричных символов, 0-9, A-F.

- Контрольная фраза (128 бит). Введите 13 алфавитно-цифровых символов, 0-9, a-z или A-Z.

- WEP-ключ (128 бит). Ведите 26 шестнадцатиричных символов, 0-9, A-F.

- Индекс ключа. Можно изменить индекс ключа для установки до четырех паролей.

Для добавления нескольких паролей:

- Выберите число индекса ключа: 1, 2, 3 или 4.

- Введите пароль сетевой защиты.

- Выберите другое число индекса ключа.

- Введите другой пароль сетевой защиты.

- Щелкните OK для возврата к списку "Профили".

Настройка клиента с WPA-персональной (TKIP) или WPA2-персональной защитой

Для режима персональной защиты WPA необходимо вручную сконфигурировать предварительно опубликованный общий ключ (PSK) в точке доступа или клиентах. Этот ключ PSK аутентифицирует пользователей с помощью пароля или кода идентификации на обеих сторонах - станции клиента и в точке доступа. Сервер аутентификации не требуется. Режим персональной защиты WPA используется в домашних условиях или сетях малого бизнеса.

WPA2 - это второе поколение WPA-защиты, обеспечивающее предприятия и отдельных пользователей беспроводных сетей наивысшим уровнем безопасности, гарантирующим лишь санкционированный доступ к их беспроводным сетям. WPA2 обеспечивает усиленный режим шифрования с помощью AES (Advanced Encryption Standard), необходимый для использования в корпоративных сетях и сетях государственных учреждений.

Для конфигурации профиля с сетевой аутентификацией WPA-персональная и шифрованием данных TKIP:

- В главном окне программы Intel PROSet/Wireless в списке беспроводных сетей дважды щелкните параметр сети "Infrastructure" или выберите сеть и щелкните Подключить.

ПРИМЕЧАНИЕ. Сети "Infrastructure" отображаются в списке беспроводных сетей и списке профилей значком точки доступа ( ).

).

- Щелкните Профили для доступа к списку профилей.

- Щелкните Свойства для открытия страницы мастера профилей "Общие настройки". Отобразится имя профиля и имя беспроводной сети (SSID). Сеть "Infrastructure" необходимо выбрать в качестве режима работы.

- Нажмите Далее для входа на страницу "Настройки защиты".

- Настройки защиты. Выберите WPA-персональная (TKIP) для обеспечения уровня защиты в небольших сетях или в домашних условиях. Она использует пароль, который называется предварительно опубликованным ключом (pre-shared key - PSK). Чем больше длина используемого пароля, тем надежнее защита беспроводной сети.

Если ваша беспроводная точка доступа или маршрутизатор поддерживают WPA2-персональную защиту, тогда вы должны использовать ее в точке доступа, а также назначить длинный и надежный пароль. Чем больше длина используемого пароля, тем надежнее защита беспроводной сети. Этот пароль, введенный в точке доступа, должен использоваться в этом компьютере и на всех беспроводных устройствах сети для подключения к этой точке доступа.

ПРИМЕЧАНИЕ. WPA- и WPA2-персональная не совместимы друг с другом.

- Пароль защиты беспроводной сети (ключ шифрования). Введите текстовую фразу от восьми до 63 символов. Убедитесь, что сетевой ключ соответствует паролю в беспроводной точке доступа.

- Щелкните OK для возврата к списку "Профили".

Настройка клиента с WPA-персональной (AES-CCMP) или WPA2-персональной (AES-CCMP) защитой

Стандарт Wi-Fi Protected Access (WPA) - усовершенствованный стандарт безопасности, который значительно поднимает уровень защищенности и управления доступом к данным беспроводных локальных сетей. WPA активизирует аутентификацию по стандарту 802.1x, обмен ключами и может работать только с динамическими ключами шифрования. Для домашних или небольших корпоративных пользователей WPA-персональная использует стандарт шифрования AES-CCMP (Advanced Encryption Standard - Counter CBC-MAC Protocol) или протокол TKIP (Temporal Key Integrity Protocol).

Для конфигурации профиля с сетевой аутентификацией WPA2-персональная и шифрованием данных AES-CCMP:

- Выберите профиль на странице "Профили".

- Щелкните Свойства для открытия страницы мастера профилей "Общие настройки". Отобразится имя профиля и имя беспроводной сети (SSID). Сеть "Infrastructure" необходимо выбрать в качестве режима работы.

- Щелкните Далее. Отобразится страница "Настройки защиты".

- Настройки защиты. Выберите WPA-персональная (AES-CCMP) для обеспечения уровня защиты в небольших сетях или в домашних условиях. Она использует пароль, который называется предварительно опубликованным ключом (pre-shared key - PSK). Чем больше длина используемого пароля, тем надежнее защита беспроводной сети.

AES-CCMP (Advanced Encryption Standard - Counter CBC-MAC Protocol) - это новый метод защиты конфиденциальности при беспроводной передаче данных, определенный в стандарте IEEE 802.11i. Протокол AES-CCMP обеспечивает более надежный метод шифрования в сравнении с TKIP. Выберите AES-CCMP в качестве метода шифрования, когда необходима повышенная безопасность данных.

Если ваша беспроводная точка доступа или маршрутизатор поддерживают WPA2-персональную аутентификацию, тогда вы должны использовать ее в точке доступа, а также назначить длинный и надежный пароль. Этот пароль должен использоваться в этом компьютере и на всех беспроводных устройствах сети для подключения к этой точке доступа.

ПРИМЕЧАНИЕ. WPA- и WPA2-персональная не совместимы друг с другом.

Некоторые решения в области безопасности могут не поддерживаться операционной системой вашего компьютера. Для поддержки инфраструктуры беспроводной сети может потребоваться установка дополнительного программного обеспечения или оборудования. За информацией обратитесь к производителю своего компьютера.

Установка пароля:

- Пароль защиты (ключ WEP-шифрования). Введите текстовую фразу (от восьми до 63 символов). Убедитесь, что сетевой ключ соответствует паролю в беспроводной точке доступа.

- Щелкните OK для возврата к списку "Профили".

К началу страницы

К содержанию

Корпоративная защита

На странице "Настройки защиты" можно ввести необходимые настройки защиты для выбранной беспроводной сети.

Параметр "Корпоративная защита" необходим, если в сети требуется аутентификация 802.1x.

Настройки корпоративной защиты

Описание настроек корпоративной защиты

Имя |

Параметр |

Корпоративная защита |

Используется для открытия страницы настроек "Корпоративная защита". Выбор настроек защиты зависит от выбранного режима работы: Одноранговая сеть (ad hoc) или Сеть (Infrastructure). |

Сетевая аутентификация |

Если выполняется конфигурация профиля для одноранговой сети (ad hoc), по умолчанию будет установлено Открытая аутентификация.

Если выполняется настройка профиля сети "Infrastructure", выберите:

|

Шифрование данных |

|

Включить 802.1x (Тип аутентификации) |

Используется для активизации следующих типов аутентификации 802.11x:

|

Параметры Cisco |

Щелкните для отображения страницы Cisco Compatible Extensions.

ПРИМЕЧАНИЕ. Использование Cisco Compatible Extensions автоматически включено для профилей CKIP и LEAP. |

Кнопка "Дополнительно" |

Используется для доступа к дополнительным настройкам и конфигурации следующих параметров:

- Авто-подключение. Используется для автоматического подключения к профилю или подключения вручную.

- Автоимпорт используется для автоматического импорта этого профиля (только для сетевых администраторов).

- Главная точка доступа. Используется для подключения беспроводного адаптера к определенной точке доступа.

- Защита паролем. Используется для защиты профиля паролем.

- Запуск приложения. Используется для указания программы, которую нужно запускать при выполнении беспроводного подключения.

|

Назад |

Отображает предыдущую страницу в мастере профилей. |

Далее |

Отображает следующую страницу в мастере профилей. Если необходимо получить более подробную информацию о защите, нужно отобразить следующее действие на странице "Защита". |

OK |

Закрывает мастер профилей и сохраняет профиль. |

Отмена |

Закрывает мастер профилей и отменяет любые выполненные изменения. |

Справка? |

Отображает информацию справки для текущей страницы. |

Корпоративная защита. Конфигурация профилей для одноранговых сетей (Ad hoc)

Настройка клиента с открытой сетевой аутентификацией и без шифрования данных

С использованием открытой аутентификации любая станция беспроводной сети может запросить аутентификацию. Станция, для которой необходима аутентификация для связи с другой станцией беспроводной сети, отправляет управляющий аутентификационный пакет, содержащий ее идентификационную информацию. Приемная станция или точка доступа гарантирует аутентификацию любого запроса. Открытая аутентификация разрешает доступ для любого сетевого устройства. Если в сети не требуется шифрование данных, любое устройство, получившее идентификатор SSID точки доступа может получить доступ к сети.

В режиме одноранговой сети, также называемом режимом "ad hoc", компьютеры беспроводной сети отправляют информацию непосредственно другим компьютерам сети. Вы можете использовать режим ad hoc для сети из нескольких компьютеров, расположенных дома, в небольших офисах или для создания временной сети при проведении собраний.

- В главном окне программы Intel(R)PROSet/Wireless можно выбрать следующие способы подключения к одноранговой сети:

- Дважды щелкните параметр одноранговой сети (ad hoc) в списке беспроводных сетей.

- Выберите одноранговую сеть (ad hoc) в списке беспроводных сетей. Щелкните Подключить. Программное обеспечение Intel PROSet/Wireless автоматически определит настройки защиты беспроводного адаптера.

ПРИМЕЧАНИЕ. Одноранговые сети (ad hoc) отображаются в списке беспроводных сетей и списке профилей значком ноутбука ( ).

).

Для создания профиля для подключения к беспроводной сети без шифрования:

- Выберите параметр Профили в главном окне программы Intel PROSet/Wireless.

- На странице "Профили" щелкните Добавить для открытия страницы

Общие настройки

Общие настройки профиля.

- Имя беспроводной сети (SSID). Введите идентификатор сети.

- Имя профиля. Введите описательное имя.

- Режим работы. Щелкните Одноранговая сеть (Ad hoc).

- Щелкните Далее.

- Нажмите Корпоративная защита для открытия страницы "Настройки защиты".

- Сетевая аутентификация. Открытая - (выбрано).

С использованием открытой аутентификации любая станция беспроводной сети может запросить аутентификацию. Станция, для которой необходима аутентификация для связи с другой станцией беспроводной сети, отправляет управляющий аутентификационный пакет, содержащий ее идентификационную информацию. Приемная станция или точка доступа гарантирует аутентификацию любого запроса. Открытая аутентификация разрешает доступ для любого сетевого устройства. Если в сети не требуется шифрование данных, любое устройство, получившее идентификатор SSID точки доступа может получить доступ к сети. Одноранговые ("ad hoc") сети всегда работают в режиме Открытой аутентификации.

- Шифрование данных. По умолчанию не выбрано.

- Щелкните OK. Теперь профиль добавлен в список профилей и может использоваться для подключения к сети.

Настройка клиента с открытой сетевой аутентификацией и WEP-шифрованием данных

В главном окне программы Intel PROSet/Wireless можно выбрать следующие способы подключения к одноранговой сети:

- Дважды щелкните параметр одноранговой сети (ad hoc) в списке беспроводных сетей.

- Выберите одноранговую сеть (ad hoc) в списке беспроводных сетей. Щелкните Подключить. Программное обеспечение Intel PROSet/Wireless автоматически определит настройки защиты беспроводного адаптера.

ПРИМЕЧАНИЕ. Одноранговые сети (ad hoc) отображаются в списке беспроводных сетей и списке профилей значком ноутбука ( ).

).

- Вы можете выбрать "WEP" для шифрования данных, если шифрование данных не требуется. Вам предложено выбрать 64- или 128-битный уровень шифрования, защиту паролем (ключ шифрования) и индекс ключа. Эти значения должны подходить для всех компонентов вашей сети "ad hoc", в противном случае, данные не смогут быть переданы.

ПРИМЕЧАНИЕ. Если нужно редактировать или изменить настройки беспроводной сети, см. раздел Управление профилем для получения дополнительной информации.

Для создания профиля для подключения к беспроводной сети WEP-шифрованием:

- Выберите параметр Профили в главном окне программы Intel PROSet/Wireless.

- На странице "Профили" щелкните Добавить для открытия страницы

Общие настройки

Мастера создания беспроводных профилей

- Имя беспроводной сети (SSID). Введите идентификатор сети.

- Имя профиля. Введите описательное имя.

- Режим работы. Щелкните Одноранговая сеть (Ad hoc).

- Щелкните Далее.

- Нажмите Корпоративная защита для открытия страницы "Настройки защиты".

- Сетевая аутентификация. Открытая - (выбрано). В сетях "Ad hoc" используется только открытая аутентификация.

- Шифрование данных. Выберите WEP. WEP-шифрование данных может быть сконфигурировано с помощью 64- или 128-битных ключей. Если беспроводное устройство не имеет правильного WEP-ключа, оно не может передавать или дешифровать данные.

- Уровень шифрования. Выберите 64- или 128-битное шифрование.

- Пароль защиты беспроводной сети (ключ шифрования). Введите пароль сетевой защиты (WEP-ключ). Значение пароля должно быть идентично значению, используемому точкой доступа или беспроводным маршрутизатором. За паролем обратитесь к администратору беспроводной сети.

- Контрольная фраза (64 бита). Введите пять (5) алфавитно-цифровых символов: 0-9, a-z или A-Z.

- Шестнадцатеричный ключ (64 бита). Ведите 10 шестнадцатиричных символов, 0-9, A-F.

- Контрольная фраза (128 бит). Введите 13 алфавитно-цифровых символов, 0-9, a-z или A-Z.

- Шестнадцатеричный ключ (128 бит). Ведите 26 шестнадцатиричных символов, 0-9, A-F.

- Индекс ключа. Выберите 1, 2, 3 или 4. При изменении индекса ключа может быть указано до четырех паролей.

Для изменения настройки защиты:

- Выберите параметр Профили в главном окне программы Intel PROSet/Wireless. Сеть, к которой вы только что подключились, включена в список профилей.

- Выберите беспроводную сеть.

- Щелкните Свойства для открытия страницы мастера профилей "Общие настройки". Параметры Имя беспроводной сети (SSID) и Имя профиля уже определены. Одноранговая сеть (ad hoc) - выбрано в качестве режима работы.

- Нажмите Далее для входа на страницу "Настройки защиты".

- Щелкните Корпоративная защита.

- Сетевая аутентификация. По умолчанию - открытая. Аутентификация не используется.

- Шифрование данных. Выбрано WEP. Можно изменить WEP-ключ, индекс ключа или уровень шифрования.

- После завершения изменений сетевой защиты щелкните OK для возврата к списку профилей.

Корпоративная защита. Конфигурация профилей для сетей "Infrastructure"

Сеть типа "Infrastructure" состоит из одной или нескольких точек доступа и одного или нескольких компьютеров с установленными адаптерами беспроводной сети. Каждая точка доступа должна иметь проводное соединение с беспроводной сетью.

Настройка клиента без открытой аутентификации и без шифрования данных

В главном окне программы Intel(R)PROSet/Wireless можно выбрать один их следующих способов подключения к сети "Infrastructure":

- Дважды щелкните параметр сети "Infrastructure" в списке беспроводных сетей.

- Выберите сеть "Infrastructure" в списке беспроводных сетей. Щелкните Подключить. Программное обеспечение Intel PROSet/Wireless автоматически определит настройки защиты беспроводного адаптера.

Если аутентификация в сети не требуется, подключение будет выполнено без запроса идентификационной информации. Любое беспроводное устройство, использующее корректное имя сети (SSID), сможет подключиться к другим устройствам сети.

Для создания профиля для подключения к беспроводной сети без шифрования:

- Выберите параметр Профили в главном окне программы Intel PROSet/Wireless.

- На странице "Профили" щелкните Добавить для открытия страницы создания беспроводных профилей "Общие настройки".

- Имя профиля. Введите описательное имя.

- Имя беспроводной сети (SSID). Введите идентификатор сети.

- Режим работы. Щелкните Сеть (Infrastructure).

- Щелкните Далее.

- Нажмите Корпоративная защита для открытия страницы "Настройки защиты".

- Сетевая аутентификация. Открытая - (выбрано).

Открытая аутентификация позволяет доступ беспроводных устройств к сети без аутентификации спецификации 802.11. Если в сети не требуется шифрование данных, любое беспроводное устройство, имеющее допустимое сетевое имя (SSID), может подключиться к точке доступа для входа в сеть.

- Шифрование данных. По умолчанию не выбрано.

- Щелкните OK. Теперь профиль добавлен в список профилей и может использоваться для подключения к сети.

Настройка клиента с общей сетевой аутентификацией

С использованием общей аутентификации каждая станция обязана получить секретный общий ключ через защищенный канал, который независим от коммуникационного канала беспроводной сети 802.11. Для аутентификации общего типа необходимо, чтобы клиент сконфигурировал статический WEP или CKIP-ключ. Клиент получит доступ к сети только в случае, если он выполнит предложенную процедуру аутентификации. CKIP обеспечивает более надежное шифрование данных, в сравнении с WEP, однако данную систему поддерживают не все операционные системы и точки доступа.

ПРИМЕЧАНИЕ. Пока общий ключ будет оставаться наилучшим выбором для повышенного уровня защиты, будут существовать известные проблемы уязвимости при передаче клиенту открытого текста. В случае несанкционированного поиска контрольной строки, можно легко сгенерировать новый общий ключ аутентификации. Поэтому, открытая аутентификация считается более защищенной.

Для создания с настройкой общей аутентификации:

- Выберите параметр Профили в главном окне программы Intel PROSet/Wireless.

- На странице "Профили" щелкните Добавить для открытия страницы создания беспроводных профилей "Общие настройки".

- Имя профиля. Введите описательное имя.

- Имя беспроводной сети (SSID). Введите идентификатор сети.

- Режим работы. Щелкните Сеть (Infrastructure).

- Нажмите Далее для входа на страницу "Настройки защиты".

- Щелкните Корпоративная защита.

- Сетевая аутентификация. Выберите Общая. Общая аутентификация выполняется с предварительно сконфигурированным WEP-ключом.

- Шифрование данных. Выберите Нет, WEP (64 или 128 бит) или CKIP (64 или 128 бит).

- Включить 802.1x. Выключено.

- Уровень шифрования. 64 или 128 бит. При переключении между 64- и 128-битным шифрованием предыдущие настройки удаляются, и нужно ввести новый ключ.

- Индекс ключа. Выберите 1, 2, 3 или 4. Можно изменить индекс ключа для установки до четырех паролей.

- Пароль защиты беспроводной сети (ключ шифрования). Введите пароль сетевой защиты (ключ WEP-шифрования). Значение этого пароля должно быть идентично значению, используемому ТД или беспроводным маршрутизатором. За паролем обратитесь к администратору беспроводной сети.

- Контрольная фраза (64 бита). Введите пять (5) алфавитно-цифровых символов: 0-9, a-z или A-Z.

- Шестнадцатеричный ключ (64 бита). Ведите 10 шестнадцатиричных символов, 0-9, A-F.

- Контрольная фраза (128 бит). Введите 13 алфавитно-цифровых символов, 0-9, a-z или A-Z.

- Шестнадцатеричный ключ (128 бит). Ведите 26 шестнадцатиричных символов, 0-9, A-F.

Настройка клиента с сетевой аутентификацией с помощью WPA-персональной или WPA2-персональной систем

Стандарт Wi-Fi Protected Access (WPA) - усовершенствованный стандарт безопасности, который значительно поднимает уровень защищенности и управления доступом к данным беспроводных локальных сетей. WPA активизирует обмен ключами и может работать только с динамическими ключами шифрования. Если ваша беспроводная ТД или маршрутизатор поддерживают WPA- и WPA2-персональную аутентификацию, тогда вы должны использовать ее в ТД, а также назначить длинный и надежный пароль. Для персональных или домашних сетей

без серверов RADIUS или AAA, используйте стандарт Wi-Fi Protected Access-персональный.

- WPA-персональная. Метод защиты беспроводных сетей, который обеспечивает надежную защиту и предотвращает несанкционированный доступ в сетях небольшого размера. Этот метод использует протокол целостности временного ключа TKIP или AES-CCMP, а также противостоит несанкционированному доступу с помощью предварительного опубликованного ключа PSK.

- WPA2-персональная. Метод защиты беспроводных сетей, основанный на аутентификации WPA, который обеспечивает надежную защиту и предотвращает несанкционированный доступ в сетях небольшого размера.

ПРИМЕЧАНИЕ. WPA- или WPA2-персональная не совместимы друг с другом.

Некоторые решения по обеспечению безопасности могут не поддерживаться операционной системой компьютера, и поэтому, может потребоваться установка дополнительного программного обеспечения или оборудования, а также поддержка инфраструктуры беспроводной локальной сети. За информацией обратитесь к производителю своего компьютера.

Для добавления профиля с WPA-персональной или WPA2-персональной сетевой аутентификацией:

- Выберите параметр Профили в главном окне программы Intel PROSet/Wireless.

- На странице "Профили" щелкните Добавить для открытия страницы мастера профилей "Общие настройки".

- Имя профиля. Введите описательное имя.

- Имя беспроводной сети (SSID). Введите идентификатор сети.

- Режим работы. Щелкните Сеть (Infrastructure).

- Нажмите Далее для входа на страницу "Настройки защиты".

- Щелкните Корпоративная защита.

- Сетевая аутентификация. Выберите WPA- или WPA2-персональная. См. раздел Обзор возможностей защиты.

- Шифрование данных. Выберите одно из следующих:

- TKIP обеспечивает функцию смешения содержимого ключа для каждого пакета, проверку целостности сообщений и механизм манипуляций с ключом.

- AES-CCMP (Advanced Encryption Standard - Counter CBC-MAC Protocol) - используется в качестве метода шифрования данных, когда необходима повышенная безопасность данных.

- Пароль. Введите текстовую фразу от 8 до 63 символов. Чем больше длина используемого пароля, тем надежнее защита беспроводной сети. Этот пароль должен использоваться в этом компьютере и во всех беспроводных устройствах сети для подключения к этой точке доступа.

Настройка клиента с WPA-корпоративной илиWPA2-корпоративной сетевой аутентификацией

Для "WPA2-Enterprise" необходима аутентификация в сервере.

- WPA-Enterprise. Это метод защиты беспроводных сетей, который обеспечивает надежную защиту данных для нескольких пользователей или в управляемых сетях большого размера. Он использует структуру аутентификации 802.1X с шифрованием TKIP, что предотвращает несанкционированный доступ к сети, проверяя пользователей через сервер аутентификации.

- WPA2-Enterprise. Метод защиты беспроводных сетей (WPA), который обеспечивает более надежную защиту данных для нескольких пользователей или в управляемых сетях большого размера. Он предотвращает несанкционированный доступ в сеть, проверяя данные пользователей сети посредством сервера аутентификации.

ПРИМЕЧАНИЕ. WPA- и WPA2-Enterprise не совместимы друг с другом.

Для добавления профиля, использующего аутентификацию WPA-Enterprise или WPA2-Enterprise:

- Перед тем, как начать, вы должны получить у системного администратора имя пользователя и пароль в сервере RADIUS.

- Некоторые типы аутентификации требуют получения и установки сертификата клиента. Дополнительную информацию см. в разделе Настройка клиента для TLS-аутентификации или обратитесь за помощью к системному администратору.

- Выберите параметр Профили в главном окне программы Intel PROSet/Wireless.

- На странице "Профили" щелкните Добавить для открытия страницы мастера профилей "Общие настройки".

- Имя профиля. Введите описательное имя.

- Имя беспроводной сети (SSID). Введите идентификатор сети.

- Режим работы. Щелкните Сеть (Infrastructure).

- Щелкните Далее.

- Щелкните Корпоративная защита.

- Сетевая аутентификация. Выберите WPA-Enterprise или WPA2-Enterprise.

- Шифрование данных. Выберите одно из следующих:

- TKIP обеспечивает функцию смешения содержимого ключа для каждого пакета, проверку целостности сообщений и механизм манипуляций с ключом.

- AES-CCMP (Advanced Encryption Standard - Counter CBC-MAC Protocol) - используется в качестве метода шифрования данных, когда необходима повышенная безопасность данных. Рекомендуется AES-CCMP.

- Включить 802.1x. Выбрано.

- Тип аутентификации. Выберите одно из следующих: EAP-SIM, LEAP, TLS, TTLS, PEAP, EAP-FAST.

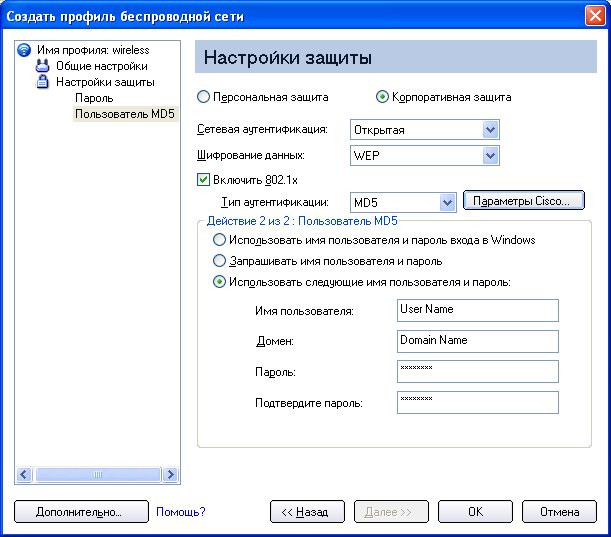

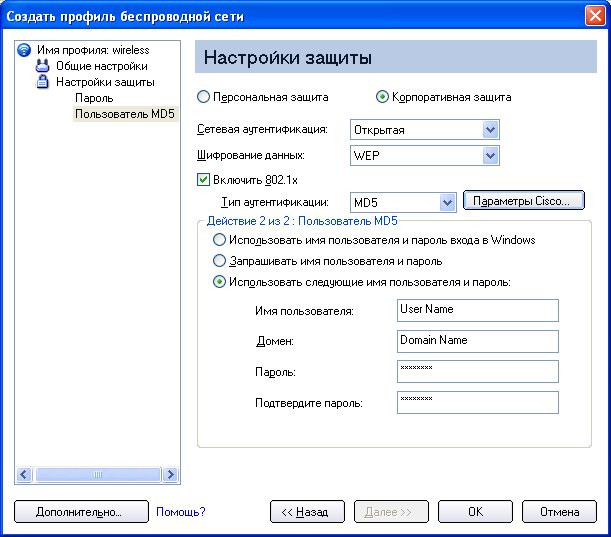

Настройка клиента с WEP-шифрованием данных и сетевой MD5-аутентификацией

Аутентификация MD5 - это односторонний метод аутентификации, использующий имена пользователей и пароли. Этот метод не поддерживает манипуляции с ключом, но требует его предварительной конфигурации при использовании шифрования данных. Для добавления WEP- и MD5-аутентификации к новому профилю:

ПРИМЕЧАНИЕ. Перед тем, как начать, вам необходимо знать имя пользователя и пароль в сервере RADIUS, предоставляющем доступ к сети.

- Выберите параметр Профили в главном окне программы Intel PROSet/Wireless.

- На странице "Профили" щелкните Добавить для открытия страницы мастера профилей "Общие настройки".

- Имя профиля. Введите описательное имя.

- Имя беспроводной сети (SSID). Введите идентификатор сети.

- Режим работы. Щелкните Сеть (Infrastructure).

- Щелкните Далее.

- Щелкните Корпоративная защита.

- Сетевая аутентификация. Выберите Открытая (рекомендуется).

- Шифрование данных. Выберите WEP.

- Щелкните Поддержка 802.1x.

- Тип аутентификации. Выберите MD5.

Действие 1 из 2. Пароль

- Уровень шифрования. Выберите 64- или 128-битное шифрование.

- Пароль защиты беспроводной сети (ключ шифрования). Введите сетевой ключ (пароль защиты беспроводной сети) для своей беспроводной сети. Убедитесь в том, что сетевой ключ соответствует паролю в беспроводной ТД.

- Контрольная фраза. Введите текстовую фразу длиной до пяти (для 64-битного шифрования) или до 13 (для 128-битного шифрования) символов алфавита или цифр (0-9, a-z или A-Z).

- Шестнадцатиричный ключ. Введите до десяти (для 64-битного шифрования) символов алфавита или цифр (0-9, A-F) или до двадцати шести (для 128-битного шифрования) символов алфавита или цифр (0-9, A-F).

- Индекс ключа. Выберите 1, 2, 3 или 4. (Ключ по умолчанию - 1).

- Щелкните Далее.

Действие 2 из 2. Пользователь MD5

- Выберите один из следующих методов идентификации:

- Использовать имя пользователя и пароль входа Windows. Идентификационная информация 802.1x соответствует вашему имени пользователя и паролю для Windows. Перед подключением вам будет предложено ввести имя пользователя и пароль для входа в Windows.

ПРИМЕЧАНИЕ. Этот параметр недоступен, если поддержка предварительного подключения не была установлена во время установки программного обеспечения Intel PROSet/Wireless. Подробную информацию см. в разделе Установка и удаление функций единого входа (Single Sign On).

- Запрашивать имя пользователя и пароль. Выполняет запрос имени пользователя и пароля во время подключения пользователя к беспроводной сети.

- Использовать следующие имя пользователя и пароль. Используется для входа в сеть с применением сохраненной идентификационной информации.

- Имя пользователя. Имя пользователя должно соответствовать имени, которое предварительно занесено администратором в сервер аутентификации для аутентификации клиента. Имя пользователя зависит от регистра ввода. Это имя определяет идентификационную информацию, предоставляемую аутентификатору через протокол аутентификации, который функционирует через TLS-туннель. Эта идентификационная информация безопасно передается в сервер только после установления защищенного канала.

- Домен. Имя домена, в котором находится сервер аутентификации. Имя сервера идентифицирует домен или один из двух поддоменов (например, zeelans.com, где сервер это blueberry.zeelans.com). ПРИМЕЧАНИЕ. Имя домена получите у сетевого администратора.

- Пароль. Определяет пароль пользователя. Символы пароля отображаются в виде звездочек. Этот пароль должен соответствовать паролю, установленному в сервере аутентификации.

- Подтвердите пароль. Введите пароль пользователя еще раз.

- Щелкните OK для сохранения идентификационной информации.

- Нажмите кнопку Подключить для подключения к выбранной беспроводной сети.

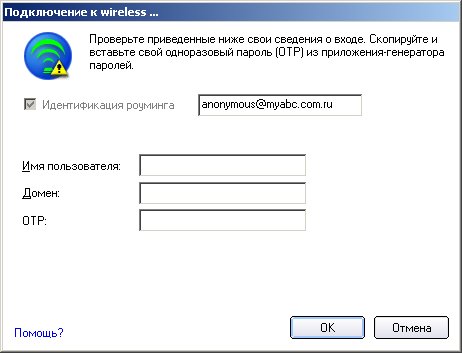

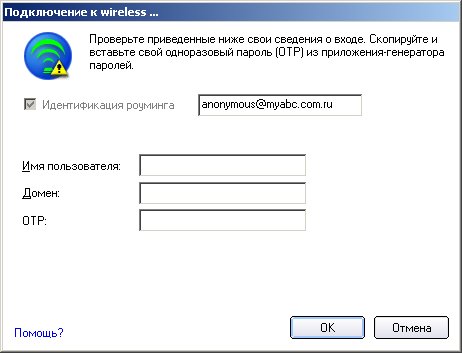

Если в диалоговом окне "Настройки защиты" не было выбрано Использовать вход Windows, а также не проведена конфигурация идентификационной информации пользователя, при попытке соединения с данным профилем появится диалоговое окно Введите идентификационную информацию. Введите имя пользователя, домен и пароль. Щелкните OK для доступа к профилю.

- Щелкните OK для закрытия программы Intel PROSet/Wireless.

Настройка клиента с WEP-шифрованием данных и сетевой EAP-SIM-аутентификацией

Аутентификация EAP-SIM использует динамический WEP-ключ, созданный специально для сеанса, полученный для шифрования данных от адаптера клиента или сервера RADIUS. Во время аутентификации EAP-SIM необходимо ввести контрольный код или персональный код (PIN) для взаимодействия с SIM-картой (Subscriber Identity Module). SIM-карта - это специальная смарт-карта, которая используется в беспроводных цифровых сетях стандарта GSM (Global System for Mobile Communications). Для добавления профиля с EAP-SIM-аутентификацией:

- На странице "Профили" щелкните Добавить для открытия страницы "Общие настройки".

- Имя профиля. Введите имя профиля.

- Имя беспроводной сети (SSID). Введите идентификатор сети.

- Режим работы. Щелкните Сеть (Infrastructure).

- Нажмите Далее для входа на страницу "Настройки защиты".

- Щелкните Корпоративная защита.

- Сетевая аутентификация. Выберите Открытая (рекомендуется).

- Шифрование данных. Выберите WEP.

- Щелкните Включить 802.1x.

- Тип аутентификации. Выберите EAP-SIM.

EAP-SIM-аутентификация может использоваться со следующим:

- Типы сетевой аутентификации: открытая (Open), общая (Shared), WPA-Enterprise и WPA2-Enterprise

- Типы шифрования данных: Нет, WEP, AES-CCMP и CKIP

Пользователь EAP-SIM (необязательный параметр)

- Указывать имя пользователя. Выберите для ввода имени пользователя.

- Имя пользователя. Введите имя пользователя, назначенное SIM-карте.

- Щелкните OK.

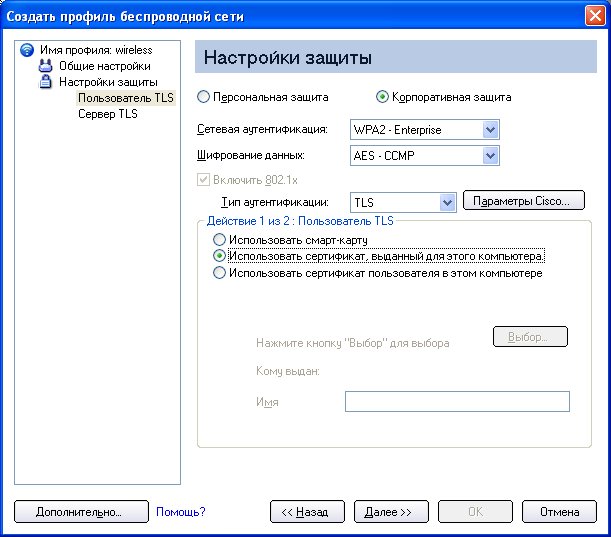

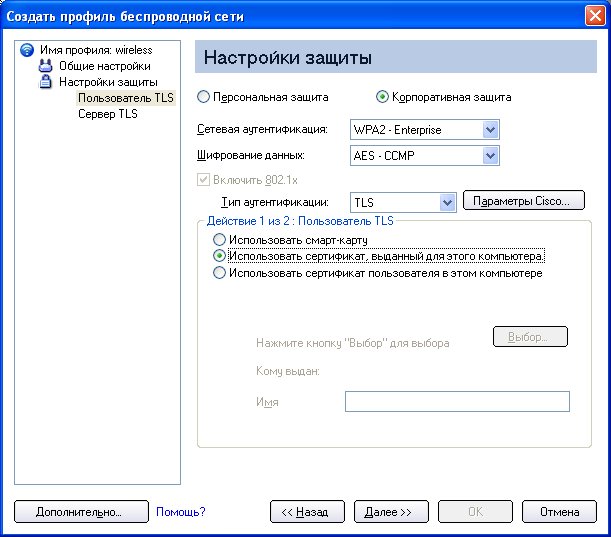

Настройка клиента с сетевой TLS-аутентификацией

Эти настройки определяют протокол и идентификационную информацию, используемую для аутентификации пользователя. TLS-аутентификация (Transport Layer Security) - это метод двухсторонней аутентификации, который эксклюзивно использует цифровые сертификаты для проверки идентификации клиента и сервера.

Для добавления профиля с настройкой аутентификации TLS:

- Выберите параметр Профили в главном окне программы Intel PROSet/Wireless.

- На странице "Профили" щелкните Добавить для открытия страницы мастера профилей "Общие настройки".

- Имя профиля. Введите описательное имя.

- Имя беспроводной сети (SSID). Введите идентификатор сети.

- Режим работы. Щелкните Сеть (Infrastructure).

- Нажмите Далее для входа на страницу "Настройки защиты".

- Щелкните Корпоративная защита.

- Сетевая аутентификация. Выберите WPA-Enterprise или WPA2-Enterprise.

- Шифрование данных. Выберите AES-CCMP (рекомендуется).

- Включить 802.1x. Выбрано.

- Тип аутентификации. Выберите TLS для использования с этим подключением.

Действие 1 из 2. Пользователь TLS

- Получите и установите сертификат клиента. См. раздел Настройка клиента для TLS-аутентификации или обратитесь за помощью к системному администратору.

- Выберите одно из следующих действия для получения сертификата:

- Использовать смарт-карту. Выберите этот параметр, если сертификат находится на смарт-карте.

- Использовать сертификат, выданный для этого компьютера.

- Использовать сертификат пользователя в этом компьютере. Щелкните Выбор для выбора сертификата, находящегося в этом компьютере.

- Щелкните Далее.

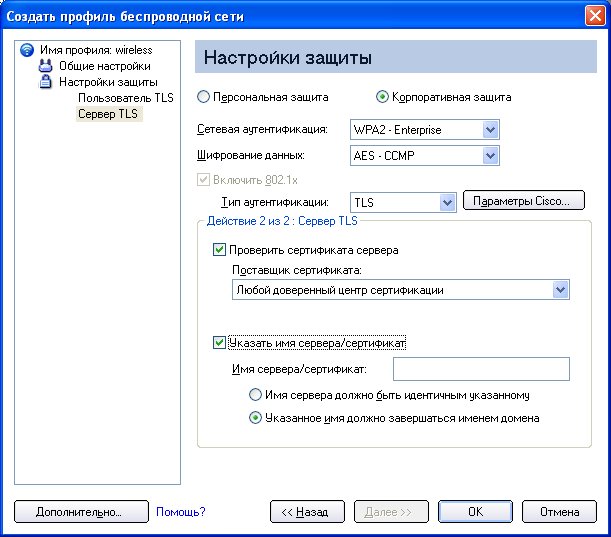

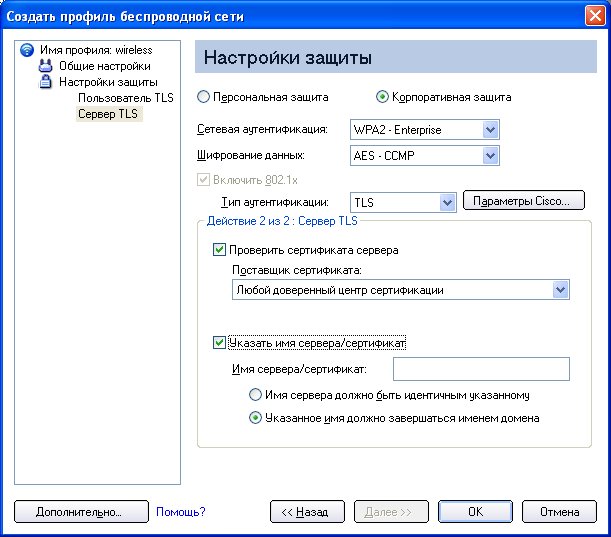

Действие 2 из 2. Сервер TLS

Выберите одно из следующих:

- Выберите один из следующих параметров:

Имя сервера должно точно соответствовать указанному. После выбора сервера его имя должно точно соответствовать имени сервера в сертификате. Имя сервера должно включать полное имя домена (например, имя_сервера.имя_домена).

Указанное имя должно завершаться именем домена. После выбора сервера его имя указывает на домен, а сертификат должен содержать имя сервера, принадлежащего к этому домену или одному из поддоменов (например, zeelans.com, где сервер - blueberry.zeelans.com). ПРИМЕЧАНИЕ. Эти параметры нужно получить у сетевого администратора.

ПРИМЕЧАНИЕ. Эти параметры нужно получить у сетевого администратора.

- Щелкните OK для сохранения настроек и закрытия страницы.

Настройка клиента с сетевой TTLS-аутентификацией

Аутентификация TTLS. Ее настройки определяют протокол и идентификационную информацию, используемую для аутентификации пользователя. Клиент использует EAP-TLS для проверки подлинности сервера и создания канала между сервером и клиентом, шифрованного с помощью TLS. Клиент может использовать другой аутентификационный протокол, обычно на основе пароля (например, MD5 Challenge, через шифрованный канал для проверки подлинности сервера). Пакеты запросов и ответов отправляются через защищенный, TLS-шифрованный канал. В следующем примере показано, как использовать WPA с AES-CCMP-шифрованием, использующим TTLS-аутентификацию.

Чтобы настроить клиента с сетевой аутентификацией TTLS:

- Выберите параметр Профили в главном окне программы Intel PROSet/Wireless.

- На странице "Профили" щелкните Добавить для открытия страницы мастера профилей "Общие настройки".

- Имя профиля. Введите описательное имя.

- Имя беспроводной сети (SSID). Введите идентификатор сети.

- Режим работы. Щелкните Сеть (Infrastructure).

- Нажмите "Далее" для входа на страницу "Настройки защиты".

- Щелкните Корпоративная защита.

- Сетевая аутентификация. Выберите WPA-Enterprise или WPA2-Enterprise.

- Шифрование данных. Выберите одно из следующих:

- TKIP обеспечивает функцию смешения содержимого ключа для каждого пакета, проверку целостности сообщений и механизм манипуляций с ключом.

- AES-CCMP (Advanced Encryption Standard - Counter CBC-MAC Protocol) - используется в качестве метода шифрования данных, когда необходима повышенная безопасность данных. Рекомендуется AES-CCMP.

- Включить 802.1x. Выбрано.

- Тип аутентификации. Выберите TTLS для использования с этим подключением.

Действие 1 из 2. Пользователь TTLS

- Протокол аутентификации. Этот параметр определяет протокол аутентификации, работающий через туннель TTLS. Используемые протоколы. PAP (по умолчанию), CHAP, MD5, MS-CHAP и MS-CHAP-V2. Дополнительную информацию см. в разделе Обзор возможностей защиты.

Для протоколов PAP, CHAP, MD5, MS-CHAP и MS-CHAP-V2 выберите один из следующих методов аутентификации:

- Использовать вход Windows. Используется для запроса идентификационной информации пользователя во время его входа в Windows.

ПРИМЕЧАНИЕ. Этот параметр недоступен, если поддержка предварительного подключения не была установлена во время установки программного обеспечения Intel PROSet/Wireless. Подробную информацию см. в разделе Установка и удаление функций единого входа (Single Sign On).

- Отображать при каждом подключении. Используется для запроса имени пользователя и пароля перед вашим подключением к беспроводной сети. Имя пользователя и пароль должны быть сначала установлены администратором в сервере аутентификации.

- Используйте следующее. Имя пользователя и пароль безопасно сохранены в файле профиля (зашифрованы).

- Имя пользователя. Это имя пользователя должно соответствовать имени, установленному в сервере аутентификации.

- Домен. Имя домена, в котором находится сервер аутентификации. Имя сервера идентифицирует домен или один из двух поддоменов (например, zeelans.com, где сервер это blueberry.zeelans.com). ПРИМЕЧАНИЕ. Имя домена получите у сетевого администратора.

- Пароль. Этот пароль должен соответствовать паролю, установленному в сервере аутентификации. Введенные символы пароля отображаются в виде звездочек.

- Подтвердите пароль. Введите пароль пользователя еще раз.

- Идентификация роуминга. Если поле "Идентификация роуминга" не заполнено, по умолчанию используется формат %domain%\%username%.

Когда используется сервер аутентификации 802.1x MS RADIUS, он выполняет аутентификацию устройства, используя для этого имя пользователя идентификации роуминга в программе Intel PROSet/Wireless, и игнорирует имя пользователя аутентификационного протокола MS-CHAP-V2. Это функция представляет собой идентификационную информацию спецификации 802.1x, поставляемую аутентификатором. Сервер Microsoft IAS RADIUS принимает только допустимые имена пользователей (пользователи dotNet) для клиентов EAP. Когда используется сервер 802.1x MS RADIUS, для него нужно ввести допустимое имя пользователя. Для всех других серверов это необязательно. Поэтому, рекомендуется вместо истинных имен использовать образные имена (например, anonymous@myrealm).

Действие 2 из 2. Сервер TTLS

- Проверить сертификата сервера. Выбрано.

- Поставщик сертификата. Сертификат сервера, полученный во время обмена сообщениями TTLS, который предоставляется этим центром сертификации (ЦС). В системе существуют и доступны для выбора центры сертификации для оперативной выдачи доверенных сертификатов и корневые центры сертификации. Если будет выбран любой доверительный центр сертификации, в списке будет доступен любой центр сертификации.

- Указать имя сервера/сертификат. Имя сервера или домена, к которому принадлежит сервер, основано на одном из отмеченных нижеследующих параметров.

- Имя сервера должно быть идентичным. После выбора сервера его имя должно точно соответствовать имени сервера в сертификате. Имя сервера должно включать полное имя домена (например, имя_сервера.имя_домена).

- Указанное имя должно завершаться именем домена. После выбора сервера его имя указывает на домен, а сертификат должен содержать имя сервера, принадлежащего к этому домену или одному из поддоменов (например, zeelans.com, где сервер - blueberry.zeelans.com).

ПРИМЕЧАНИЕ. Эти параметры нужно получить у сетевого администратора.

- Щелкните OK для сохранения настроек и закрытия страницы.

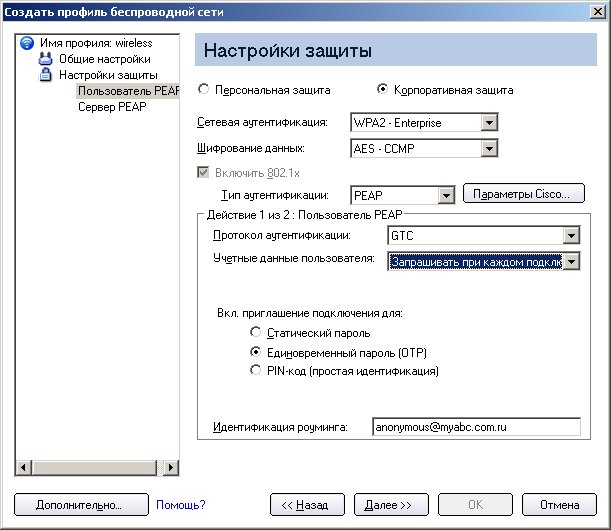

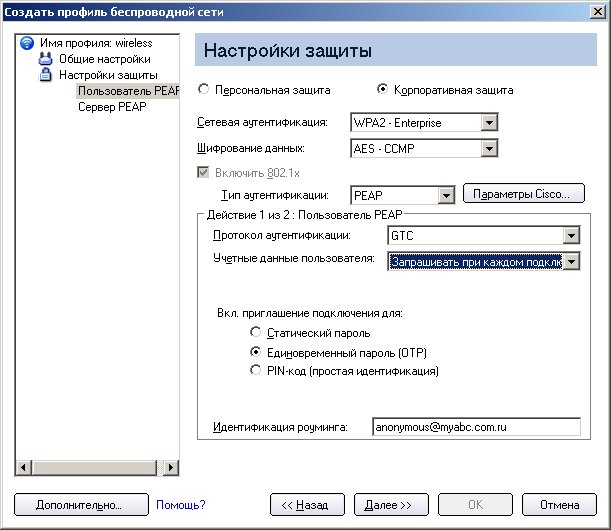

Настройка клиента с сетевой PEAP-аутентификацией

Аутентификация PEAP. Настройки PEAP-аутентификации необходимы для установления подлинности клиента в сервере аутентификации. Клиент использует EAP-TLS для проверки подлинности сервера и создания канала между сервером и клиентом, шифрованного с помощью TLS. Клиент может использовать другой аутентификационный механизм EAP, (например, Microsoft Challenge Authentication Protocol (MS-CHAP) версии 2) через шифрованный канал для проверки подлинности сервера. Пакеты запросов и ответов отправляются через защищенный, TLS-шифрованный канал. В следующем примере показано, как использовать WPA с AES-CCMP- или TKIP-шифрованием, использующим PEAP-аутентификацию.

Чтобы настроить клиента с аутентификацией PEAP:

Получите и установите сертификат клиента. Дополнительную информацию см. в разделе Настройка клиента для TLS-аутентификации или обратитесь за помощью к системному администратору.

- Выберите параметр Профили в главном окне программы Intel PROSet/Wireless.

- На странице "Профили" щелкните Добавить для открытия страницы мастера профилей "Общие настройки".

- Имя профиля. Введите описательное имя.

- Имя беспроводной сети (SSID). Введите идентификатор сети.

- Режим работы. Щелкните Сеть (Infrastructure).

- Нажмите Далее для входа на страницу "Настройки защиты".

- Щелкните Корпоративная защита.

- Сетевая аутентификация. Выберите WPA-Enterprise или WPA2-Enterprise.

- Шифрование данных. Выберите одно из следующих:

- TKIP обеспечивает функцию смешения содержимого ключа для каждого пакета, проверку целостности сообщений и механизм манипуляций с ключом.

- AES-CCMP (Advanced Encryption Standard - Counter CBC-MAC Protocol) - используется в качестве метода шифрования данных, когда необходима повышенная безопасность данных. Рекомендуется AES-CCMP.

- Включить 802.1x. Выбрано.

- Тип аутентификации. Выберите PEAP для использования с этим подключением.

Действие 1 из 2. Пользователь PEAP

Протокол PEAP работает с защитой Transport Layer Security (TLS) для разрешения использования типов нешифрованной аутентификации (например, EAP-Generic Token Card (GTC) и поддержки One-Time Password (одноразовый пароль - OTP)).

- Протокол аутентификации. Выберите GTC, MS-CHAP-V2 (по умолчанию) или TLS. См. раздел Протоколы аутентификации

- Идентификационная информация пользователя. Выберите одно из следующих:

- Использовать вход Windows. Позволяет привести идентификационную информацию 802.1x в соответствие с вашим именем пользователя и паролем для Windows. Перед подключением вам будет предложено ввести имя пользователя и пароль для входа в Windows.

- Запрашивать при каждом подключении. Выполняет запрос имени пользователя и пароля во время подключения пользователя к сети.

- Используйте следующее. Имя пользователя и пароль безопасно сохранены в файле профиля (зашифрованы).

- Имя пользователя. Это имя пользователя должно соответствовать имени, установленному в сервере аутентификации.

- Домен. Имя домена, в котором находится сервер аутентификации. Имя сервера идентифицирует домен или один из двух поддоменов (например, zeelans.com, где сервер это blueberry.zeelans.com). ПРИМЕЧАНИЕ. Имя домена получите у сетевого администратора.

- Пароль. Этот пароль должен соответствовать паролю, установленному в сервере аутентификации. Введенные символы пароля отображаются в виде звездочек.

- Подтвердите пароль. Введите пароль пользователя еще раз.

- Идентификация роуминга. Если поле "Идентификация роуминга" не заполнено, по умолчанию используется формат %domain%\%username%.

Когда используется сервер аутентификации 802.1x MS RADIUS, он выполняет аутентификацию устройства, используя для этого имя пользователя идентификации роуминга в утилите Intel PROSet/Wireless, и игнорирует имя пользователя аутентификационного протокола MS-CHAP-V2. Это функция представляет собой идентификационную информацию спецификации 802.1x, поставляемую аутентификатором. Сервер Microsoft IAS RADIUS принимает только допустимые имена пользователей (пользователи dotNet) для клиентов EAP. Когда используется сервер 802.1x MS RADIUS, нужно ввести допустимое имя пользователя. Для всех других серверов рекомендуется, чтобы в этом поле не содержалось подлинной идентификационной информации, а находилось что-либо общее (например, anonymous@myrealm).

Конфигурация идентификации роуминга для поддержки нескольких пользователей.

Если используется профиль предварительного подключения или общий профиль, которому необходима идентификация роуминга для применения идентификационной информации входа Windows, создатель профиля может добавить идентификацию роуминга, которая использует формат имени %username% and %domain%. Это позволяет с максимальной гибкостью конфигурировать идентификацию роуминга для совместного использования профиля несколькими пользователями.

См. руководство пользователя для вашего сервера аутентификации о том, как выполнить форматирование настроек идентификации роуминга. Возможные виды формата:

%domain%\%username%

%username%@%domain%

%username%@%domain%.com

%username%@mynetwork.com

Если поле "Идентификация роуминга" не заполнено, по умолчанию используется формат %domain%\%username%.

Примечания об идентификационной информации. Имя пользователя и домен должны соответствовать имени, которое предварительно занесено администратором в сервер аутентификации для аутентификации клиента. Имя пользователя зависит от регистра ввода. Это имя определяет идентификационную информацию, предоставляемую аутентификатору через протокол аутентификации, который функционирует через TLS-туннель. Эта идентификационная информация пользователя безопасно передается в сервер только после установления и проверки защищенного канала.

Протоколы аутентификации. Этот параметр определяет протокол аутентификации, который может работать через туннель TTLS. Ниже приведены инструкции по конфигурации профиля, использующего аутентификацию PEAP с протоколами аутентификации GTC, MS-CHAP-V2 (по умолчанию), или TLS. Generic Token Card (GTC)

Для конфигурации одноразового пароля:

- Протокол аутентификации. Выберите GTC (Generic Token Card).

- Идентификационная информация пользователя. Выберите Запрашивать при каждом подключении.

- Вкл. приглашение подключения для. Выберите одно из следующих:

- Статический пароль. При подключении пользователь должен ввести свои учетные данные.

- Единовременный пароль (OTP). Получает пароль из аппаратного устройства или программы выдачи идентификационной информации.

- PIN-код (простая идентификация). Получает пароль из программы выдачи простой идентификационной информации.

- Щелкните OK.

- На странице "Беспроводные сети" выберите профиль.

- Щелкните Подключить. У вас будет запрошено ввести имя пользователя, имя домена и одноразовый пароль (OTP).

- Щелкните OK. Вам предлагается проверить ваши регистрационные данные.

ПРИМЕЧАНИЕ. Параметр Запрашивать при каждом подключении будет недоступен, если в программе Администратор не выбрана функция кэширования идентификационной информации. Для получения дополнительной информации см. раздел Настройки администратора.

MS-CHAP-V2. Этот параметр определяет протокол аутентификации, работающий через туннель PEAP.

-

Идентификационная информация пользователя. Выберите один из следующих параметров:

- Использовать вход Windows. Позволяет привести идентификационную информацию 802.1x в соответствие с вашим именем пользователя и паролем для Windows. Перед подключением вам будет предложено ввести имя пользователя и пароль для входа в Windows.

- Запрашивать при каждом подключении. Выполняет запрос имени пользователя и пароля во время подключения пользователя к сети.

- Использовать следующие имя пользователя и пароль. Имя пользователя и пароль безопасно сохранены в файле профиля (зашифрованы).

- Имя пользователя. Это имя пользователя должно соответствовать имени, установленному в сервере аутентификации.

- Домен. Имя домена, в котором находится сервер аутентификации. Имя сервера идентифицирует домен или один из двух поддоменов (например, zeelans.com, где сервер это blueberry.zeelans.com). ПРИМЕЧАНИЕ. Имя домена получите у сетевого администратора.

- Пароль. Этот пароль должен соответствовать паролю, установленному в сервере аутентификации. Введенные символы пароля отображаются в виде звездочек.

- Подтвердите пароль. Введите пароль пользователя еще раз.

ПРИМЕЧАНИЕ. Этот параметр недоступен, если поддержка предварительного подключения не была установлена во время установки программного обеспечения Intel PROSet/Wireless. Подробную информацию см. в разделе Установка и удаление функций единого входа (Single Sign On).

TLS. TLS-аутентификация (Transport Layer Security) - это метод двухсторонней аутентификации, который эксклюзивно использует цифровые сертификаты для проверки идентификации клиента и сервера.

- Получите и установите сертификат клиента. См. раздел Настройка клиента для TLS-аутентификации или обратитесь за помощью к системному администратору.

- Выберите одно из следующих действия для получения сертификата:

- Использовать смарт-карту. Выберите этот параметр, если сертификат находится на смарт-карте.

- Использовать сертификат, выданный для этого компьютера. Щелкните Выбор для выбора сертификата, находящегося в хранилище компьютера.

- Использовать сертификат пользователя в этом компьютере. Щелкните Выбор для выбора сертификата, находящегося в этом компьютере.

- Щелкните Далее.

Действие 2 из 2. Сервер PEAP

- Выберите один из следующих параметров:

Имя сервера должно точно соответствовать указанному. После выбора сервера его имя должно точно соответствовать имени сервера в сертификате. Имя сервера должно включать полное имя домена (например, имя_сервера.имя_домена).

Указанное имя должно завершаться именем домена. После выбора сервера его имя указывает на домен, а сертификат должен содержать имя сервера, принадлежащего к этому домену или одному из поддоменов (например, zeelans.com, где сервер - blueberry.zeelans.com). ПРИМЕЧАНИЕ. Эти параметры нужно получить у сетевого администратора.

Примечание о сертификатах. Указанная идентификационная информация должна соответствовать полю сертификата Выдан для и должна быть зарегистрирована в сервере аутентификации, который используется аутентификатором (например, сервер RADIUS). Ваш сертификат должен быть "действителен" с подтверждением сервера аутентификации. Это требование зависит от сервера аутентификации и обычно означает, что сервер аутентификации должен знать поставщика вашего сертификата (ЦС). Используйте тоже имя пользователя, которое использовалось для установки сертификата.

- Щелкните OK. Профиль будет добавлен в список профилей.

- Выберите новый профиль в конце списка "Профили". Используйте клавиши со стрелками вверх и вниз для установки приоритета нового профиля в списке приоритетов.

- Нажмите кнопку Подключить для подключения к выбранной беспроводной сети.

Если на странице "Настройки защиты" не было выбрано Использовать вход Windows, а также не проведена конфигурация идентификационной информации пользователя, идентификационная информация для профиля не будет сохранена. Пожалуйста, введите свои учетные данные для аутентификации в сети.

- Щелкните OK для закрытия программы Intel PROSet/Wireless.

Автоподписка на сертификат PEAP-TLS

На странице Настройки приложения (Дополнительные настройки) выберите Предупреждение Intel(R) PROSet об отклонении сертификата TLS, если вы хотите получать оповещения об отклонении сертификата PEAP-TLS. Вы будете оповещены, когда сертификат содержит неверную информацию в поле завершения срока действия, и вам нужно выполнить одно из следующих действий: A potential authentication problem for profile <profile name> has been detected. The expiration date in the associated certificate may be invalid. (Обнаружена потенциальная проблема аутентификации для профиля <имя_профиля>. Возможно, неверна дата завершения действия в соответствующем сертификате). Выберите один из следующих параметров:

Функция |

Описание |

Продолжить с текущими параметрами. |

Продолжите работу с текущим сертификатом. |

Обновить сертификат вручную.

|

Будет открыта страница "Выбор сертификата" для выбора другого сертификата.

|

Автоматически обновляет сертификат, используя сертификаты центра сертификации. |

Этот параметр доступен только в случае, когда локальное хранилище содержит один или несколько сертификатов, для которых поля "кому выдан" и "выдан" соответствуют полям текущего сертификата и для которых еще не прошла дата завершения действия. Если вы установите этот параметр, приложение выберет первый допустимый сертификат.

|

Выйти для автоматического получения сертификата во время входа (это действие не обновляет профиль и применяется только к сертификатам, сконфигурированным для автоматической подписки). |

Завершите сеанс пользователя, который должен получить действительный сертификат во время следующего входа. Профиль должен быть обновлен для выбора нового сертификата. |

Автоподписка |

Отобразится сообщение: Дождитесь автоматического получения сертификата системой. Нажмите Отмена для отмены запроса сертификата. |

Больше не показывать это сообщение

|

Пользователь может избежать выполнения этого действия при последовательных сеансах. Выполненный выбор запоминается для следующих сеансов.

|

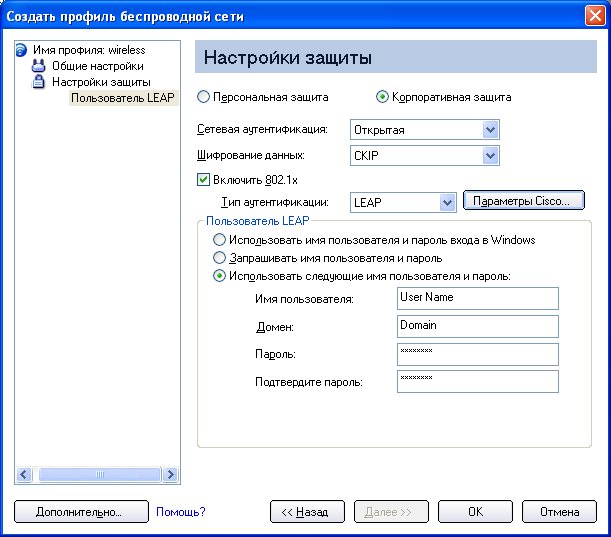

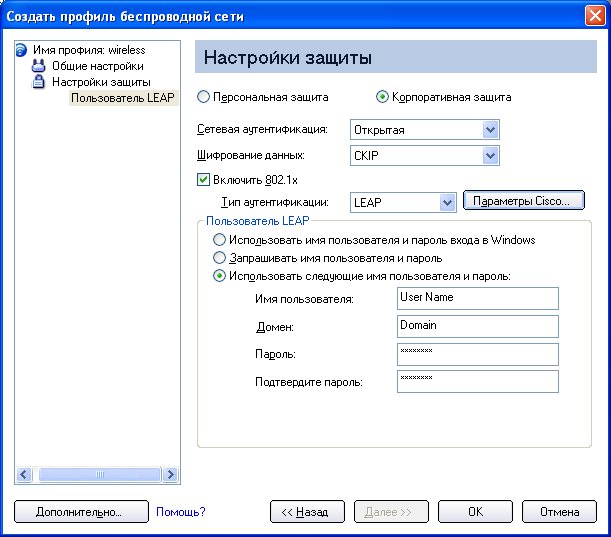

Настройка клиента с сетевой LEAP-аутентификацией

Cisco LEAP (протокол Light Extensible Authentication Protocol) - это тип аутентификации 802.1X, которая поддерживает надежную взаимную аутентификацию между клиентом и сервером RADIUS. Настройки профиля LEAP включают установки для определения настроек ТД LEAP, CKIP и Rogue. Чтобы настроить клиента с аутентификацией LEAP:

- Выберите параметр Профили в главном окне программы Intel PROSet/Wireless.

- На странице "Профили" щелкните Добавить для открытия страницы создания беспроводных профилей "Общие настройки".

- Имя профиля. Введите описательное имя.

- Имя беспроводной сети (SSID). Введите идентификатор сети.

- Режим работы. Щелкните Сеть (Infrastructure).

- Нажмите Далее для входа на страницу "Настройки защиты".

- Щелкните Корпоративная защита.

- Сетевая аутентификация. Выберите WPA-Enterprise или WPA2-Enterprise.

- Шифрование данных. Выберите одно из следующих:

- TKIP обеспечивает функцию смешения содержимого ключа для каждого пакета, проверку целостности сообщений и механизм манипуляций с ключом.

- AES-CCMP (Advanced Encryption Standard - Counter CBC-MAC Protocol) - используется в качестве метода шифрования данных, когда необходима повышенная безопасность данных. Рекомендуется AES-CCMP.

- Включить 802.1x. Выбрано.

- Тип аутентификации. Выберите LEAP для использования с этим подключением.

- Щелкните Параметры Cisco.

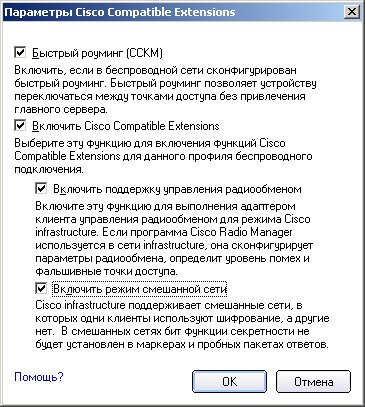

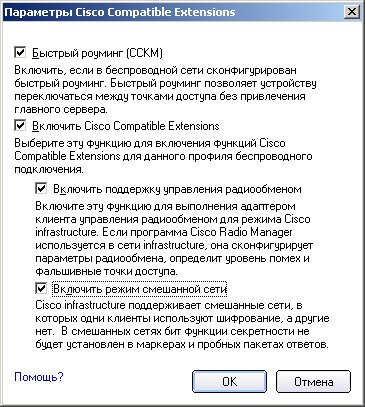

- Выберите Включить Cisco Compatible Extensions для включения защиты Cisco Compatible Extensions (CCX) (Быстрый роуминг (CCKM), Включить поддержку управления радиообменом, Включить режим смешанной сети).

- Щелкните Включить поддержку управления радиообменом. Используйте функцию управления радиообменом, чтобы обнаруживать фальшивые точки доступа.

- Щелкните OK для возврата на страницу "Настройки защиты".

Пользователь LEAP.

- Выберите один из следующих аутентификации:

- Использовать имя пользователя и пароль входа Windows. Позволяет привести идентификационную информацию 802.1x в соответствие с вашим именем пользователя и паролем для Windows. Учетные данные пользователя запрашиваются из информации пользователя процесса входа в Windows. Страница "Идентификационная информация" будет отображена только в том случае, если пользователь не имеет пароля, определенного в учетных данных входа Windows или если существует проблема с получением учетных данных из процедуры входа Windows.

ПРИМЕЧАНИЕ. Этот параметр недоступен, если поддержка предварительного подключения не была установлена во время установки программного обеспечения Intel PROSet/Wireless. Подробную информацию см. в разделе Установка и удаление функций единого входа (Single Sign On).

- Запрашивать имя пользователя и пароль. Используется для запроса имени пользователя и пароля перед вашим подключением к беспроводной сети. Имя пользователя и пароль должны быть сначала установлены администратором в сервере аутентификации.

- Использовать следующие имя пользователя и пароль. Выберите этот параметр для сохранения вашего имени и пароля для будущего использования с профилем аутентификации 802.1x.

- Имя пользователя. Имя пользователя должно соответствовать имени, которое предварительно занесено администратором в сервер аутентификации для аутентификации клиента. Имя пользователя зависит от регистра ввода. Это имя определяет идентификационную информацию предоставленную, аутентификатором с помощью аутентификационного протокола. Эта идентификационная информация пользователя безопасно передается в сервер только после установления защищенного канала.

- Домен. Имя домена, в котором находится сервер аутентификации. Имя сервера идентифицирует домен или один из двух поддоменов (например, zeelans.com, где сервер это blueberry.zeelans.com). ПРИМЕЧАНИЕ. Имя домена нужно получить у сетевого администратора.

- Пароль. Определяет пароль пользователя. Символы пароля отображаются в виде звездочек. Этот пароль должен соответствовать паролю, установленному в сервере аутентификации.

- Подтвердите пароль. Введите пароль пользователя еще раз.

- Щелкните OK для сохранения настроек и закрытия страницы.

Параметры Cisco Compatible Extensions

Параметры Cisco. Используется для включения или отключения управления радиообменом, режимом работы в смешанных сетях или быстрым роумингом (CCKM).

ПРИМЕЧАНИЕ. Использование функции Cisco Compatible Extensions автоматически включено для профилей CKIP, LEAP или EAP-FAST. Для того чтобы изменить настройки, выберите или отмените выбор параметров на этой странице.

- Разрешить быстрый роуминг. Отметьте параметр "Быстрый роуминг" для разрешения беспроводному адаптеру клиента выполнять быстрый защищенный роуминг. Когда беспроводная ЛС сконфигурирована для выполнения быстрого повторного подключения, клиент с активной поддержкой протоколов EAP-FAST, EAP-TLS, PEAP-GTC, PEAP-MSCHAPv2 или LEAP может перемещаться от одной точки доступа к другой без вмешательства главного сервера. Используя централизованное управление CCKM (Cisco Centralized Key Management), точка доступа, сконфигурированная для обеспечения работы беспроводной службы доменов (Wireless Domain Services - WDS), заменяет сервер RADIUS и аутентифицирует клиента без существенных задержек, которые возможны для голосовых или других, зависимых от времени приложений.

Включить параметры Cisco. Выберите эту функцию для включения функций Cisco Compatible Extensions для данного профиля беспроводного подключения.

- Включить поддержку управления радиообменом. Выберите эту функцию для обеспечения управления радиообменом беспроводным адаптером для режима Cisco infrastructure. Если программа Cisco Radio Management используется в сети "infrastructure", она конфигурирует параметры радиообмена, определяет уровень помех и фиктивные точки доступа. По умолчанию отмечено.

- Включить режим смешанной сети. Отметьте этот параметр для разрешения беспроводному адаптеру взаимодействовать со смешанными сетями. Беспроводная смешанная сеть (mixed cell) - это сеть, в которой одни устройства используют WEP-защиту, а другие нет. Для получения дополнительной информации см. раздел Режим смешанной сети. По умолчанию этот параметр не установлен.

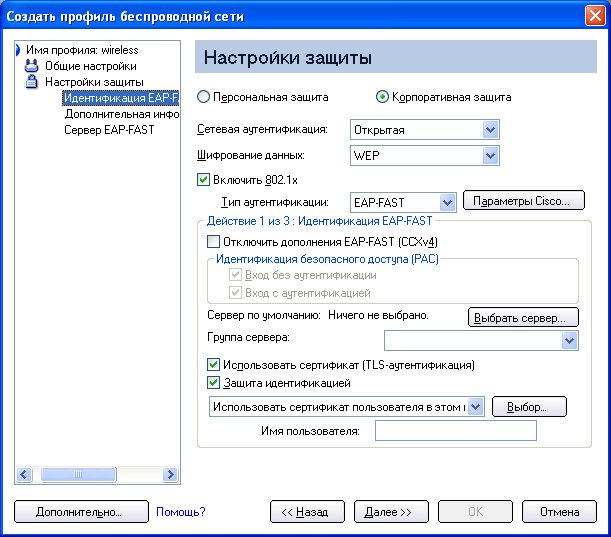

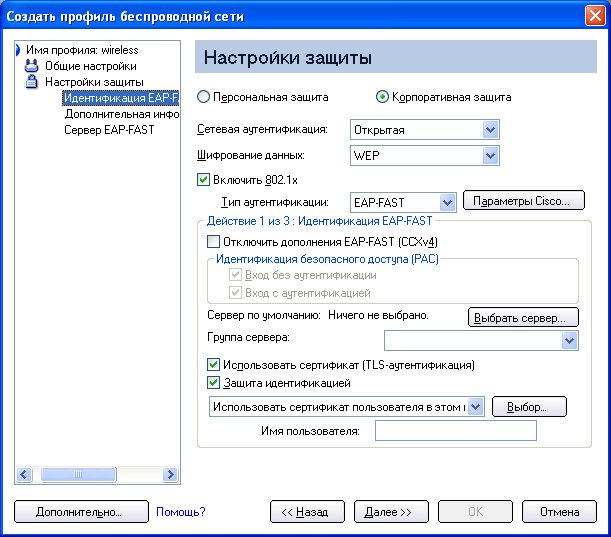

Настройка клиента с сетевой EAP-FAST-аутентификацией

В ПО Cisco Compatible Extensions версии 3 (CCXv3) компания Cisco добавила поддержку протокола EAP-FAST (Extensible Authentication Protocol-Flexible Authentication via Secure Tunneling), который использует идентификационную информацию защищенного доступа ключей (PAC) для установления аутентифицированного туннеля между клиентом и сервером.

Cisco Compatible Extensions версии 4 (CCXv4) совершенствует методы идентификации для усиления защиты и предоставляет новые средства для защиты, мобильности, качества обслуживания и сетевого управления.

Cisco Compatible Extensions версии 3 (CCXv3)

Для настройки клиента с EAP-FAST-аутентификацией и функциями Cisco Compatible Extensions версии 3 (CCXv3):

- Выберите параметр Профили в главном окне программы Intel PROSet/Wireless.

- На странице "Профили" щелкните Добавить для открытия страницы мастера создания беспроводных профилей "Общие настройки".

- Имя беспроводной сети (SSID). Введите идентификатор сети.

- Имя профиля. Введите описательное имя.

- Режим работы. Щелкните Сеть (Infrastructure).

- Нажмите Далее для открытия страницы "Настройки защиты".

- Щелкните Корпоративная защита.

- Сетевая аутентификация. Выберите WPA-Enterprise или WPA2-Enterprise.

- Шифрование данных. Выберите одно из следующих:

- TKIP обеспечивает функцию смешения содержимого ключа для каждого пакета, проверку целостности сообщений и механизм манипуляций с ключом.

- AES-CCMP (Advanced Encryption Standard - Counter CBC-MAC Protocol) - используется в качестве метода шифрования данных, когда необходима повышенная безопасность данных. Рекомендуется AES-CCMP.

- Включить 802.1x. Выбрано.

- Тип аутентификации. Выберите EAP-FAST для использования с этим подключением.

ПРИМЕЧАНИЕ. Если параметры CCXv4 приложения не были установлены вместе с пакетом администратора, для конфигурации будут доступны только настройки пользователя EAP-FAST. См. раздел Настройки EAP-FAST для получения подробной информации.

Действие 1 из 2. Идентификация EAP-FAST

- Выберите Отключить дополнения EAP-FAST (CCXv&4) для разрешения аутентификации в неаутентифицированном TLS-канале сервера (режим Unauthenticated-TLS-Server Provisioning).

- Нажмите кнопку Выбрать сервер для отображения любых неаутентифицированых ключей PAC, которые уже были использованы для входа и находятся в этом компьютере.

ПРИМЕЧАНИЕ. Если идентификационные учетные данные (PAC) верны, программа Intel(R) PROSet/Wireless не запрашивает пользователя подтвердить их. Если информация PAC недействительна, Intel PROSet/Wireless автоматически блокирует доступ. В программе просмотра событий появится сообщение состояния, которое может быть проверено администратором этого компьютера.

Для импорта ключа:

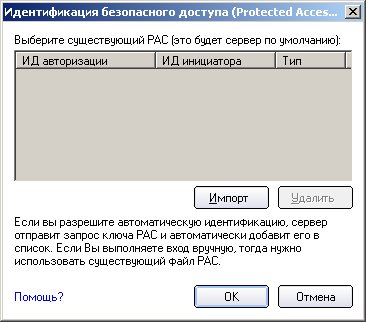

- Нажмите кнопку Выбрать сервер для открытия списка "Идентификация безопасного доступа (PAC)".

- Щелкните Импорт для импорта ключа PAC, который находится в этом компьютере.

- Выберите ключ PAC и нажмите Открытая.

- Введите пароль PAC (необязательно).

- Щелкните OK для закрытия страницы. Выбранный ключ PAC будет добавлен в список.

- Нажмите Далее для выбора метода получения идентификации или нажмите OK для сохранения настроек EAP-FAST и возврата в список профилей. Ключ PAC будет использоваться с этим профилем беспроводной сети.

Действие 2 из 2. Дополнительная информация EAP-FAST

Для аутентификации клиента в установленном туннеле клиентская станция отправляет имя пользователя и пароль для установления политики идентификации клиента.

- Нажмите Идентификационная информация пользователя для выбора метода запроса идентификационной информации:

- Использовать имя пользователя и пароль входа Windows. Учетные данные пользователя запрашиваются из информации пользователя процесса входа в Windows.

ПРИМЕЧАНИЕ. Этот параметр недоступен, если поддержка предварительного подключения не была установлена во время установки программного обеспечения Intel PROSet/Wireless. Подробную информацию см. в разделе Установка и удаление функций единого входа (Single Sign On).

- Запрашивать имя пользователя и пароль. Запрашивает имя пользователя и пароль перед вашим подключением к беспроводной сети. Имя пользователя и пароль должны быть сначала установлены администратором в сервере аутентификации.

- Использовать следующие имя пользователя и пароль. Имя пользователя и пароль должны быть сначала установлены администратором в сервере аутентификации.

- Имя пользователя. Это имя пользователя должно соответствовать имени, установленному в сервере аутентификации.

- Домен. Имя домена, в котором находится сервер аутентификации. Имя сервера идентифицирует домен или один из двух поддоменов (например, zeelans.com, где сервер это blueberry.zeelans.com). ПРИМЕЧАНИЕ. Имя домена получите у сетевого администратора.

- Пароль. Этот пароль должен соответствовать паролю, установленному в сервере аутентификации. Введенные символы пароля отображаются в виде звездочек.

- Подтвердите пароль. Введите пароль пользователя еще раз.

- Щелкните "OK" для сохранения настроек и закрытия страницы. Проверка сервера не требуется.

Cisco Compatible Extensions версии 4 (CCXv4)

Для настройки клиента с EAP-FAST-аутентификацией и функциями Cisco Compatible Extensions версии 4 (CCXv4):

- Выберите параметр Профили в главном окне программы Intel PROSet/Wireless.

- На странице "Профили" щелкните Добавить для открытия страницы мастера создания беспроводных профилей "Общие настройки".

- Имя беспроводной сети (SSID). Введите идентификатор сети.

- Имя профиля. Введите описательное имя.

- Режим работы. Щелкните Сеть (Infrastructure).

- Нажмите Далее для открытия страницы "Настройки защиты".

- Сетевая аутентификация. Выберите WPA-Enterprise или WPA2-Enterprise.

- Шифрование данных. Выберите одно из следующих:

- TKIP обеспечивает функцию смешения содержимого ключа для каждого пакета, проверку целостности сообщений и механизм манипуляций с ключом.

- AES-CCMP (Advanced Encryption Standard - Counter CBC-MAC Protocol) - используется в качестве метода шифрования данных, когда необходима повышенная безопасность данных. Рекомендуется AES-CCMP.

- Шифрование данных. Выберите AES-CCMP.

- Включить 802.1x. Выбрано.

- Тип аутентификации. Выберите EAP-FAST для использования с этим подключением.

Действие 1 из 3. Идентификация EAP-FAST

EAP-FAST с функцией CCXv4 поддерживает два режима аутентификации:

- Метод аутентификации в сервере: аутентификация в аутентифицированном туннеле сервера (TLS).

- Метод без аутентификации в сервере: аутентификация в неаутентифицированном туннеле сервера (TLS).