Tillbaka till Innehåll

Ställa in profilsäkerhet: Intel(R) PRO/Trådlös nätverksanslutning för 3945ABG Användarhandbok

Använd programmet Intel(R) PROSet för trådlösa anslutningar

Personlig säkerhet

Inställningar för personlig säkerhet

Ställa in datakryptering och autentisering

Företagssäkerhet

Inställningar för Företagssäkerhet

Använda programvaran Intel(R) PROSet för trådlösa anslutningar

Följande avsnitt beskriver hur du använder Intel(R) PROSet för trådlösa anslutningar för att installera de säkerhetsinställningar som behövs för ditt trådlösa kort. Se Personlig säkerhet.

Det innehåller också information om hur du konfigurerar avancerade säkerhetsinställningar för ditt trådlösa kort. Detta kräver information från en systemadministratör (företagsmiljö) eller avancerade säkerhetsinställningar på din åtkomstpunkt (för hemanvändare). Se Företagssäkerhet.

För allmän information om säkerhetsinställningar, se Säkerhet - översikt.

Personlig säkerhet

Använd Personlig säkerhet om du använder datorn hemma eller som liten verksamhet som kan använda en rad olika, enkla säkerhetsprocedurer för att skydda din trådlösa anslutning. Markera alternativ i listan med säkerhetsinställningar som inte kräver omfattande infrastrukturinställningar för ditt trådlösa nätverk. Det behövs ingen RADIUS- eller AAA-server.

- Läs informationen i Ställa in datakryptering och autentisering om du vill lära dig mer om olika säkerhetstyper.

- Om du vill lägga till eller ändra de säkerhetsinställningar som behövs, klicka på Säkerhetsinställningar för information om hur du anger säkerhet för det markerade trådlösa nätverket.

- Se Profilhantering för en beskrivning om hur du använder Profilguiden.

- Se Säkerhet - översikt för mer information om olika säkerhetsalternativ för trådlösa nätverk.

- Om du vill verifiera säkerhetsinställningarna markerar du ett trådlöst nätverk i listan Trådlösa nätverk. Klicka på Information för att gå igenom läge, autentiseringsnivå och datakryptering.

- Se Företagssäkerhet för hur du anger autentiseringssäkerhet för 802.1x.

Inställningar för Personlig säkerhet

Beskrivning av inställningar för Personlig säkerhet

Namn |

Inställning |

Personlig säkerhet |

Markera om du vill öppna inställningarna för Personlig säkerhet. Vilka säkerhetsinställningar som finns tillgängliga beror på vilket läge som markerats i Profilguiden: Enhet-till-enhet-nätverk (ad hoc) eller Nätverk (Infrastruktur). |

Datakryptering |

Om du konfigurerar en profil för enhet-till-enhet-nätverk (ad hoc), markera

Om du konfigurerar en profil för ett Infrastruktur-nätverk, markera:

|

Ingen WEP CKIP TKIP AES-CCMP

Avancerat |

Markera om du vill visa Avancerade inställningar för att konfigurera följande alternativ:

|

Bakåt |

Visar föregående sida i profilguiden. |

OK |

Stänger Profilguiden och sparar profilen. |

Avbryt |

Stänger Profilguiden och sparar inte eventuella ändringar som gjorts. |

Hjälp? |

Ger hjälpinformation för den aktuella sidan. |

Ställa in datakryptering och autentisering

I ett trådlöst hemnätverk kan du använda en rad olika enkla säkerhetsprocedurer för att skydda din trådlösa anslutning. Dessa inkluderar:

- Aktivera Wi-Fi Protected Access (WPA)

- Ändra ditt lösenord

- Ändra nätverksnamnet (SSID)

Wi-Fi Protected Access-kryptering (WPA) tillhandahåller skydd för dina data i nätverket. WPA använder en krypteringsnyckel som kallas för en PSK (Pre-Shared Key) för att kryptera data före överföringen. Ange samma lösenord i alla datorer och åtkomstpunkter i ditt hemnätverk eller nätverket för liten verksamhet. Det är bara enheter som använder samma krypteringsnyckel som kan komma åt nätverket eller dekryptera de krypterade data som överförts av andra datorer. Lösenordet initierar automatiskt TKIP (Temporal Key Integrity Protocol) för datakrypteringsprocessen.

Nätverksnycklar

WEP-krypteringen tillhandahåller två säkerhetsnivåer:

- 64-bitarsnyckel (kallas ibland för 40-bitars)

- 128-bitarsnyckel (kallas även för 104-bitars)

För förbättrad säkerhet använder du en 128-bitarsnyckel. Om du använder kryptering måste alla trådlösa enheter i det trådlösa nätverket använda samma krypteringsnycklar.

Du kan skapa nyckeln själv och ange nyckellängden (64- eller 128-bitars) och nyckelindex (den plats där en specifik nyckel lagras). Ju större nyckellängden är ju säkrare är nyckeln.

Nyckellängd: 64-bitars

Lösenordsmening (64 bitar): Ange fem (5) alfanumeriska tecken, 0-9, a-z eller A-Z.

Hexnyckel (64 bitar): Ange 10 hexadecimala tecken, 0-9, A-F.

Nyckellängd: 128-bitars

Lösenordsmening (128 bitar): Ange 13 alfanumeriska tecken, 0-9, a-z eller A-Z.

Hexnyckel (128-bitars): Ange 26 hexadecimala tecken, 0-9, A-F.

Under 802.11 kan en trådlös station konfigureras med upp till fyra nycklar (nyckelindexvärdena är 1, 2, 3 och 4). När en åtkomstpunkt eller en trådlös station överför ett krypterat meddelande som använder en nyckel som förvaras i ett specifikt nyckelindex anger det överförda meddelandet det nyckelindex som användes för att kryptera meddelandetexten. Den mottagande åtkomstpunkten eller trådlösa stationen kan sedan hämta nyckeln som förvaras i nyckelindex och använda den för att avkoda den krypterade meddelandetexten.

Personlig säkerhet: Konfigurera profiler för enhet-till-enhet-nätverk (ad hoc)

Ställa in klient med öppen autentisering och utan (ingen) datakryptering

I enhet-till-enhet-läge, som även kallas ad hoc-läge, skickar trådlösa datorer information direkt till andra trådlösa datorer. Du kan använda ad hoc-läge om du vill nätverksansluta flera datorer hemma eller på mindre kontor, eller om du vill skapa ett tillfälligt trådlöst nätverk för ett möte.

I huvudfönstret i Intel(R)PROSet för trådlösa anslutningar markerar du en av följande metoder att ansluta till ett enhet-till-enhet-nätverk:

- Dubbelklicka på ett ad hoc-nätverk i listan med trådlösa nätverk

- Markera ett nätverk i listan Trådlösa nätverk. Klicka på Anslut. Programmet Intel PROSet för trådlösa anslutningar identifierar automatiskt säkerhetsinställningarna för det trådlösa kortet.

- Skapa en profil för enhet-till-enhet-nätverk (ad hoc) enligt beskrivningen nedan.

OBS! Enhet-till-enhet-nätverk (ad hoc) identifieras med en bild av en anteckningsbok ( ) i listan med trådlösa nätverk och profillistan.

) i listan med trådlösa nätverk och profillistan.

Skapa en profil för en trådlös nätverksanslutning utan kryptering så här:

- Klicka på Profiler i huvudfönstret för Intel PROSet för trådlösa anslutningar.

- På sidan Profil klickar du på Lägg till för att öppna Allmänna inställningar i Skapa trådlös profil.

- Profilnamn: Ange ett beskrivande profilnamn.

- Namn på trådlöst nätverk (SSID): Ange nätverksidentifieraren.

- Läge: Klicka på Enhet-till-enhet (ad hoc).

- Klicka på Nästa.

- Klicka på Personlig säkerhet för att öppna Säkerhetsinställningar.

- Datakryptering: Standardinställningen är Ingen, vilket indikerar att det inte finns någon säkerhet i detta trådlösa nätverk.

- Klicka på OK. Profilen läggs till i profillistan och ansluter till det trådlösa nätverket.

Ställa in klient med WEP 64-bitars eller WEP 128-bitars datakryptering

När WEP-datakryptering är aktiverad används en nätverksnyckel eller ett lösenord för krypteringen.

Du måste ange nyckeln och ange längden (64- eller 128-bitars) och nyckelindex (den plats där en specifik nyckel lagras). Ju mer komplex nyckeln är (en blandning med bokstäver och siffror) ju säkrare är nyckeln.

Lägga till en nätverksnyckel i en enhet-till-enhet-nätverksanslutning:

- I huvudfönstret i Intel PROSet för trådlösa anslutningar, dubbelklicka på ett enhet-till-enhet-nätverk (ad hoc) i listan med trådlösa nätverk. Du kan också markera nätverket och klicka på Anslut.

När du är ansluten läggs en profil till i profillistan.

OBS! Enhet-till-enhet-nätverk (ad hoc) identifieras med en bild av en anteckningsbok ( ) i listan med trådlösa nätverk och profillistan.

) i listan med trådlösa nätverk och profillistan.

- Klicka på Profiler för att visa profillistan. Markera det nätverk du skapade en anslutning till i steg 1.

- Klicka på Egenskaper för att öppna Allmänna inställningar i Egenskaper för trådlös profil. Profilnamnet och namnet på det trådlösa nätverket (SSID) visas. Enhet-till-enhet (ad hoc) ska markeras som läge.

- Klicka på Nästa för att öppna Säkerhetsinställningar.

- Klicka på Personlig säkerhet.

- Säkerhetsinställningar: Standardinställningen är Ingen, vilket indikerar att det inte finns någon säkerhet i detta trådlösa nätverk.

Lägg till lösenord eller nätverksnyckel så här:

- Säkerhetsinställningar: Markera antingen WEP 64-bitars eller WEP 128-bitars för att konfigurera WEP-datakryptering med 64- eller 128-bitarsnyckel.

När WEP-kryptering är aktiverad på en enhet används WEP-nyckeln för att bekräfta åtkomst till nätverket. Om den trådlösa enheten inte har korrekt WEP-nyckel gäller att enheten inte kan överföra data, även om autentiseringen lyckades.

- Lösenord: Ange Lösenord för trådlös säkerhet (krypteringsnyckel).

- Lösenordsmening (64 bitar): Ange fem (5) alfanumeriska tecken, 0-9, a-z eller A-Z.

- WEP-nyckel (64-bitars): Ange 10 hexadecimala tecken, 0-9, A-F.

- Lösenordsmening (128 bitar): Ange 13 alfanumeriska tecken, 0-9, a-z eller A-Z.

- WEP-nyckel (128-bitars): Ange 26 hexadecimala tecken, 0-9, A-F.

- Nyckelindex: Upp till fyra lösenord kan anges genom att ändra nyckelindex.

- Lägg till mer än ett lösenord så här:

- Markera nyckelindexnumret: 1, 2, 3 eller 4.

- Ange Lösenord för trådlös säkerhet.

- Markera ytterligare nyckelindexnummer:

- Ange ytterligare ett Lösenord för trådlös säkerhet.

- Klicka på OK för att gå tillbaka till profillistan.

Personlig säkerhet: Konfigurera profiler för infrastrukturnätverk

Ett infrastrukturnätverk består av en eller flera åtkomstpunkter och en eller flera datorer med trådlösa kort installerade. Varje åtkomstpunkt måste ha en kabelanslutning till ett trådlöst nätverk. För hemanvändare är detta vanligtvis bredband eller kabelnätverk.

Ställa in klient utan (ingen) datakryptering

På huvudsidan i Intel(R)PROSet för trådlösa anslutningar markerar du en av följande metoder för att ansluta till ett infrastrukturnätverk:

Ställa in klient med WEP 64-bitars eller WEP 128-bitars datakryptering

När WEP-datakryptering är aktiverad används en nätverksnyckel eller ett lösenord för krypteringen.

En nätverksnyckel tillhandahålls åt dig automatiskt (den kan t ex tillhandahållas av tillverkaren av ditt trådlösa nätverkskort eller du kan skriva den själv och ange nyckellängden (64- eller 128-bitars), nyckelformatet (ASCII-tecken eller hexadecimala siffror) och nyckelindex (den plats som en specifik nyckel lagras i). Ju större nyckellängden är ju säkrare är nyckeln.

Lägg till en nätverksnyckel för en anslutning med infrastrukturnätverk så här:

- I huvudfönstret i Intel PROSet för trådlösa anslutningar dubbelklickar du på ett infrastrukturnätverk i listan med trådlösa nätverk. Du kan också markera nätverket och klicka på Anslut.

OBS! Infrastrukturnätverk identifieras med en bild av en åtkomstpunkt ( ) i listan med trådlösa nätverk och profillistan.

) i listan med trådlösa nätverk och profillistan.

- Klicka på Profiler för att visa profillistan.

- Klicka på Egenskaper för att öppna Allmänna inställningar i Egenskaper för trådlös profil. Profilnamnet och namnet på det trådlösa nätverket (SSID) visas. Nätverk (Infrastruktur) ska markeras som Läge.

- Klicka på Nästa för att öppna Säkerhetsinställningar.

- Säkerhetsinställningar: Standardinställningen är Ingen, vilket indikerar att det inte finns någon säkerhet i detta trådlösa nätverk.

Lägg till lösenord eller nätverksnyckel så här:

- Säkerhetsinställningar: Markera antingen WEP 64-bitars eller WEP 128-bitars för att konfigurera WEP-datakryptering med 64- eller 128-bitarsnyckel.

När WEP-kryptering är aktiverad på en åtkomstpunkt används WEP-nyckeln för att bekräfta åtkomst till nätverket. Om den trådlösa enheten inte har den korrekta WEP-nyckeln, även om autentiseringen lyckas, kan inte enheten överföra data genom åtkomstpunkten eller avkryptera data som mottagits från åtkomstpunkten.

- Lösenord: Ange Lösenord för trådlös säkerhet (lösenordsmening) eller Krypteringsnyckel (WEP-nyckel).

- Lösenordsmening (64 bitar): Ange fem (5) alfanumeriska tecken, 0-9, a-z eller A-Z.

- WEP-nyckel (64-bitars): Ange 10 hexadecimala tecken, 0-9, A-F.

- Lösenordsmening (128 bitar): Ange 13 alfanumeriska tecken, 0-9, a-z eller A-Z.

- WEP-nyckel (128-bitars): Ange 26 hexadecimala tecken, 0-9, A-F.

- Nyckelindex: Ändra nyckelindex för att ange upp till fyra lösenord.

Lägg till mer än ett lösenord så här:

- Markera nyckelindexnumret: 1, 2, 3 eller 4.

- Ange Lösenord för trådlös säkerhet.

- Markera ytterligare nyckelindexnummer:

- Ange ytterligare ett Lösenord för trådlös säkerhet.

- Klicka på OK för att gå tillbaka till profillistan.

Ställa in klient med säkerhetsinställningarna WPA-Personligt (TKIP) eller WPA2-Personligt (TKIP)

WPA Personligt läge kräver manuell konfiguration av en PSK (Pre-Shared Key) på åtkomstpunkterna och klienterna. Denna PSK autentiserar användare med lösenord eller identifierande kod, på både klientstationen och åtkomstpunkten. Det behövs ingen autentiseringsserver. WPA Personligt läge är avsett för hemmiljöer och mindre kontor.

WPA2 är den andra generationen WPA-säkerhet som förser trådlösa användare (både företag och konsumenter) med en hög tillitsnivå att endast auktoriserade användare kan nå sina trådlösa nätverk. WPA2 tillhandahåller en stark krypteringsmekanism via AES (Advanced Encryption Standard), som är ett krav för vissa företagsanvändare och användare från den offentliga sektorn.

Konfigurera en profil med nätverksautentiseringen WPA-Personligt och datakrypteringen TKIP så här:

- I huvudfönstret i Intel PROSet för trådlösa anslutningar dubbelklickar du på ett infrastrukturnätverk i listan med trådlösa nätverk. Du kan också markera nätverket och klicka på Anslut.

OBS! Infrastrukturnätverk identifieras med en bild av en åtkomstpunkt ( ) i listan med trådlösa nätverk och profillistan.

) i listan med trådlösa nätverk och profillistan.

- Klicka på Profiler för att visa profillistan.

- Klicka på Egenskaper för att öppna Allmänna inställningar i Egenskaper för trådlös profil. Profilnamnet och namnet på det trådlösa nätverket (SSID) visas. Nätverk (Infrastruktur) ska markeras som Läge.

- Klicka på Nästa för att öppna Säkerhetsinställningar.

- Säkerhetsinställningar: Markera WPA-Personligt (TKIP) för att tillhandahålla säkerhet för ett mindre kontor eller hemanvändare. Det används då ett lösenord som kallas för en PSK-nyckel (Pre-Shared Key). Ju längre lösenord ju starkare säkerhet i det trådlösa nätverket.

Om din trådlösa åtkomstpunkt eller router stödjer WPA2-Personligt bör du sedan aktivera den vid åtkomstpunkten och ange ett långt och starkt lösenord. Ju längre lösenord ju starkare säkerhet i det trådlösa nätverket. Samma lösenord som anges i åtkomstpunkten måste användas på den här datorn och alla andra trådlösa enheter som ska användas i det trådlösa nätverket.

OBS! WPA-Personligt och WPA2-Personligt kan inte fungera ihop.

- Lösenord för trådlös säkerhet (krypteringsnyckel): Skriv en textfras bestående av mellan 8 och 63 tecken. Verifiera att nätverksnyckeln stämmer överens med lösenordet i den trådlösa åtkomstpunkten.

- Klicka på OK för att gå tillbaka till profillistan.

Ställa in klient med säkerhetsinställningarna WPA-Personligt (TKIP) eller WPA2-Personligt (TKIP)

WPA (Wi-Fi Protected Access) innebär avsevärt förbättrad säkerhet med ökat dataskydd och åtkomstkontroll för trådlösa nätverk. WPA-läget påtvingar 802.1x-autentisering och nyckelutbyte och fungerar enbart med dynamiska krypteringsnycklar. För hemanvändare eller mindre kontor använder WPA-Personligt antingen AES-CCMP (Advanced Encryption Standard - Counter CBC-MAC Protocol) eller TKIP (Temporal Key Integrity Protocol).

Konfigurera en profil med nätverksautentiseringen WPA2-Personligt och datakrypteringen AES-CCMP så här:

- På sidan Profil markerar du en profil.

- Klicka på Egenskaper för att öppna Allmänna inställningar i Egenskaper för trådlös profil. Profilnamnet och namnet på det trådlösa nätverket (SSID) visas. Nätverk (Infrastruktur) ska markeras som Läge.

- Klicka på Nästa. Sidan Säkerhetsinställningar öppnas.

- Säkerhetsinställningar: Markera WPA-Personligt (AES-CCMP) för att tillhandahålla denna säkerhetsnivå i ett litet nätverk eller i hemmiljö. Det använder ett lösenord, en PSK-nyckel (Pre-Shared Key) Ju längre lösenord ju starkare säkerhet i det trådlösa nätverket.

AES-CCMP (Advanced Encryption Standard - Counter CBC-MAC Protocol) är den nya metoden för sekretesskydd för trådlösa överföringar som anges i IEEE 802.11i-standarden. AES-CCMP är en starkare krypteringsmetod än TKIP. Välj AES-CCMP som datakrypteringsmetod när det är viktigt med starkt dataskydd.

Om din trådlösa åtkomstpunkt eller router stödjer WPA2-Personligt bör du sedan aktivera den vid åtkomstpunkten och ange ett långt och starkt lösenord. Samma lösenord som anges för åtkomstpunkten måste användas på den här datorn och alla andra trådlösa enheter som ska användas i det trådlösa nätverket.

OBS! WPA-Personligt och WPA2-Personligt kan inte fungera ihop.

Datorns operativsystem kanske inte kan använda vissa säkerhetslösningar. Du kan kräva ytterligare programvara eller maskinvara, såväl som stöd för trådlös LAN-infrastrukturnätverk. Kontakta din datortillverkare för information.

Ange lösenord:

- Lösenord för trådlös säkerhet (krypteringsnyckel). Ange textfras (längden är mellan 8 och 63 tecken). Verifiera att nätverksnyckeln stämmer överens med nyckeln för trådlös åtkomstpunkt.

- Klicka på OK för att gå tillbaka till profillistan.

Tillbaka till början

Tillbaka till Innehåll

Företagssäkerhet

Från sidan Säkerhetsinställningar kan du ange de säkerhetsinställningar som behövs för det markerade, trådlösa nätverket.

Använd Företagssäkerhet om din nätverksmiljö behöver 802.1x-autentisering.

Inställningar för Företagssäkerhet

Beskrivning av inställningar för Företagssäkerhet

Namn |

Inställning |

Företagssäkerhet |

Välj om du vill öppna inställningarna för Företagssäkerhet. Vilka säkerhetsinställningar som finns tillgängliga beror på vilket läge som markerats: Enhet-till-enhet-nätverk (ad hoc) eller Nätverk (Infrastruktur). |

Nätverksautentisering |

Om du konfigurerar en profil för ett nätverk av typ Enhet-till-enhet (ad hoc) är standard Öppen autentisering.

Om du konfigurerar en profil för Infrastruktur, markera:

|

Datakryptering |

|

Aktivera 802.1x (autentiseringstyp) |

Klicka för att öppna följande 802.11x-autentiseringstyper:

|

Cisco-alternativ |

Klicka för att visa Cisco Compatible Extensions.

OBS! Cisco Compatible Extensions aktiveras automatiskt för CKIP- och LEAP-profiler. |

Avancerat-knappen |

Markera om du vill visa Avancerade inställningar för att konfigurera följande alternativ:

|

Bakåt |

Visar föregående sida i profilguiden. |

Nästa |

Visar nästa sida i profilguiden. Om ingen mer säkerhetsinformation behövs visas nästa sida. |

OK |

Stänger Profilguiden och sparar profilen. |

Avbryt |

Stänger Profilguiden och sparar inte eventuella ändringar som gjorts. |

Hjälp? |

Ger hjälpinformation för den aktuella sidan. |

Företagssäkerhet: Konfigurera profiler för enhet-till-enhet-nätverk (ad hoc)

Ställa in klient med öppen nätverksautentisering och utan (ingen) datakryptering

När du använder Öppen autentisering kan valfri trådlös station begära autentisering. Stationen som behöver autentisera med en annan trådlös station skickar en autentiseringshanteringsram som innehåller identiteten för sändningsstationen. Den mottagande stationen beviljar alla autentiseringsbegäran. Öppen autentisering ger valfri enhet nätverksåtkomst. Om ingen kryptering är aktiverad i nätverket kan valfri enhet som känner till SSID få åtkomst till nätverket.

I enhet-till-enhet-läge (ad hoc), skickar trådlösa datorer information direkt till andra trådlösa datorer. Du kan använda ad hoc-läge om du vill nätverksansluta flera datorer hemma eller på mindre kontor, eller om du vill skapa ett tillfälligt trådlöst nätverk för ett möte.

- I huvudfönstret i Intel(R)PROSet för trådlösa anslutningar markerar du en av följande metoder att ansluta till ett enhet-till-enhet-nätverk:

- Dubbelklicka på ett enhet-till-enhet-nätverk (ad hoc) i listan med trådlösa nätverk.

- Markera ett enhet-till-enhet-nätverk (ad hoc) i listan med trådlösa nätverk. Klicka på Anslut. Programmet Intel PROSet för trådlösa anslutningar identifierar automatiskt säkerhetsinställningarna för det trådlösa kortet.

OBS! Enhet-till-enhet-nätverk (ad hoc) identifieras med en bild av en anteckningsbok ( ) i listan med trådlösa nätverk och profillistan.

) i listan med trådlösa nätverk och profillistan.

Skapa en profil för en trådlös nätverksanslutning utan kryptering så här:

- Klicka på Profiler i huvudfönstret för Intel PROSet för trådlösa anslutningar.

- På sidan Profil, klicka på Lägg till för att öppna

Allmänna inställningar i guiden Skapa trådlös

Profil Allmänna inställningar.

- Namn på trådlöst nätverk (SSID): Ange nätverksidentifieraren.

- Profilnamn: Ange ett beskrivande profilnamn.

- Läge: Klicka på Enhet-till-enhet (ad hoc).

- Klicka på Nästa.

- Klicka på Företagssäkerhet för att öppna Säkerhetsinställningar.

- Nätverksautentisering: Öppen (markerat).

När du använder Öppen autentisering kan valfri trådlös station begära autentisering. Stationen som behöver autentisera med en annan trådlös station skickar en autentiseringshanteringsram som innehåller identiteten för sändningsstationen. Den mottagande stationen beviljar alla autentiseringsbegäran. Öppen autentisering ger valfri enhet nätverksåtkomst. Om ingen kryptering är aktiverad i nätverket kan valfri enhet som känner till SSID få åtkomst till nätverket. Enhet-till-enhet-nätverk (ad hoc) fungerar alltid med Öppen autentisering.

- Datakryptering: Ingen är standardvärdet.

- Klicka på OK. Profilen läggs till i profillistan och ansluter till det trådlösa nätverket.

Ställa in klient med öppen nätverksautentisering och WEP-datakryptering

I huvudfönstret i Intel PROSet för trådlösa anslutningar markerar du en av följande metoder för att ansluta till ett enhet-till-enhet-nätverk:

- Dubbelklicka på ett enhet-till-enhet-nätverk (ad hoc) i listan med trådlösa nätverk.

- Markera ett enhet-till-enhet-nätverk (ad hoc) i listan med trådlösa nätverk. Klicka på Anslut. Programmet Intel PROSet för trådlösa anslutningar identifierar automatiskt säkerhetsinställningarna för det trådlösa kortet.

OBS! Enhet-till-enhet-nätverk (ad hoc) identifieras med en bild av en anteckningsbok ( ) i listan med trådlösa nätverk och profillistan.

) i listan med trådlösa nätverk och profillistan.

- Om datakryptering är ett krav kan du välja WEP. Du ombeds att antingen välja en krypteringsnivå som är 64-bitars eller 128-bitars, ett säkerhetslösenord (en krypteringsnyckel) och ett nyckelindex. Dessa värden måste överensstämma med de olika enheterna i ditt enhet-till-enhet-nätverk (ad hoc) för annars överförs inga data.

OBS! Om du behöver redigera eller ändra inställningarna för det trådlösa nätverket, se Profilhantering för mer information.

Skapa en profil för en trådlös nätverksanslutning med WEP-kryptering så här:

- Klicka på Profiler i huvudfönstret för Intel PROSet för trådlösa anslutningar.

- På sidan Profil, klicka på Lägg till för att öppna

Allmänna inställningar i guiden Skapa trådlös

profil.

- Namn på trådlöst nätverk (SSID): Ange nätverksidentifieraren.

- Profilnamn: Ange ett beskrivande profilnamn.

- Läge: Klicka på Enhet-till-enhet (ad hoc).

- Klicka på Nästa.

- Klicka på Företagssäkerhet för att öppna Säkerhetsinställningar.

- Nätverksautentisering: Öppen är markerat (standardinställning). Ad hoc-nätverk använder endast Öppen autentisering.

- Datakryptering: Markera WEP. WEP-datakryptering kan konfigureras med 64- eller 128-bitarsnyckel. Om den trådlösa enheten inte har korrekt WEP-nyckel, kan enheten inte överföra eller dekryptera data.

- Krypteringsnivå: Markera 64- eller 128-bitars.

- Lösenord för trådlös säkerhet (krypteringsnyckel): Ange lösenordet (WEP-nyckeln) för det trådlösa nätverket. Lösenordet är samma värde som det som används av den trådlösa åtkomstpunkten eller routern. Kontakta administratören för detta lösenord.

- Lösenordsmening (64 bitar): Ange fem (5) alfanumeriska tecken, 0-9, a-z eller A-Z.

- Hexnyckel (64 bitar): Ange 10 hexadecimala tecken, 0-9, A-F.

- Lösenordsmening (128 bitar): Ange 13 alfanumeriska tecken, 0-9, a-z eller A-Z.

- Hexnyckel (128 bitar): Ange 26 hexadecimala tecken, 0-9, A-F.

- Nyckelindex: Välj 1, 2, 3 eller 4. Du kan ange upp till fyra lösenord genom att ändra nyckelindex.

Ändra säkerhetsinställningarna så här:

- Klicka på Profiler i huvudfönstret för Intel PROSet för trådlösa anslutningar. Det nätverk som du just skapat en anslutning till finns i profillistan.

- Markera det trådlösa nätverket.

- Klicka på Egenskaper för att öppna Allmänna inställningar i Egenskaper för trådlös profil. Namn på trådlöst nätverk (SSID) och Profilnamn är redan definierade. Enhet-till-enhet (ad hoc) markeras som läge.

- Klicka på Nästa för att öppna Säkerhetsinställningar.

- Klicka på Företagssäkerhet.

- Nätverksautentisering: Öppen är standardvärdet. Ingen autentisering används.

- Datakryptering: WEP är markerat. Du kan ändra WEP-nyckeln, nyckelindex eller krypteringsnivån.

- När du är klar med dina ändringar klickar du på OK för att gå tillbaka till profillistan.

Företagssäkerhet: Konfigurera profiler för infrastrukturnätverk

Ett infrastrukturnätverk består av en eller flera åtkomstpunkter och en eller flera datorer med trådlösa kort installerade. Varje åtkomstpunkt måste ha en kabelanslutning till ett trådlöst nätverk.

Ställa in klient utan (med ingen) autentisering eller datakryptering (ingen)

På huvudsidan i Intel(R)PROSet för trådlösa anslutningar markerar du en av följande metoder att ansluta till ett infrastrukturnätverk:

- Dubbelklicka på ett infrastrukturnätverk i listan med trådlösa nätverk.

- Markera ett infrastrukturnätverk i listan med trådlösa nätverk. Klicka på Anslut. Programmet Intel PROSet för trådlösa anslutningar identifierar automatiskt säkerhetsinställningarna för det trådlösa kortet.

Om det inte krävs någon autentisering ansluter nätverket utan att instruera dig att ange inloggningsreferenser. Alla trådlösa enheter med korrekt nätverksnamn(SSID) kan associera med andra enheter i nätverket.

Skapa en profil för en trådlös nätverksanslutning utan kryptering så här:

- Klicka på Profiler i huvudfönstret för Intel PROSet för trådlösa anslutningar.

- På sidan Profil klickar du på Lägg till för att öppna Allmänna inställningar i Skapa trådlös profil.

- Profilnamn: Ange ett beskrivande profilnamn.

- Namn på trådlöst nätverk (SSID): Ange nätverksidentifieraren.

- Läge: Klicka på Nätverk (infrastruktur).

- Klicka på Nästa.

- Klicka på Företagssäkerhet för att öppna Säkerhetsinställningar.

- Nätverksautentisering: Öppen (markerat).

Med öppen autentisering kan en trådlös enhet komma åt nätverket utan 802.11-autentisering. Om ingen kryptering är aktiverad på nätverket kan valfri trådlös enhet med korrekt nätverksnamn (SSID) associeras med en åtkomstpunkt och få åtkomst till nätverket.

- Datakryptering: Ingen är standardvärdet.

- Klicka på OK. Profilen läggs till i profillistan och ansluter till det trådlösa nätverket.

Ställa in klient med delad nätverksautentisering

När du använder autentiseringen delad nyckel antas det att varje trådlös station har mottagit en hemlig delad nyckel över en säker kanal som är oberoende från 802.11-kommunikationskanalen för det trådlösa nätverket. Autentiseringen Delad nyckel kräver att klienten konfigurerar en statisk WEP- eller CKIP-nyckel. Klientåtkomst beviljas endast om den godkänns i en frågebaserad autentisering. CKIP tillhandahåller starkare datakryptering än WEP, men inte alla operativsystem och åtkomstpunkter stödjer det.

OBS! Även om delad nyckel kan verka vara det bättre alternativet för en högre säkerhetsnivå, skapas en känd svaghet av den klara textöverföringen för utmaningssträngen till klienten. När en inkräktare hittar utmaningssträngen går det lätt att ta isär den delade autentiseringsnyckeln. Därför är öppen autentisering faktiskt, även om den inte är intuitiv, mer säker.

Skapa en profil med delad autentisering så här:

- Klicka på Profiler i huvudfönstret för Intel PROSet för trådlösa anslutningar.

- På sidan Profil klickar du på Lägg till för att öppna Allmänna inställningar i Skapa trådlös profil.

- Profilnamn: Ange ett beskrivande profilnamn.

- Namn på trådlöst nätverk (SSID): Ange nätverksidentifieraren.

- Läge: Klicka på Nätverk (infrastruktur).

- Klicka på Nästa för att öppna Säkerhetsinställningar.

- Klicka på Företagssäkerhet.

- Nätverksautentisering: Markera Delad. Delad autentisering utförs med en förkonfigurerad WEP-nyckel.

- Datakryptering: Markera Ingen, WEP (64- eller 128-bitars), eller CKIP (64- eller 128-bitars).

- Aktivera 802.1x: Inaktiverat.

- Krypteringsnivå: 64- eller 128-bitars: När du växlar mellan 64-bitars- och 128-bitarskryptering raderas de tidigare inställningarna ut och en ny nyckel måste anges.

- Nyckelindex: Välj 1, 2, 3 eller 4. Ändra nyckelindex för att ange upp till fyra lösenord.

- Lösenord för trådlös säkerhet (krypteringsnyckel): Ange lösenordet (WEP-krypteringsnyckeln) för det trådlösa nätverket. Detta lösenord är samma värde som det som används av den trådlösa åtkomstpunkten eller routern. Kontakta administratören för detta lösenord.

- Lösenordsmening (64 bitar): Ange fem (5) alfanumeriska tecken, 0-9, a-z eller A-Z.

- Hexnyckel (64 bitar): Ange 10 hexadecimala tecken, 0-9, A-F.

- Lösenordsmening (128 bitar): Ange 13 alfanumeriska tecken, 0-9, a-z eller A-Z.

- Hexnyckel (128 bitar): Ange 26 hexadecimala tecken, 0-9, A-F.

Ställa in klient med nätverksautentiseringen WPA-Personligt eller WPA2-Personligt

WPA (Wi-Fi Protected Access) innebär avsevärt förbättrad säkerhet med ökat dataskydd och åtkomstkontroll för trådlösa nätverk. WPA påtvingar nyckelutbyte och fungerar enbart med dynamiska krypteringsnycklar. Om en trådlös åtkomstpunkt eller router stödjer WPA-Personligt och WPA2-Personligt ska du aktivera den vid åtkomstpunkten och ange ett långt och starkt lösenord. För personliga nätverk eller nätverk i hemmet

utan RADIUS- eller AAA-server, använd WPA-Personligt (Wi-Fi Protected Access Personal).

- WPA-Personligt: En trådlös säkerhetsmetod som tillhandahåller starkt dataskydd och förhindrar ej auktoriserad nätverksåtkomst för små nätverk. Det använder TKIP-kryptering (Temporal Key Integrity Protocol) eller AES-CCMP och skyddar mot oauktoriserad nätverksåtkomst genom att använda en PSK (Pre-Shared Key).

- WPA2-Personligt: En uppföljningsmetod till WPA för trådlös säkerhet som tillhandahåller starkare dataskydd och förhindrar ej auktoriserad nätverksåtkomst för små nätverk.

OBS! WPA-Personligt eller WPA2-Personligt kan inte fungera ihop.

Vissa säkerhetslösningar kanske inte stöds av din dators operativsystem och kan kräva ytterligare programvara eller maskinvara såväl som infrastrukturstöd för trådlöst LAN. Tala med datortillverkaren för information.

Lägg till en profil med nätverksautentiseringen WPA-Personligt eller WPA2-Personligt så här:

- Klicka på Profiler i huvudfönstret för Intel PROSet för trådlösa anslutningar.

- På sidan Profil klickar du på Lägg till för att öppna Allmänna inställningar i Profilguiden.

- Profilnamn: Ange ett beskrivande profilnamn.

- Namn på trådlöst nätverk (SSID): Ange nätverksidentifieraren.

- Läge: Klicka på Nätverk (infrastruktur).

- Klicka på Nästa för att öppna Säkerhetsinställningar.

- Klicka på Företagssäkerhet.

- Nätverksautentisering: Markera WPA-Personligt eller WPA2-Personligt Se Säkerhet - översikt.

- Datakryptering: Markera ett av följande:

- TKIP tillhandahåller blandning med per-paket-nyckel, en meddelandeintegritetskontroll och en mekanism för nya nycklar.

- AES-CCMP (Advanced Encryption Standard - Counter CBC-MAC Protocol) används som datakrypteringsmetod när det är viktigt med starkt dataskydd.

- Lösenord: Ange textfras bestående av mellan 8 och 63 tecken. Ju längre lösenord ju starkare säkerhet i det trådlösa nätverket. Samma lösenord som anges för en åtkomstpunkt måste användas på den här datorn och alla andra trådlösa enheter som ska användas i det trådlösa nätverket.

Ställa in klient med nätverksautentiseringen WPA-Företag eller WPA2-Företag

För WPA2-Företag krävs en autentiseringsserver.

- WPA-Företag: En trådlös säkerhetsmetod som tillhandahåller starkt dataskydd för flera användare och stora hanterade nätverk. Den använder 802.1X-autentiseringsstrukturen med TKIP-kryptering och förhindrar ej auktoriserad nätverksåtkomst genom att verifiera nätverksanvändare via en autentiseringsserver.

- WPA2-Företag: En trådlös säkerhetsmetod som är uppföljare till WPA och som tillhandahåller starkare dataskydd för flera användare och stora hanterade nätverk. Den förhindrar ej auktoriserad nätverksåtkomst genom att verifiera nätverksanvändare via en autentiseringsserver.

OBS! WPA-Företag och WPA2-Företag fungerar inte ihop.

Lägg till en profil med autentiseringen WPA-Företag eller WPA2-Företag så här:

- Inskaffa ett användarnamn och lösenord för RADIUS-servern från administratören.

- Vissa autentiseringstyper kräver att du inskaffar och installerar ett klientcertifikat. Se Ställa in klient för TLS-autentisering eller tala med administratören.

- Klicka på Profiler i huvudfönstret för Intel PROSet för trådlösa anslutningar.

- På sidan Profil klickar du på Lägg till för att öppna Allmänna inställningar i Profilguiden.

- Profilnamn: Ange ett beskrivande profilnamn.

- Namn på trådlöst nätverk (SSID): Ange nätverksidentifieraren.

- Läge: Klicka på Nätverk (infrastruktur).

- Klicka på Nästa.

- Klicka på Företagssäkerhet.

- Nätverksautentisering: Markera WPA-Företag eller WPA2-Företag.

- Datakryptering: Markera något av följande:

- TKIP tillhandahåller blandning med per-paket-nyckel, en meddelandeintegritetskontroll och en mekanism för nya nycklar.

- AES-CCMP (Advanced Encryption Standard - Counter CBC-MAC Protocol) används som datakrypteringsmetod när det är viktigt med starkt dataskydd. AES-CCMP rekommenderas.

- Aktivera 802.1x: Markerad.

- Autentiseringstyp: Markera ett av följande: EAP-SIM, LEAP, TLS, TTLS, PEAP, EAP-FAST.

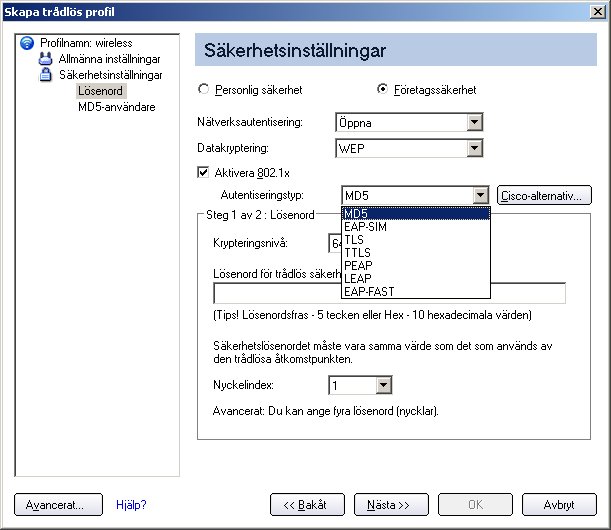

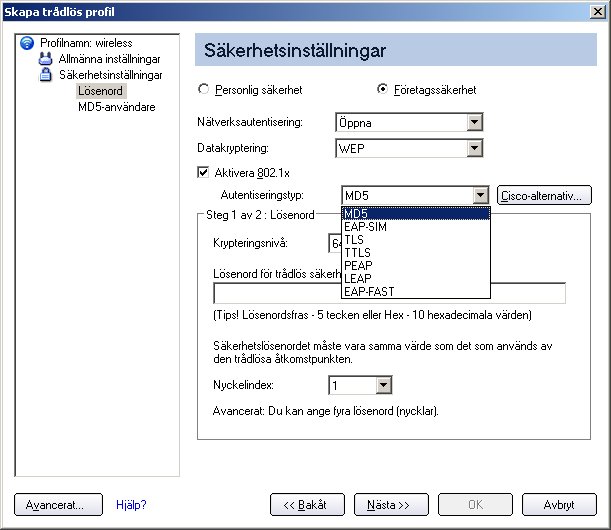

Ställa in klient med WEP-datakryptering och MD5-nätverksautentisering

MD5-autentiseringen är en enkelriktad autentiseringsmetod som använder användarnamn och lösenord. Denna metod stöder inte nyckelhantering men kräver en förkonfigurerad nyckel om datakryptering används. Lägg till WEP och MD5-autentisering i en ny profil:

OBS! Innan du börjar måste du känna till användarnamnet och lösenordet på den RADIUS-server som beviljar åtkomst till nätverket.

- Klicka på Profiler i huvudfönstret för Intel PROSet för trådlösa anslutningar.

- På sidan Profil klickar du på Lägg till för att öppna Allmänna inställningar i Profilguiden.

- Profilnamn: Ange ett beskrivande profilnamn.

- Namn på trådlöst nätverk (SSID): Ange nätverksidentifieraren.

- Läge: Klicka på Nätverk (infrastruktur).

- Klicka på Nästa.

- Klicka på Företagssäkerhet.

- Nätverksautentisering: Markera Öppen (rekommenderas).

- Datakryptering: Markera WEP.

- Klicka på 802.1x-aktiverad.

- Autentiseringstyp: Markera MD5.

Steg 1 av 2: Lösenord

- Krypteringsnivå: Markera antingen på 64-bitars eller 128-bitars.

- Lösenord för trådlös säkerhet (krypteringsnyckel): Ange din nätverksnyckel (lösenord för trådlös säkerhet) för ditt trådlösa nätverk. Verifiera att nätverksnyckeln stämmer överens med den trådlösa åtkomstpunkten.

- Använd lösenordsmening: Ange en textfras, upp till fem (64-bitars) eller 13 (128-bitars) alfanumeriska tecken (0-9, a-z eller A-Z).

- Använd hexnyckel: Ange upp till 10 alfanumeriska tecken (64-bitars, 0-9, A-F) eller 26 alfanumeriska tecken (128-bitars, 0-9, A-F).

- Nyckelindex: Välj 1, 2, 3 eller 4. (Standardnyckel är 1.)

- Klicka på Nästa.

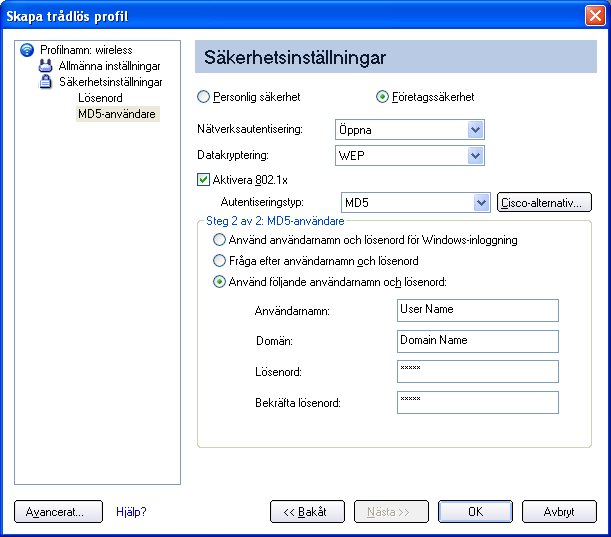

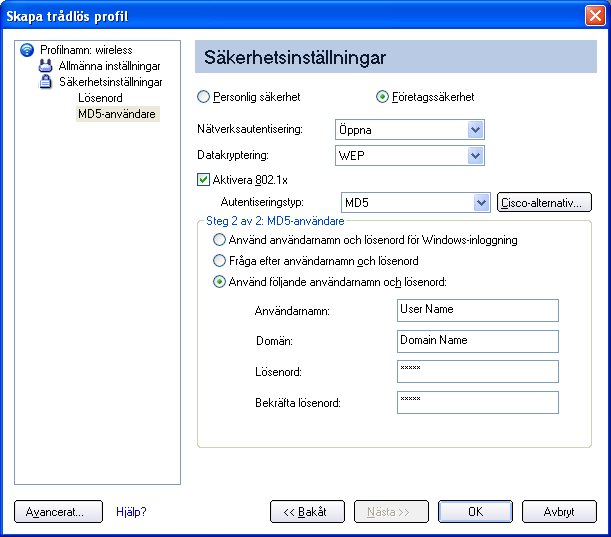

Steg 2 av 2: MD5-användare

- Markera en av följande referensmetoder:

- Använd användarnamn och lösenord för Windows-inloggning: 802.1x-referenserna matchar ditt användarnamn och lösenord för Windows. Före anslutningen tillfrågas du om dina inloggningsreferenser för Windows.

OBS! Detta alternativ finns inte tillgängligt om Anslutning före inloggning inte markerats under installationen av programmet Intel PROSet för trådlösa anslutningar. Se Installera och avinstallera funktionen Enkel inloggning.

- Fråga efter användarnamn och lösenord: Fråga efter ditt användarnamn och lösenord varje gång du loggar in till det trådlösa nätverket.

- Använd följande användarnamn och lösenord: Använd dina sparade referenser när du loggar in till nätverket.

- Användarnamn: Detta användarnamn måste matcha det användarnamn som administratören anger för autentiseringsservern före klientautentisering. Användarnamnet skiljer mellan versaler och gemener. Detta namn anger den identitet som anges till autentiseraren av autentiseringsprotokollet som arbetar över TLS-tunneln. Denna identitet överförs säkert till servern men bara efter det att en krypterad kanal har etablerats.

- Domän: Domännamnet på autentiseringsservern. Servernamnet identifierar en domän eller en av dess underdomäner (t.ex. zeelans.com, där servern är blueberry.zeelans.com). OBS! Kontakta administratören för att få domännamnet.

- Lösenord: Anger användarens lösenord. Lösenordstecknen visas som asterisker. Detta lösenord måste matcha det lösenord som angetts på autentiseringsservern.

- Bekräfta lösenord: Ange användarlösenordet igen.

- Spara referenserna genom att klicka på OK.

- Klicka på Anslut för att ansluta till det markerade trådlösa nätverket.

Om du inte markerade Använd Windows-inloggning på sidan Säkerhetsinställningar, och inte heller konfigurerade användarreferenser, visas ett meddelande av typ Ange referenser när du försöker ansluta till den här profilen. Ange ditt användarnamn, domän och lösenord. Klicka på OK för att använda profilen.

- Stäng Intel(R) PROSet för trådlösa anslutningar genom att klicka på OK.

Ställa in klient med WEP-datakryptering och EAP-SIM-nätverksautentisering

EAP-SIM använder en dynamisk sessionsbaserad WEP-nyckel, som kommer från klientkortet och RADIUS-servern, för att kryptera data. EAP-SIM kräver att du anger en användarautentiseringskod, eller PIN-kod, för kommunikation med SIM-kortet (Subscriber Identity Module). Ett SIM-kort är ett speciellt smartkort som används av GSM-baserade (Global System for Mobile Communications) digitala mobiltelefoninätverk. Lägg till en profil med EAP-SIM-autentisering så här:

- Öppna Allmänna inställningar på sidan Profil genom att klicka på Lägg till.

- Profilnamn: Ange ett profilnamn.

- Namn på trådlöst nätverk (SSID): Ange nätverksidentifieraren.

- Läge: Klicka på Nätverk (infrastruktur).

- Klicka på Nästa för att öppna Säkerhetsinställningar.

- Klicka på Företagssäkerhet.

- Nätverksautentisering: Markera Öppen (rekommenderas).

- Datakryptering: Markera WEP.

- Klicka på Aktivera 802.1x.

- Autentiseringstyp: Markera EAP-SIM.

EAP-SIM-autentisering kan användas med:

- Nätverksautentiseringstyper: Öppen, Delad, WPA-Företag och WPA2-Företag

- Datakrypteringstyper: Ingen, WEP, AES-CCMP och CKIP

EAP-SIM-användare (valfritt):

- Ange användarnamn (identitet): Klicka för att ange användarnamnet.

- Användarnamn: Ange användarnamnet som tilldelats till SIM-kortet.

- Klicka på OK.

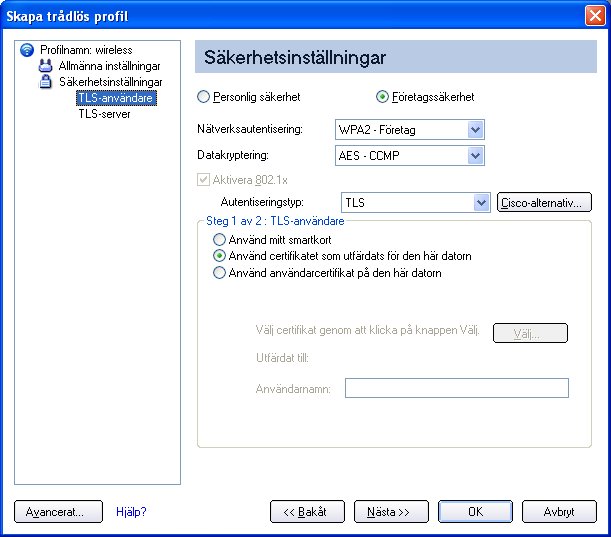

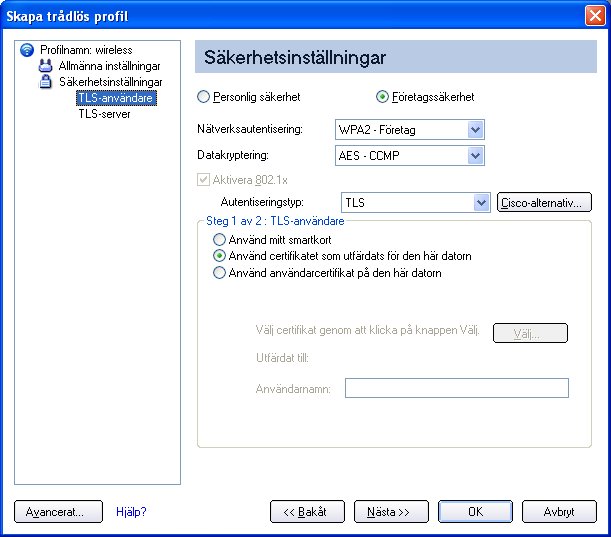

Ställa in klient med TLS-nätverksautentisering

Dessa inställningar anger protokoll och den identifierande information som används för att autentisera en användare. TLS-autentisering (Transport Layer Security) är en tvåvägs autentiseringsmetod som enbart använder digitala certifikat för att verifiera identiteten för en klient och en server.

Lägg till en profil med TLS-autentisering så här:

- Klicka på Profiler i huvudfönstret för Intel PROSet för trådlösa anslutningar.

- På sidan Profil klickar du på Lägg till för att öppna Allmänna inställningar i Profilguiden.

- Profilnamn: Ange ett beskrivande profilnamn.

- Namn på trådlöst nätverk (SSID): Ange nätverksidentifieraren.

- Läge: Klicka på Nätverk (infrastruktur).

- Klicka på Nästa för att öppna Säkerhetsinställningar.

- Klicka på Företagssäkerhet.

- Nätverksautentisering: Markera WPA-Företag eller WPA2-Företag.

- Datakryptering:Markera AES-CCMP (rekommenderas).

- Aktivera 802.1x:Markerad.

- Autentiseringstyp: Markera TLS som ska användas med denna anslutning.

Steg 1 av 2: TLS-användare

- Inskaffa och installera ett klientcertifikat, se Ställa in klient för TLS-autentisering eller tala med systemadministratören.

- Markera ett av följande för att erhålla ett certifikat:

- Använd mitt smartkort: Markera om certifikatet finns på ett smartkort.

- Använd certifikatet som utfärdats till den här datorn.

- Använd användarcertifikat på den här datorn: Klicka på Välj om du vill välja ett certifikat som finns på den här datorn.

- Klicka på Nästa.

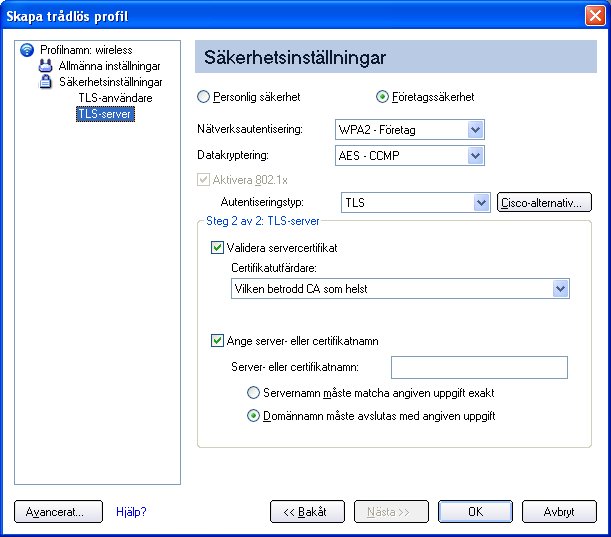

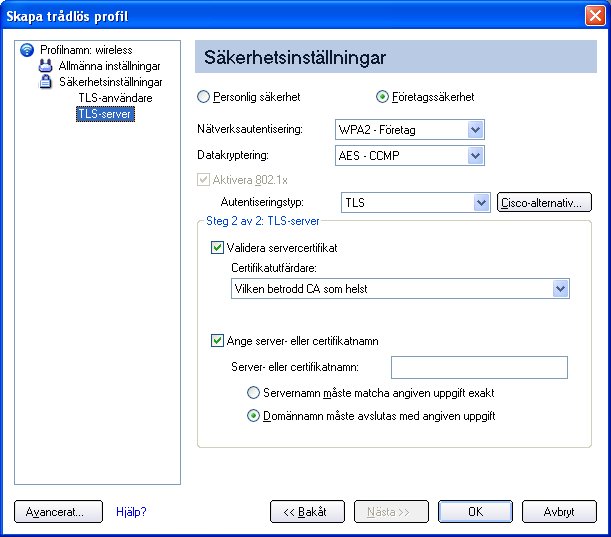

Steg 2 av 2: TLS-server

Markera något av följande:

- Välj ett av följande alternativ:

Servernamn måste matcha angiven uppgift exakt: När det är markerat måste servernamnet exakt matcha det servernamn som finns på certifikatet. Servernamnet bör inkludera det fullständiga domännamnet (exempelvis Servernamn.Domännamn).

Domännamn måste avslutas med angivet namn: När detta är markerat identifierar servernamnet en domän och certifikatet måste ha ett servernamn som tillhör denna domän eller en av dess underliggande domäner (t.ex. zeelans.com där servern är blueberry.zeelans.com) OBS! Dessa parametrar bör erhållas från administratören.

OBS!Dessa parametrar bör erhållas från administratören.

- Klicka på OK för att spara inställningen och stänga sidan.

Ställa in klient med TTLS-nätverksautentisering

TTLS-autentisering: Dessa inställningar anger protokoll och referenserna som används för att autentisera en användare. Klienten använder EAP-TLS för att validera servern och skapa en TLS-krypterad kanal mellan klient och server. Klienten kan använda ett annat autentiseringsprotokoll, vanligtvis lösenordsbaserade protokoll (t.ex. MD5 Challenge), för att aktivera servervalidering över denna krypterade kanal. Fråge- (challenge) och svarspaket skickas över en icke-utsatt TLS-krypterad kanal. Följande exempel beskriver hur du använder WPA med AES-CCMP-kryptering med TTLS-autentisering.

Ställa in klient med TTLS-nätverksautentisering:

- Klicka på Profiler i huvudfönstret för Intel PROSet för trådlösa anslutningar.

- På sidan Profil klickar du på Lägg till för att öppna Allmänna inställningar i Profilguiden.

- Profilnamn: Ange ett beskrivande profilnamn.

- Namn på trådlöst nätverk (SSID): Ange nätverksidentifieraren.

- Läge: Klicka på Nätverk (infrastruktur).

- Klicka på Nästa för att öppna Säkerhetsinställningar.

- Klicka på Företagssäkerhet.

- Nätverksautentisering: Markera WPA-Företag eller WPA2-Företag.

- Datakryptering: Markera ett av följande:

- TKIP tillhandahåller blandning med per-paket-nyckel, en meddelandeintegritetskontroll och en mekanism för nya nycklar.

- AES-CCMP (Advanced Encryption Standard - Counter CBC-MAC Protocol) används som datakrypteringsmetod när det är viktigt med starkt dataskydd. AES-CCMP rekommenderas.

- Aktivera 802.1x: Markerad.

- Autentiseringstyp: Markera TTLS som ska användas med denna anslutning.

Steg 1 av 2: TTLS-användare

- Autentiseringsprotokoll: Denna parameter anger autentiseringsprotokollet som drivs över TTLS-tunneln. Protokollen är: PAP (standard), CHAP, MD5, MS-CHAP och MS-CHAP-V2. Se Säkerhet - översikt för mer information.

För protokollen PAP, CHAP, MD5, MS-CHAP och MS-CHAP-V2 markerar du en av dessa autentiseringsmetoder:

- Använd Windows-inloggning: Markera för att hämta användarens referenser från användarens Windows-inloggningsprocess.

OBS! Detta alternativ finns inte tillgängligt om Anslutning före inloggning inte markerats under installationen av programmet Intel PROSet för trådlösa anslutningar. Se Installera och avinstallera funktionen Enkel inloggning.

- Fråga varje gång jag ansluter: Markera för att fråga efter användarnamn och lösenord innan du ansluter till det trådlösa nätverket. Administratören måste först ange användarnamn och lösenord för autentiseringsservern.

- Använd följande: Användarnamnet och lösenordet har sparats säkert (krypterats) i profilen.

- Användarnamn: Detta användarnamn måste matcha det användarnamn som angetts på autentiseringsservern.

- Domän: Domännamnet på autentiseringsservern. Servernamnet identifierar en domän eller en av dess underdomänet (exempelvis zeelans.com där servern är blueberry.zeelans.com). OBS! Kontakta administratören för att få domännamnet.

- Lösenord: Detta lösenord måste matcha det lösenord som angetts på autentiseringsservern. De lösenordstecken som du skriver in visas som asterisker.

- Bekräfta lösenord:Ange användarlösenordet igen.

- Roaming-identitet: Om Roaming-identitet är avmarkerat, är %domain%\%username% standard.

När du använder 802.1x MS RADIUS som autentiseringsserver autentiserar servern enheten som använder Roaming-identitet-användarnamnet från programmet Intel PROSet för trådlösa anslutningar, och ignorerar Autentiseringsprotokoll MS-CHAP-V2-användarnamnet. Denna funktion är den 802.1x-identitet som ges till autentiseraren. Microsoft IAS RADIUS accepterar endast ett giltigt användarnamn (dotNet-användare) för EAP-klienter. När 802.1x MS RADIUS används anger du ett giltigt användarnamn. Detta är valfritt för alla andra servrar. Därför rekommenderas det att önskad "realm" eller sfär (t.ex. anonym@myrealm) används i stället för en sann identitet.

Steg 2 av 2: TTLS-server

- Validera servercertifikat:Markerad.

- Certifikatutfärdare: Det servercertifikat som mottogs under TTLS-meddelandeutbytet måste ha utfärdats av denna certifikatutfärdare. Betrodda, mellanliggande certifikatutfärdare och rotutfärdare vars certifikat finns i systemarkivet finns tillgängliga för markering. Om någon betrodd certifikatutfärdare markeras kommer valfri certifikatutfärdare att vara acceptabel.

- Ange server- eller certifikatnamn: Servernamnet, eller en domän som servern tillhör, beroende på vilket av följande som har markerats.

- Servernamn måste matcha exakt: När det är markerat måste servernamnet exakt matcha det servernamn som finns på certifikatet. Servernamnet bör inkludera det fullständiga domännamnet (exempelvis Servernamn.Domännamn).

- Domännamn måste avslutas med angivet namn: När detta är markerat identifierar servernamnet en domän och certifikatet måste ha ett servernamn som tillhör denna domän eller en av dess underliggande domäner (t.ex. zeelans.com där servern är blueberry.zeelans.com)

OBS!Dessa parametrar bör erhållas från administratören.

- Klicka på OK för att spara inställningen och stänga sidan.

Ställa in klient med PEAP-nätverksautentisering

PEAP-autentisering: PEAP-inställningar krävs för autentisering av klienten till autentiseringsservern. Klienten använder EAP-TLS för att validera servern och skapa en TLS-krypterad kanal mellan klient och server. Klienten kan använda en annan EAP-mekanism (t.ex. MS-CHAP (Microsoft Challenge Authentication Protocol) Version 2), över denna krypterade kanal för att aktivera servervalidering. Fråge- (challenge) och svarspaket skickas över en icke-utsatt TLS-krypterad kanal. Följande exempel beskriver hur du använder WPA med AES-CCMP- eller TKIP-kryptering med PEAP-autentisering.

Ställa in klient med PEAP-autentisering:

Inskaffa och installera ett klientcertifikat. Se Ställa in klient för TLS-autentisering eller tala med administratören.

- Klicka på Profiler i huvudfönstret för Intel PROSet för trådlösa anslutningar.

- På sidan Profil klickar du på Lägg till för att öppna Allmänna inställningar i Profilguiden.

- Profilnamn: Ange ett beskrivande profilnamn.

- Namn på trådlöst nätverk (SSID): Ange nätverksidentifieraren.

- Läge: Klicka på Nätverk (infrastruktur).

- Klicka på Nästa för att öppna Säkerhetsinställningar.

- Klicka på Företagssäkerhet.

- Nätverksautentisering: Markera WPA-Företag eller WPA2-Företag.

- Datakryptering: Markera ett av följande:

- TKIP tillhandahåller blandning med per-paket-nyckel, en meddelandeintegritetskontroll och en mekanism för nya nycklar.

- AES-CCMP (Advanced Encryption Standard - Counter CBC-MAC Protocol) används som datakrypteringsmetod när det är viktigt med starkt dataskydd. AES-CCMP rekommenderas.

- Aktivera 802.1x: Markerad.

- Autentiseringstyp: Markera PEAP som ska användas med denna anslutning.

Steg 1 av 2: PEAP-användare

PEAP sätter sin tillit till TLS (Transport Layer Security) för att ge möjlighet till stöd åt ej krypterade autentiseringstyper (t.ex. EAP-Generic Token Card (GTC) och engångslösenord (OTP eller One-Time Password)).

- Autentiseringsprotokoll: Markera antingen GTC, MS-CHAP-V2 (standard) eller TLS. Se Autentiseringsprotokoll.

- Användarreferenser: Markera ett av följande:

- Använd Windows-inloggning: Låter 802.1x-referenserna matchas med ditt användarnamn och lösenord för Windows. Före anslutningen tillfrågas du om dina inloggningsreferenser för Windows.

- Fråga varje gång jag ansluter: Frågar efter användarnamn och lösenord varje gång du loggar in till nätverket.

- Använd följande: Användarnamnet och lösenordet har sparats säkert (krypterats) i profilen.

- Användarnamn: Detta användarnamn måste matcha det användarnamn som angetts på autentiseringsservern.

- Domän: Domännamnet på autentiseringsservern. Servernamnet identifierar en domän eller en av dess underdomänet (exempelvis zeelans.com där servern är blueberry.zeelans.com). OBS! Kontakta administratören för att få domännamnet.

- Lösenord: Detta lösenord måste matcha det lösenord som angetts på autentiseringsservern. De lösenordstecken som du skriver in visas som asterisker.

- Bekräfta lösenord:Ange användarlösenordet igen.

- Roaming-identitet: Om Roaming-identitet är avmarkerat, är %domain%\%username% standard.

När du använder 802.1x MS RADIUS som autentiseringsserver, autentiserar autentiseringsservern enheten med Roaming-identitet-användarnamnet från programmet Intel PROSet för trådlösa anslutningar och ignorerar Autentiseringsprotokoll MS-CHAP-V2-användarnamnet. Denna funktion är den 802.1x-identitet som ges till autentiseraren. Microsoft IAS RADIUS accepterar endast ett giltigt användarnamn (dotNet-användare) för EAP-klienter. Ange ett giltigt användarnamn när du använder 802.1x MS RADIUS. För alla andra servrar är detta valfritt och därför rekommenderas det att du inte använder en sann identitet, utan istället önskad "realm" eller sfär (t.ex. anonym@myrealm).

Konfigurera roaming-identitet som stödjer flera användare:

Om du använder en anslutningsprofil av typ Före inloggning eller Gemensam som kräver att roaming-identiteten är baserad på Windows inloggningsreferenser, kan den som skapat profilen lägga till en roaming-identitet som använder %username% och %domain%. Roaming-identiteten analyseras och lämplig inloggningsinformation läggs in i stället för nyckelorden. Detta ger maximal flexibilitet vid konfigureringan av roaming-identiteten samtidigt som det ger flera användare möjlighet att dela profilen.

Se användarhandboken för autentiseringsservern för anvisningar om hur du formaterar en passande roaming-identitet. Möjliga format är:

%domain%\%username%

%username%@%domain%

%username%@%domain%.com

%username%@mynetwork.com

Om Roaming-identitet är avmarkerat, är %domain%\%username% standard.

Anmärkningar om referenserna: Detta användarnamn och denna domän måste matcha det användarnamn som administratören anger för autentiseringsservern före klientautentisering. Användarnamnet skiljer mellan versaler och gemener. Detta namn anger den identitet som anges till autentiseraren av autentiseringsprotokollet som arbetar över TLS-tunneln. Denna användares identitet överförs säkert till servern men bara efter det att en krypterad kanal har verifierats och etablerats.

Autentiseringsprotokoll: Dessa parametrar anger vilka autentiseringsprotokoll som kan användas över TTLS-tunneln. Nedan finner du instruktioner om hur du konfigurerar en profil som använder PEAP-autentisering med autentiseringsprotokollen GTC, MS-CHAP-V2 (standard) eller TLS. GTC (Generic Token Card)

Konfigurera ett engångslösenord så här:

- Autentiseringsprotokoll: Markera GTC (Generic Token Card).

- Användarreferenser: Markera Fråga varje gång jag ansluter

- Vid anslutning, fråga efter: Markera ett av följande:

- Statiskt lösenord: Skriv användarreferenserna vid anslutning.

- Engångslösenord (OTP): Inskaffa lösenordet från en maskinvarutokenenhet.

- PIN-kod (Soft Token): Inskaffa lösenordet från ett soft token-program.

- Klicka på OK.

- Markera profilen i listan med trådlösa nätverk.

- Klicka på Anslut. När du instrueras att göra så, ange användarnamn, domän och engångslösenord (OTP).

- Klicka på OK. Du ombeds att bekräfta din inloggningsinformation.

OBS! Alternativet Fråga varje gång jag ansluter är inte tillgängligt om en administratör har avmarkerat inställningen Referenser till cache-minnet i Administratörsverktyget. Se Administratörsinställningar för mer information.

MS-CHAP-V2. Denna parameter anger autentiseringsprotokollet som drivs över PEAP-tunneln.

-

Användarreferenser: Markera ett av följande alternativ:

- Använd Windows-inloggning: Låter 802.1x-referenserna matchas med ditt användarnamn och lösenord för Windows. Före anslutningen tillfrågas du om dina inloggningsreferenser för Windows.

- Fråga varje gång jag ansluter: Frågar efter användarnamn och lösenord varje gång du loggar in till nätverket.

- Använd följande användarnamn och lösenord: Användarnamnet och lösenordet har sparats säkert (krypterats) i profilen.

- Användarnamn: Detta användarnamn måste matcha det användarnamn som angetts på autentiseringsservern.

- Domän: Domännamnet på autentiseringsservern. Servernamnet identifierar en domän eller en av dess underdomänet (exempelvis zeelans.com där servern är blueberry.zeelans.com). OBS! Kontakta administratören för att få domännamnet.

- Lösenord: Detta lösenord måste matcha det lösenord som angetts på autentiseringsservern. De lösenordstecken som du skriver in visas som asterisker.

- Bekräfta lösenord:Ange användarlösenordet igen.

OBS! Detta alternativ finns inte tillgängligt om Anslutning före inloggning inte markerats under installationen av programmet Intel PROSet för trådlösa anslutningar. Se Installera och avinstallera funktionen Enkel inloggning.

TLS: TLS-autentisering (Transport Layer Security) är en tvåvägs autentiseringsmetod som enbart använder digitala certifikat för att verifiera identiteten för en klient och en server.

- Inskaffa och installera ett klientcertifikat, se Ställa in klient för TLS-autentisering eller tala med systemadministratören.

- Markera ett av följande för att erhålla ett certifikat:

- Använd mitt smartkort: Markera om certifikatet finns på ett smartkort.

- Använd certifikatet som utfärdats till den här datorn: Klicka på Välj om du vill välja ett certifikat som finns i maskinarkivet.

- Använd användarcertifikat på den här datorn. Klicka på Välj om du vill välja ett certifikat som finns på den här datorn.

- Klicka på Nästa.

Steg 2 av 2: PEAP-server

- Välj ett av följande alternativ:

Servernamn måste matcha angiven uppgift exakt: När det är markerat måste servernamnet exakt matcha det servernamn som finns på certifikatet. Servernamnet bör inkludera det fullständiga domännamnet (exempelvis Servernamn.Domännamn).

Domännamn måste avslutas med angivet namn: När detta är markerat identifierar servernamnet en domän och certifikatet måste ha ett servernamn som tillhör denna domän eller en av dess underliggande domäner (t.ex. zeelans.com där servern är blueberry.zeelans.com) OBS! Dessa parametrar bör erhållas från administratören.

Anmärkningar om certifikat: Den angivna identiteten bör matcha fältet Utfärdat till-identiteten i certifikatet och bör registreras på autentiseringsservern (t.ex. RADIUS-servern) som används av autentiseraren. Ditt certifikat måste vara giltigt vad gäller autentiseringsservern. Detta krav beror på autentiseringsservern och innebär i allmänhet att autentiseringsservern måste känna till certifikatutfärdaren som en Certifikatutfärdare (CA). Använd samma användarnamn du använde för att logga in när du installerade certifikatet.

- Klicka på OK. Profilen läggs till i profillistan.

- Klicka på den nya profilen längst ner i profillistan. Använd pil upp och pil ner för att ändra prioritet för den nya profilen.

- Klicka på Anslut för att ansluta till det markerade trådlösa nätverket.

Om du inte markerade Använd Windows-inloggning på sidan Säkerhetsinställningar, och inte heller konfigurerade användarreferenser, sparas inga referenser för den här profilen. Ange dina referenser för att autentisera till nätverket.

- Stäng Intel(R) PROSet för trådlösa anslutningar genom att klicka på OK.

Automatisk registrering för PEAP-TLS-certifikat

I Programinställningar (Avancerade inställningar) markerar du Intel(R) PROSet Varning om nekat TLS-certifikat om du vill att en varning ska utfärdas när ett PEAP-TLS-certifikat avvisas. När ett certifikat har ett ogiltigt fältförfallodatum informeras du om att du måste vidta en av följande åtgärder: Det har upptäckts ett möjligt autentiseringsproblem för profil <profilnamn>. Förfallodatumet i det associerade certifikatet kan vara ogiltigt. Välj något av följande alternativ:

Kontroll |

Beskrivning |

Fortsätt med aktuella parametrar. |

Fortsätt med aktuellt certifikat |

Uppdatera certifikat manuellt.

|

Sidan Välj certifikat öppnas så att du kan välja ett annat certifikat.

|

Uppdatera certifikat automatiskt baserat på certifikaten i det lokala arkivet. |

Detta alternativ är endast aktiverat när det lokala arkivet innehåller ett eller flera certifikat för vilka fälten för "utfärdat till" och "utfärdat av" matchar det aktuella certifikatet och för vilka "förfallodatum" inte har nåtts. Om du väljer detta alternativ väljer programmet det första giltiga certifikatet.

|

Logga ut för att erhålla certifikat under inloggningsprocessen (detta uppdaterar inte profilen och gäller endast certifikat som konfigurerats för automatisk registrering). |

Loggar ut användaren, som måste erhålla ett korrekt certifikat under nästa inloggningsprocess. Profilen måste uppdateras för att kunna välja det nya certifikatet. |

Automatisk registrering |

Du informeras att du ska: Vänta medan systemet försöker erhålla certifikatet automatiskt. Avsluta certifikathämtningen genom att klicka på Avbryt. |

Visa inte detta meddelande igen.

|

En användare kan undvika detta steg under efterföljande sessioner. Systemet kommer ihåg valet för framtida sessioner.

|

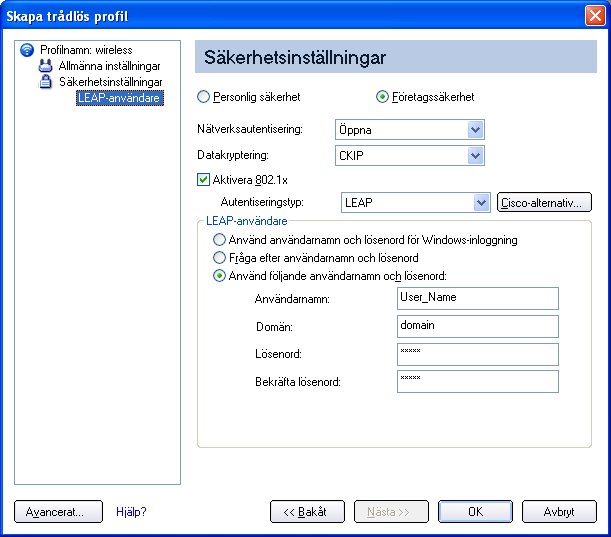

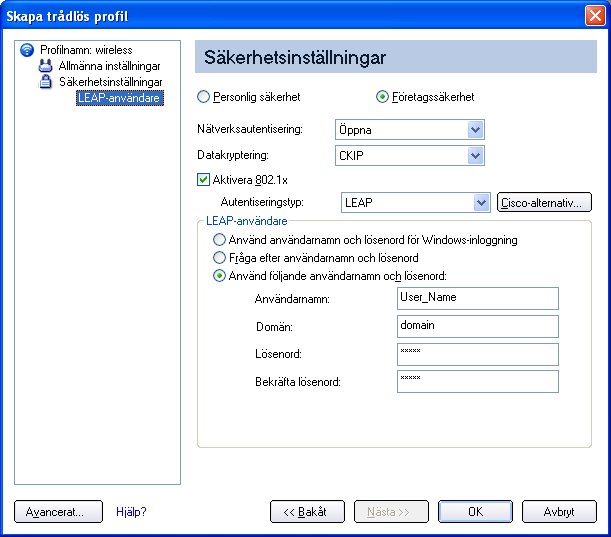

Ställa in klient med LEAP-nätverksautentisering

Cisco LEAP (Light Extensible Authentication Protocol) är en 802.1X-autentiseringstyp som stödjer stark, ömsesidig autentisering mellan klienten och en RADIUS-server. LEAP-profilinställningarna inkluderar LEAP, integration med CKIP med detektering av otillåtna åtkomstpunkter. Ställa in klient med LEAP-autentisering:

- Klicka på Profiler i huvudfönstret för Intel PROSet för trådlösa anslutningar.

- På sidan Profil klickar du på Lägg till. Då öppnas Allmänna inställningar i Skapa trådlös profil.

- Profilnamn: Ange ett beskrivande profilnamn.

- Namn på trådlöst nätverk (SSID): Ange nätverksidentifieraren.

- Läge: Klicka på Nätverk (infrastruktur).

- Klicka på Nästa för att öppna Säkerhetsinställningar.

- Klicka på Företagssäkerhet.

- Nätverksautentisering: Markera WPA-Företag eller WPA2-Företag.

- Datakryptering: Markera ett av följande:

- TKIP tillhandahåller blandning med per-paket-nyckel, en meddelandeintegritetskontroll och en mekanism för nya nycklar.

- AES-CCMP (Advanced Encryption Standard - Counter CBC-MAC Protocol) används som datakrypteringsmetod när det är viktigt med starkt dataskydd. AES-CCMP rekommenderas.

- Aktivera 802.1x: Markerad.

- Autentiseringstyp: Markera LEAP som ska användas med denna anslutning.

- Klicka på Cisco-alternativ.

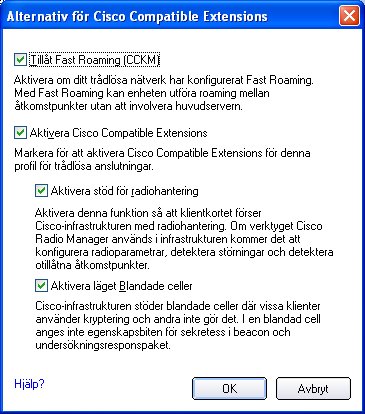

- Klicka på Aktivera Cisco Compatible Extensions för att aktivera Cisco Compatible Extensions-säkerhet (CCX) (Tillåt Snabb Roaming (CCKM), Aktivera stöd för radiohantering, Aktivera läget Blandade celler).

- Klicka på Aktivera stöd för radiohantering. Använd radiohantering för att identifiera otillåtna åtkomstpunkter.

- Klicka på OK för att gå tillbaka till Säkerhetsinställningar.

LEAP-användare:

- Markera en av följande autentiseringsmetoder:

- Använd användarnamnet och lösenordet för Windows:Låter 802.1x-referenserna matchas med ditt användarnamn och lösenord för Windows. Användarens referenser hämtas från användarens Windows-inloggningsprocess. Referenser används bara om användaren inte har något definierat lösenord i inloggningsreferenserna för Windows eller om det finns ett problem med att få tag på Windows-inloggningsreferenserna.

OBS! Detta alternativ finns inte tillgängligt om Anslutning före inloggning inte markerats under installationen av programmet Intel PROSet för trådlösa anslutningar. Se Installera och avinstallera funktionen Enkel inloggning.

- Fråga efter användarnamn och lösenord: Markera för att fråga efter användarnamnet och lösenordet innan du ansluter till det trådlösa nätverket. Administratören måste först ange användarnamn och lösenord för autentiseringsservern.

- Använd följande användarnamn och lösenord: Markera om du vill spara ditt användarnamn och lösenord för framtida bruk när du använder en 802.1x-autentiseringsprofil.

- Användarnamn: Detta användarnamn måste matcha det användarnamn som administratören anger för autentiseringsservern före klientautentisering. Användarnamnet skiljer mellan versaler och gemener. Namnet anger vilken identitet som angetts i autentiseraren av autentiseringsprotokollet. Denna användares identitet överförs säkert till servern men bara efter det att en krypterad kanal har etablerats.

- Domän: Domännamnet på autentiseringsservern. Servernamnet identifierar en domän eller en av dess underdomäner (t.ex. zeelans.com, där servern är blueberry.zeelans.com). OBS! Domännamnet bör erhållas från administratören.

- Lösenord: Anger användarens lösenord. Lösenordstecknen visas som asterisker. Detta lösenord måste matcha det lösenord som angetts på autentiseringsservern.

- Bekräfta lösenord:Ange användarlösenordet igen.

- Klicka på OK för att spara inställningen och stänga sidan.

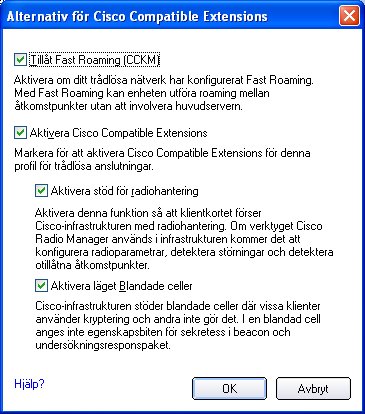

Alternativ för Cisco Compatible Extensions

Cisco-alternativ: Använd för att aktivera eller inaktivera radiohantering och läget blandade eller Tillåt Snabb Roaming (CCKM).

OBS! Cisco Compatible Extensions aktiveras automatiskt för CKIP-, LEAP- eller EAP-FAST-profiler. Åsidosätt denna funktion genom att markera eller avmarkera alternativ på den här sidan.

- Tillåt Snabb Roaming (CCKM): Markera om du vill aktivera klientens trådlösa kort för snabb och säker roaming. När ett trådlöst LAN konfigureras för snabb återanslutning, kan en EAP-FAST-, EAP-TLS-, PEAP-GTC-, PEAP-MSCHAPv2- eller LEAP-aktiverad klientenhet utföra roaming från en åtkomstpunkt till en annan utan att involvera huvudservern. Använd CCKM (Cisco Centralized Key Management), en åtkomstpunkt som konfigurerats för Wireless Domain Services (WDS), för att ersätta RADIUS-servern och autentisera klienten utan märkbar fördröjning i rösttillämpningar eller andra tidskänsliga tillämpningar.

Aktivera alternativ för Cisco Compatible: Markera för att aktivera Cisco Compatible Extensions för denna profil för trådlös anslutning.

- Aktivera stöd för radiohantering: Markera om du vill att ditt trådlösa kort ska tillhandahålla radiohantering för Cisco-infrastrukturen. Om verktyget Cisco Radio Management används på infrastrukturen kommer radioparametrar, störningsidentifiering och otillåtna åtkomstpunkter att konfigureras. Standardinställningen är markerad.

- Aktivera läget Blandade celler: Markera om du vill låta det trådlösa kortet för att kommunicera med blandade celler. En blandad cell är ett trådlöst nätverk där det finns både enheter som använder WEP och enheter som inte gör det. Se läget Blandade celler för mer information. Standardinställningen är avmarkerad.

Ställa in klient med EAP-FAST-nätverksautentisering:

I Cisco Compatible Extensions, Version 3 (CCXv3) har Cisco lagt till stöd för EAP-FAST (Extensible Authentication Protocol-Flexible Authentication via Secure Tunneling), som använder PAC (Protected Access Credentials) för att etablera en autentiserad tunnel mellan en klient och en server.

Cisco Compatible Extensions, Version 4 (CCXv4) förbättrar tillhandahållningsmetoderna för förbättrad säkerhet och tillhandahåller innovationer för förbättrad säkerhet, mobilitet, tjänstkvalitet och nätverkshantering.

Cisco Compatible Extensions, Version 3 (CCXv3)

För att installera en klient med EAP-FAST-autentisering med Cisco Compatible Extensions, version 3 (CCXv3):

- Klicka på Profiler i huvudfönstret för Intel PROSet för trådlösa anslutningar.

- På sidan Profil klickar du på Lägg till för att öppna Allmänna inställningar i guiden Skapa trådlös profil.

- Namn på trådlöst nätverk (SSID): Ange nätverksidentifieraren.

- Profilnamn: Ange ett beskrivande profilnamn.

- Läge: Klicka på Nätverk (infrastruktur).

- Klicka på Nästa för att öppna Säkerhetsinställningar.

- Klicka på Företagssäkerhet.

- Nätverksautentisering: Markera WPA-Företag eller WPA2-Företag.

- Datakryptering: Markera ett av följande:

- TKIP tillhandahåller blandning med per-paket-nyckel, en meddelandeintegritetskontroll och en mekanism för nya nycklar.

- AES-CCMP (Advanced Encryption Standard - Counter CBC-MAC Protocol) används som datakrypteringsmetod när det är viktigt med starkt dataskydd. AES-CCMP rekommenderas.

- Aktivera 802.1x: Markerad.

- Autentiseringstyp: Klicka på EAP-FAST som ska användas med denna anslutning.

OBS! Om CCXv4 Programinställning inte installerades via ett Administratörspaket, finns endast EAP-FAST-användarinställningar tillgängliga för konfiguration. Se EAP-FAST-användarinställningar.

Steg 1 av 2: EAP-FAST-tillhandahållande

- Klicka på Inaktivera EAP-FAST-förbättringar (CCXv4) om du vill tillåta tillhandahållande inuti en serveroautentiserad TLS-tunnel (läget för oautentiserat TLS-Server-tillhandahållande).

- Klicka på Välj server för att visa eventuella oautentiserade PAC som redan har tillhandahållits och finns på den här datorn.

OBS! Om det PAC som tillhandahålls är giltigt, anmodar inte Intel(R) PROSet för trådlösa anslutningar användaren om accepterande av PAC. Om PAC är ogiltigt misslyckas Intel PROSet för trådlösa anslutningar med tillhandahållandet automatiskt. Ett statusmeddelande visas i Loggbok för trådlösa anslutningar som en administratör kan läsa på användarens dator.

Importera PAC:

- Klicka på Välj server för att öppna listan PAC (Protected Access Credentials).

- Klicka på Importera för att importera PAC som finns på den här datorn eller en server.

- Markera PAC och klicka på Öppna.

- Ange PAC-lösenordet (valfritt).

- Klicka på OK för att stänga den här sidan. Markerat PAC läggs till i PAC-lista.

- Klicka på Nästa för att markera referenshämtningsperiod eller klicka på OK för att spara EAP-FAST-inställningarna och gå tillbaka till profillistan. PAC används för den här trådlösa profilen.

Steg 2 av 2: EAP-FAST - ytterligare information

För att utföra klientautentisering i den etablerade tunneln skickar en klient ett användarnamn och lösenord för att autentisera och etablera policy för klientauktorisering.

- Klicka på Användarreferenser när du ska markera metod för hämtning av referenser:

- Använd användarnamnet och lösenordet för Windows: Användarreferenserna hämtas från Windows inloggningsprocess.

OBS! Detta alternativ finns inte tillgängligt om Anslutning före inloggning inte markerats under installationen av programmet Intel PROSet för trådlösa anslutningar. Se Installera och avinstallera funktionen Enkel inloggning.

- Fråga efter användarnamn och lösenord: Frågar efter användarnamn och lösenord innan du ansluter till det trådlösa nätverket. Administratören måste först ange användarnamn och lösenord för autentiseringsservern.

- Använd följande användarnamn och lösenord: Administratören måste först ange användarnamn och lösenord på autentiseringsservern.

- Användarnamn: Detta användarnamn måste matcha det användarnamn som angetts på autentiseringsservern.

- Domän: Domännamnet på autentiseringsservern. Servernamnet identifierar en domän eller en av dess underdomäner (t.ex. zeelans.com, där servern är blueberry.zeelans.com). OBS! Kontakta administratören för att få domännamnet.

- Lösenord: Detta lösenord måste matcha det lösenord som angetts på autentiseringsservern. De lösenordstecken som du skriver in visas som asterisker.

- Bekräfta lösenord:Ange användarlösenordet igen.

- Klicka på OK för att spara inställningarna och stänga sidan. Serververifiering är inte ett krav.

Cisco Compatible Extensions, version 4 (CCXv4)

För att installera en klient med EAP-FAST-autentisering med Cisco Compatible Extensions, version 4 (CCXv4):

- Klicka på Profiler i huvudfönstret för Intel PROSet för trådlösa anslutningar.

- På sidan Profil klickar du på Lägg till för att öppna Allmänna inställningar i guiden Skapa trådlös profil.

- Namn på trådlöst nätverk (SSID): Ange nätverksidentifieraren.

- Profilnamn: Ange ett beskrivande profilnamn.

- Läge: Klicka på Nätverk (infrastruktur).

- Klicka på Nästa för att öppna Säkerhetsinställningar.

- Nätverksautentisering: Markera WPA-Företag eller WPA2-Företag.

- Datakryptering: Markera ett av följande:

- TKIP tillhandahåller blandning med per-paket-nyckel, en meddelandeintegritetskontroll och en mekanism för nya nycklar.

- AES-CCMP (Advanced Encryption Standard - Counter CBC-MAC Protocol) används som datakrypteringsmetod när det är viktigt med starkt dataskydd. AES-CCMP rekommenderas.

- Datakryptering: Markera AES-CCMP.

- Aktivera 802.1x: Markerad.

- Autentiseringstyp: Klicka på EAP-FAST som ska användas med denna anslutning.

Steg 1 av 3: EAP-FAST-tillhandahållande

Med CCXv4 stöder EAP-FAST två lägen för tillhandahållande:

- Serverautentiserat läge: Tillhandahållande inuti serverautentiserad (TLS) tunnel.

- Serveroautentiserat läge: Tillhandahållande inuti oautentiserad (TLS) tunnel.

OBS! Serverautentiserat läge tillhandahåller anmärkningsvärda säkerhetsfördelar jämfört med serveroautentiserat läge även när EAP-MSCHAPv2 används som en inre metod. Detta läge skyddar EAP-MSCHAPv2-utväxlingar från potentiella Man-in-the-Middle-attacker genom att verifiera serverns autenticitet före utbytet av MSCHAPv2. Därför föredras Serverautentiserat läge när så är möjligt. EAP-FAST-peer måste använda Serverautentiserat läge när certifikat eller offentlig nyckel finns tillgänglig för att autentisera servern och garantera bästa säkerhetspraxis.

Tillhandahållande av PAC (Protected Access Credentials):

EAP-FAST använder en PAC-nyckel (Protected Access Credentials) för att skydda användarreferenserna som utväxlas. Alla EAP-FAST-autentiserare identifieras med utfärdaridentitet (A-ID). Den lokala autentiseraren skickar dess AID till en autentiserande klient, och klienten kontrollerar sin databas för matchande AID. Om klienten inte erkänner AID begär det ett nytt PAC.

OBS! Om det PAC (Protected Access Credential) som tillhandahålls är giltigt, anmodar inte Intel(R) PROSet för trådlösa anslutningar användaren om accepterande av PAC. Om PAC är ogiltigt misslyckas Intel PROSet för trådlösa anslutningar med tillhandahållandet automatiskt. Ett statusmeddelande visas i Loggbok för trådlösa anslutningar som en administratör kan läsa på användarens dator.

- Verifiera att Inaktivera EAP-FAST-förbättringar (CCXv4) inte är markerat. Tillåt oautentiserat tillhandahållande och Tillåt autentiserat tillhandahållande är markerade som standard. När PAC markerats från standardservern kan du avmarkera en av dessa tillhandahållandemetoder.

- Standardserver: Ingen är markerad som standardvärde. Klicka på Välj server för att välja PAC från standard PAC-utfärdarservern eller välj server på listan Servergrupp list. Markeringssidan för EAP-FAST-standardserver (PAC-utfärdare) öppnas.

OBS! Servergrupper visas endast om du har installerat ett Administratörspaket som innehåller inställningar för EAP-FAST A-ID-grupp (Authority ID).

PAC-distribution kan också slutföras manuellt (utanför band). Med manuellt tillhandahållande kan du skapa PAC för en användare på en ACS-server och sedan importera den till en användares dator. En PAC-fil kan skyddas med ett lösenord, som användaren måste ange under en PAC-import.

Importera PAC:

- Klicka på Importera för att importera en PAC från PAC-servern.

- Klicka på Öppna.

- Ange PAC-lösenordet. (Valfritt)

- När du klickar på OK stängs sidan. Markerad PAC används för den trådlösa profilen.

EAP-FAST CCXv4 aktiverar stöd för tillhandahållandet av andra referenser utöver den PAC som för närvarande tillhandahålls för etablering av tunnel. De referenstyper som stöds inkluderar certifikat för betrodd CA, maskinreferenser för maskinautentisering och temporära användarreferenser som används för att åsidosätta användarautentisering.

Använd certifikat (TLS-autentisering)

- Klicka på Använd certifikat (TLS-autentisering)

- Klicka på Identitetsskydd när tunneln är skyddad.

- Markera något av följande:

- Använd användarcertifikat på den här datorn. Klicka på Välj för att välja användarcertifikatet. Klicka på OK. Gå vidare till steg 4.

- Använd certifikatet som utfärdats till den här datorn. Gå vidare till steg 5.

- Använd mitt smartkort. Markera om certifikatet finns på ett smartkort. Gå vidare till steg 5.

- Användarnamn: Ange användarnamnet som tilldelats användarcertifikatet.

- Klicka på Nästa.

Steg 2 av 3: EAP-FAST - ytterligare information

Om du markerat Använd certifikat (TLS-autentisering) och Använd användarcertifikat på den här datorn, klicka på Nästa (ingen roamingidentitet behövs) och fortsätt till Steg 3 för att konfigurera inställningar för EAP-FAST-servercertifikat. Om du inte behöver konfigurera EAP-FAST-serverinställningar, klicka på OK för att spara dina inställningar och gå tillbaka till profilsidan.

Om du markerat att du vill använda ett smartkort lägger du till roamingidentiteten om det behövs. Klicka på OK om du vill spara dina inställningar och gå tillbaka till profilsidan.

Om du inte markerade Använd certifikat (TLS-autentisering), klicka på Nästa för att välja ett autentiseringsprotokoll. CCXv4 tillåter ytterligare referenser eller TLS-chifferserier för att etablera tunneln.

Autentiseringsprotokoll: Markera antingen GTC eller MS-CHAP-V2 (standard)

GTC (Generic Token Card)

GTC kan användas med serverautentiserat läge. Detta aktiverar peer-enheter som använder andra databaser som LDAP (Lightweight Directory Access Protocol) och teknologi för engångslösenord (One-Time Password eller OTP) som ska tillhandahållas i bandet. Men ersättningen kan endast uppnås när den används med TLS-chifferserierna som garanterar serverautentisering.

Konfigurera ett engångslösenord så här:

- Autentiseringsprotokoll: Markera GTC (Generic Token Card).

- Användarreferenser: Markera Fråga varje gång jag ansluter

- Vid anslutning, fråga efter: Markera ett av följande:

- Statiskt lösenord: Skriv användarreferenserna vid anslutning.

- Engångslösenord (OTP): Inskaffa lösenordet från en maskinvarutokenenhet.

- PIN-kod (Soft Token): Inskaffa lösenordet från ett soft token-program.

- Klicka på OK.

- Markera profilen i listan med trådlösa nätverk.

- Klicka på Anslut. När du instrueras att göra så, ange användarnamn, domän och engångslösenord (OTP).

- Klicka på OK.

MS-CHAP-V2. Denna parameter anger autentiseringsprotokollet som drivs över PEAP-tunneln.

- Användarreferenser: Markera ett av följande alternativ:

- Använd Windows-inloggning: Låter 802.1x-referenserna matchas med ditt användarnamn och lösenord för Windows. Före anslutningen tillfrågas du om dina inloggningsreferenser för Windows.

OBS! Detta alternativ finns inte tillgängligt om Anslutning före inloggning inte markerats under installationen av programmet Intel PROSet för trådlösa anslutningar. Se Installera och avinstallera funktionen Enkel inloggning.